Устройство Интернета

Адресация в Интернете

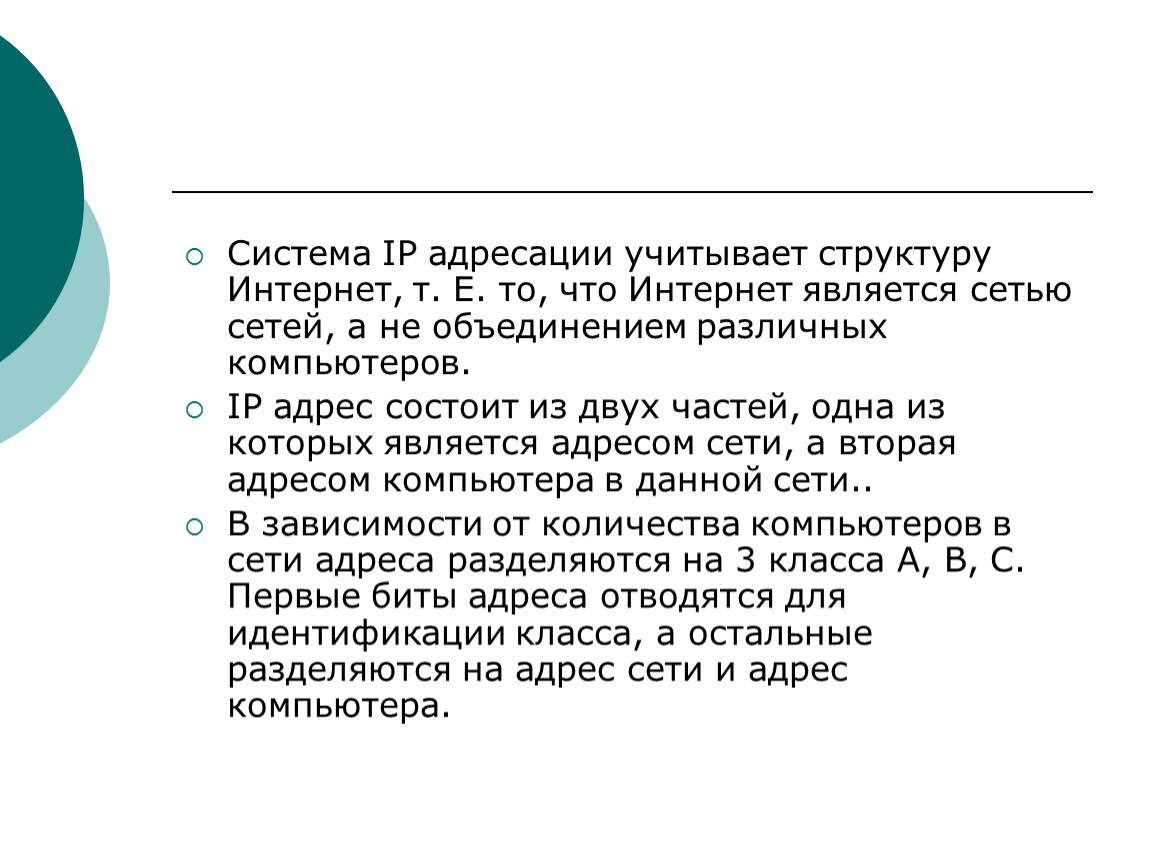

Адреса есть у каждого компьютера работающего в сети цифровой адрес (IP-адрес). Компьютерам, постоянно работающим в сети, присваивается постоянный IP-адрес. Такие компьютеры называются хостами. Компьютерам, работающим в сеансовом режиме, IP-адрес присваивается на время работы в сети (один из свободных адресов). IP-адрес это цифровой адрес, состоящий из четырех десятичных чисел [0 — 255], отделенных друг от друга точками (например, 155.240.100.23).

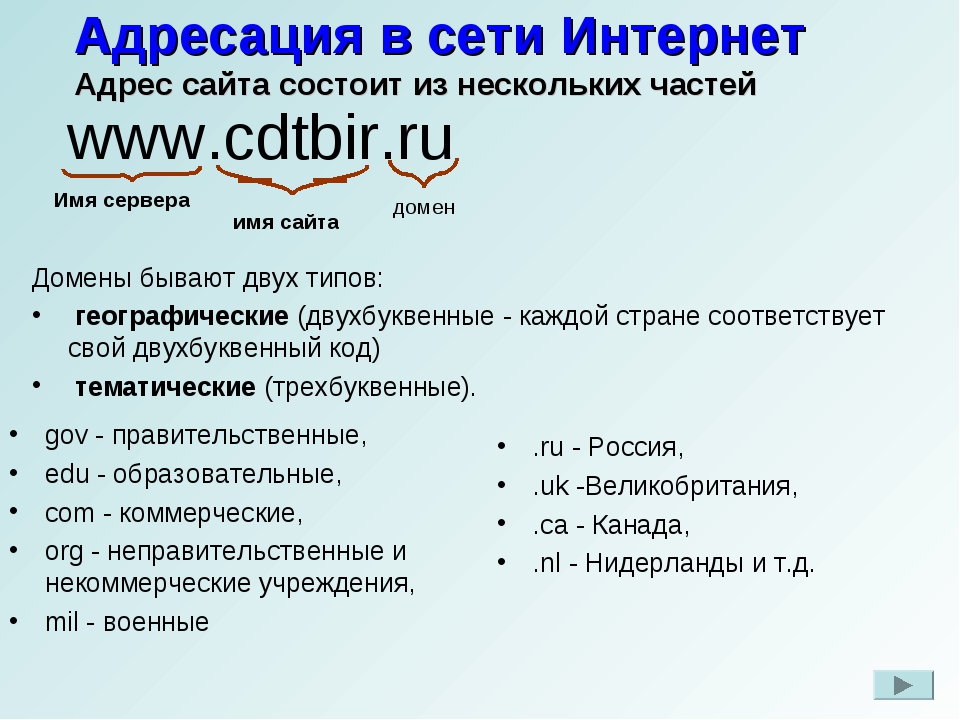

Человеку цифровые адреса неудобны, поэтому кроме цифровых адресов используются и символические адреса (например, www.narod.ru). Одному IP-адресу соответствует один символический адрес. Чтобы символические адреса не повторялись, они регистрируются в ассоциации InterNIC, в России РОСНИИРОС.

При пересылке данных символические адреса должны быть преобразованы в цифровые.

Пример: http://www.tantra.da.ru

ru домен 1 уровня;

da. ru домен 2 уровня;

ru домен 2 уровня;

tantra.da.ru домен 3 уровня.

Проверка знаний

| Главная | Предыдущая | Оглавление | Следующая |

Интернет-провайдеры разного уровня — принципы организации глобальной сети | Телекоммуникационная компания «АСВА»

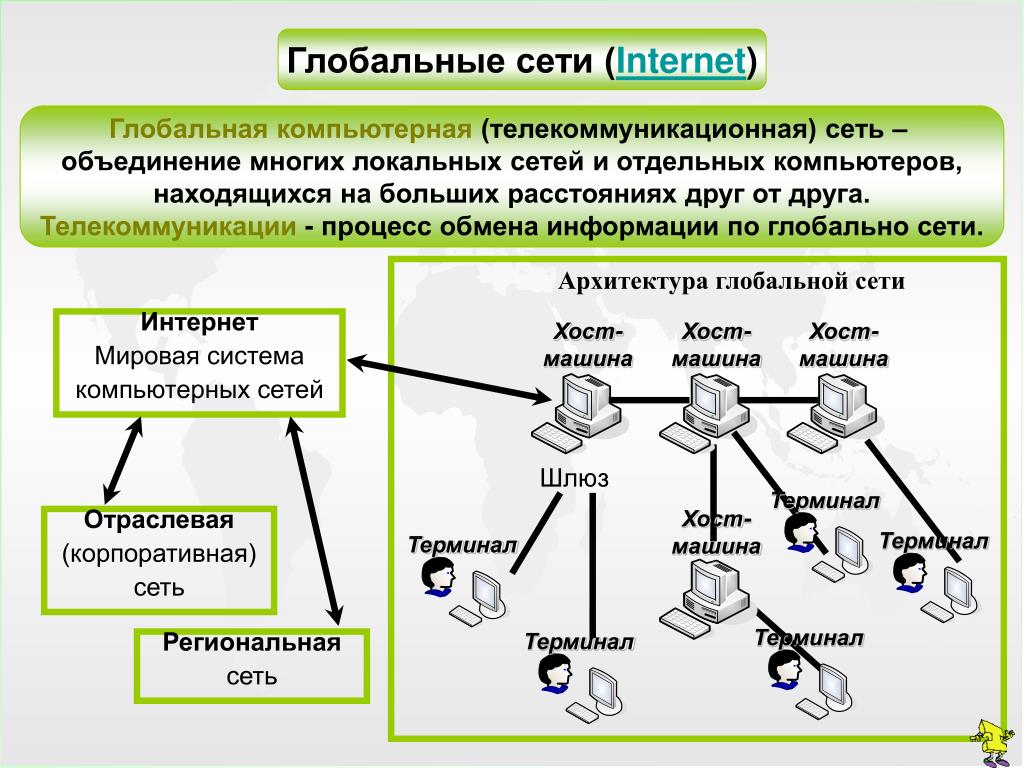

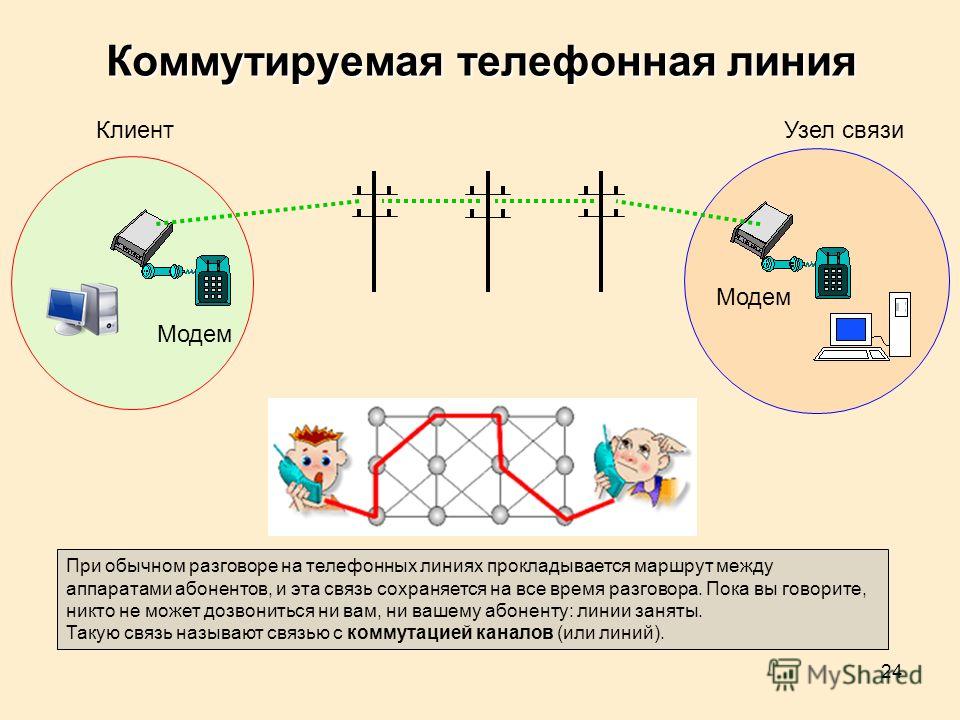

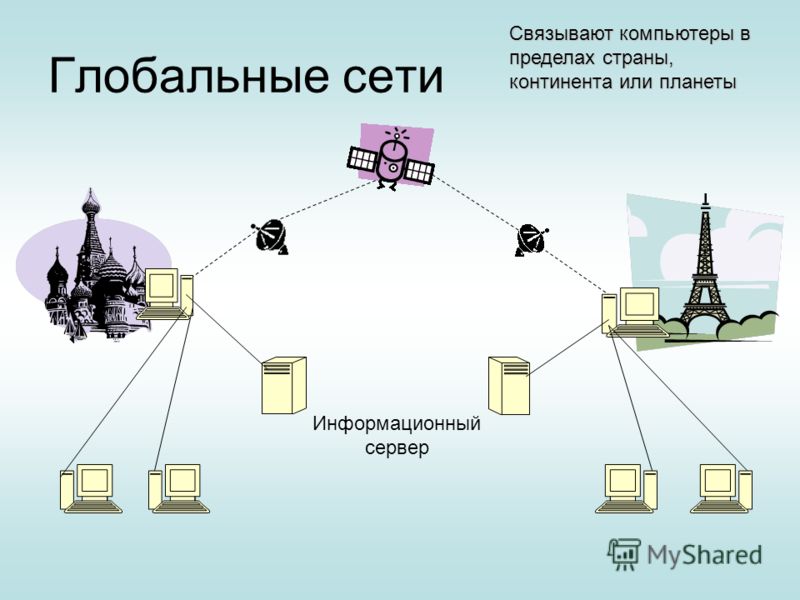

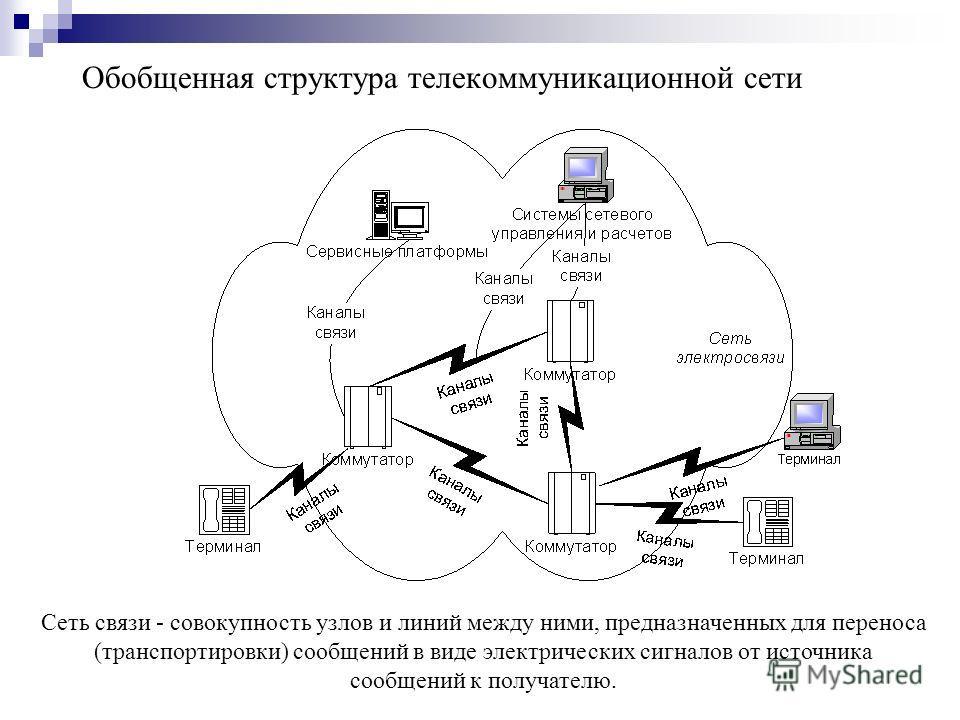

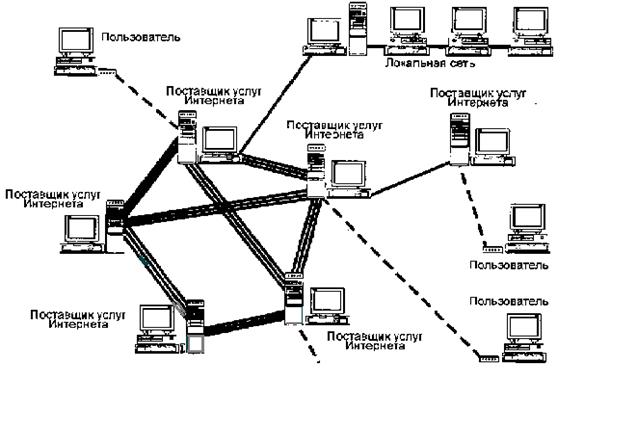

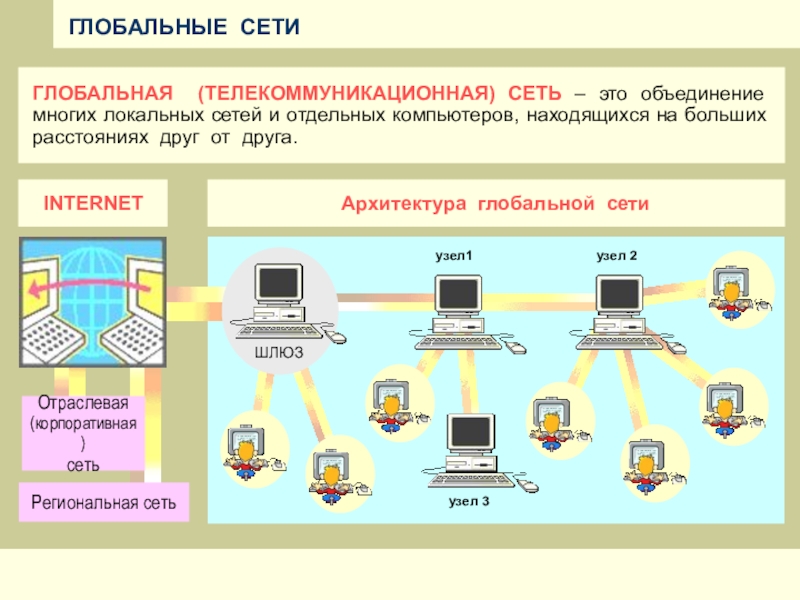

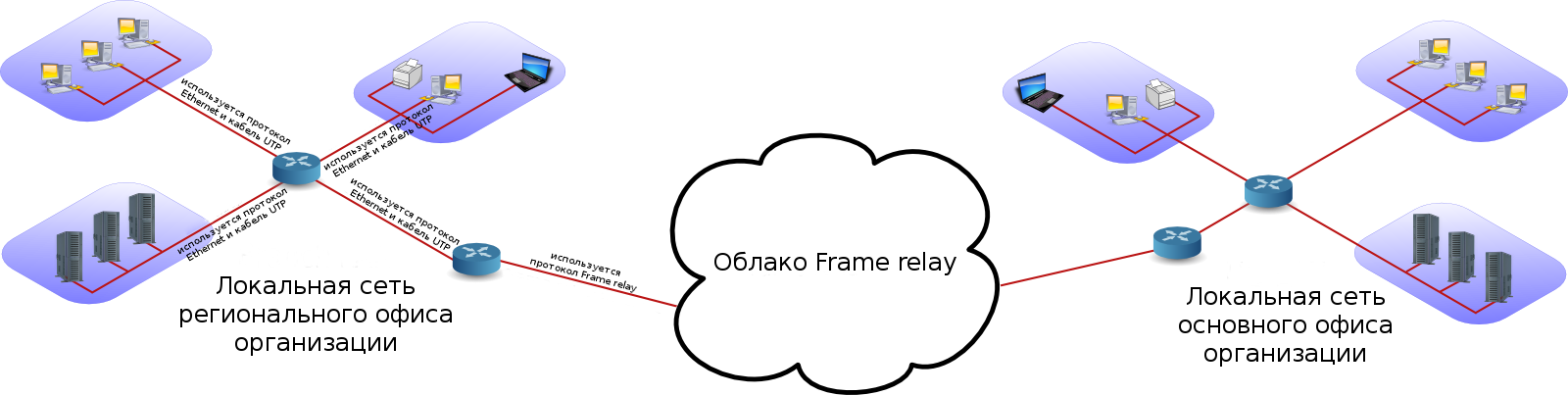

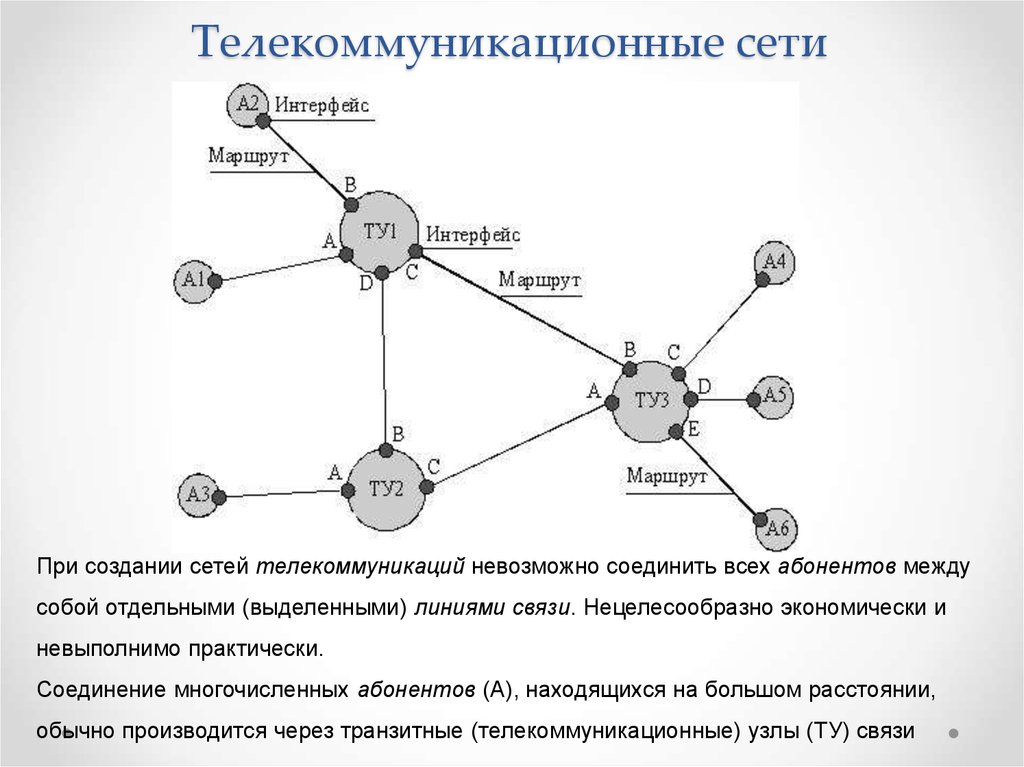

Пользователю «всемирная паутина» представляется цельной глобальной структурой. Однако, Интернет является совмещением огромного количества локальных и глобальных сетей разного ранга, уровня, находящихся в разных точках земного шара. Каждая из этих подструктур имеет свое техническое обеспечение, свои цели, задачи, сферу применения, принадлежит разным собственникам.

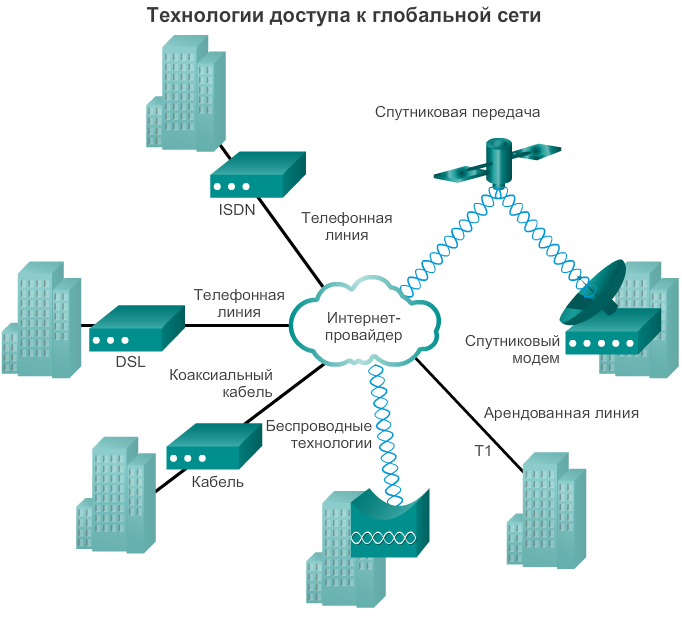

Передача данных, а также их организация производится посредством линий связи, которые могут быть кабельными:

- оптоволоконными,

- коаксиальными,

- телефонными.

Либо беспроводными, тогда информация передается с помощью радиоволн за счет применения Wi-Fi устройств, использования ресурсов сотовой связи или спутников.

Основная функция глобальной сети – обеспечение бесперебойной коммуникации между всеми своими частями. На разных участках – в разных странах и регионах – эту деятельность осуществляют специализированные компании. Они следят за работоспособностью устройств связи, занимаются прокладкой новых линий, подключением абонентов.

Существует множество типов таких компаний. Они отвечают за разные по сложности участки, за разное оборудование, существенно отличающееся по функциональному назначению; могут иметь разные зоны ответственности и разные обязанности. Но все эти компании носят общее название – провайдеры

Интернет-провайдеры – для чего они нужны?

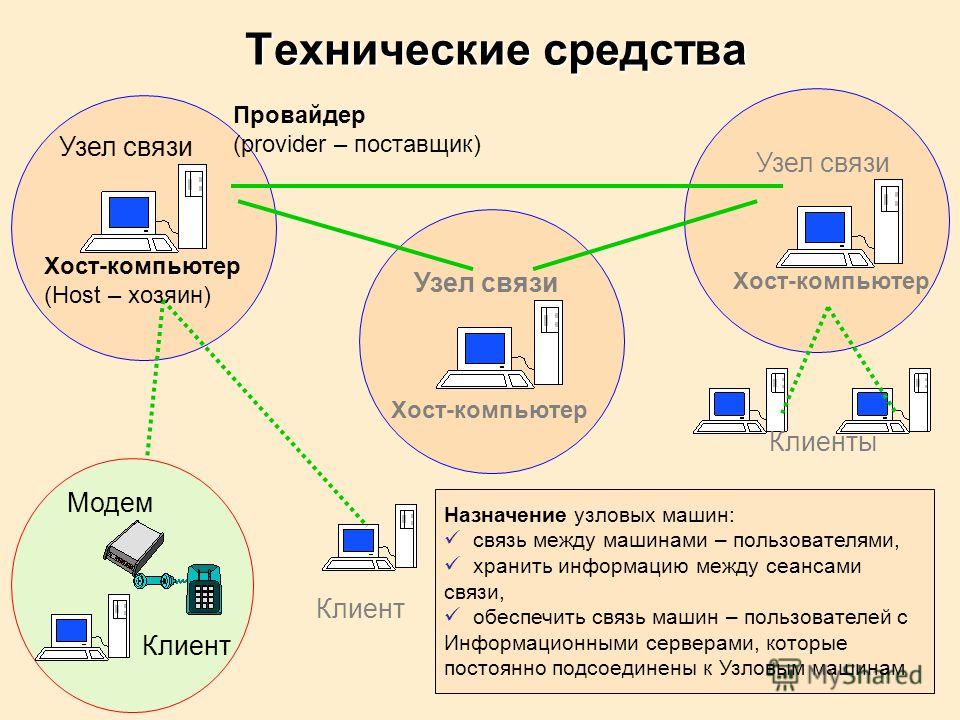

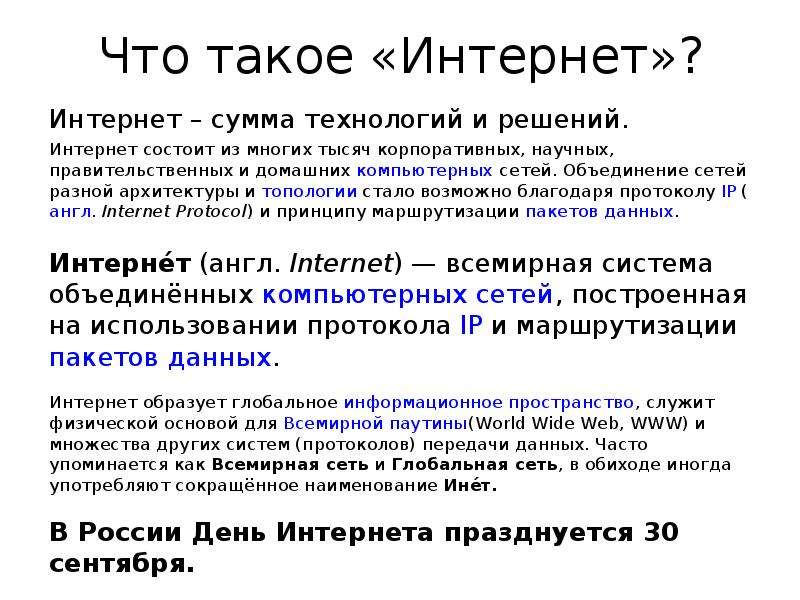

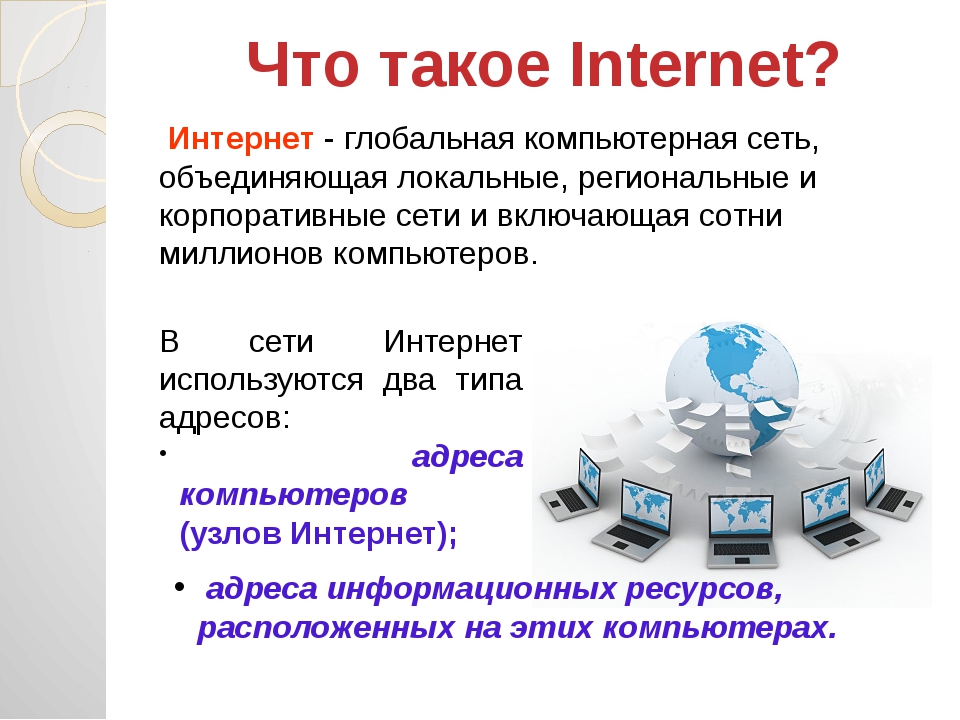

Интернет-провайдерами называются коммуникационные компании, которые предоставляют доступ абонента в глобальную сеть Интернет. Услуга обеспечивается за счет соединения, при помощи проводной или беспроводной связи, компьютера абонента с оборудованием оператора.

Часто провайдер оказывает дополнительные услуги – обеспечивает бесплатный обмен данными внутри своей сети, создает почтовый сервис, занимается поддержкой выделенных серверов, а также многим другим.

На современном уровне развитии Интернета, провайдер, как правило, обеспечивает постоянное подключение локального пользователя к сети. При этом каждому такому пользователю присваивается персональный IP-адрес и он становится совершенно полноправной частью Интернета, как любой подключенный к нему абонент или устройство.

Адресация в сети

Основным идентификатором, позволяющим однозначно определить клиента сети, является IP-адрес. Это набор цифр, с помощью которых указывается принадлежность к сети и место хоста (абонента) в этой сети.

Пользователю может быть присвоен как статический, так и динамический IP-адрес. У каждого провайдера есть доступный набор адресов, которые он выдает абоненту, когда тот появляется в сети. Так работает динамический IP.

Статический же IP-адрес является постоянным и принадлежит только одному пользователю, не зависимо от того находится ли он в сети или нет. Большинству локальных пользователей это не нужно. Необходимость возникает в исключительных случаях, например, если надо удаленно получить доступ к собственному ПК.

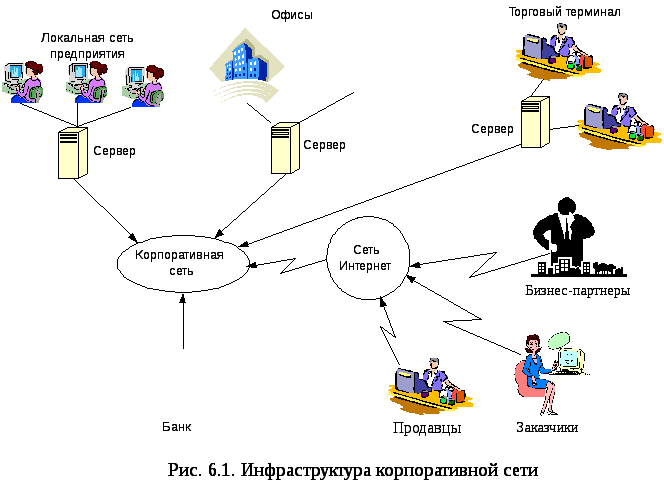

Для корпоративных же клиентов постоянный адрес в Интернете может оказаться не бесполезной тратой денег, а жизненно необходимым решением, которое непосредственно повлияет на удобство, скорость и качество работы.

Другой способ идентификации

Система IP-адресов является не единственной, которая используется для идентификации подключенного к Интернету устройства. Широко применяется система доменных имен. Фактически они являются такими же уникальными структурами как и IP-адреса. ни одно доменное имя в сети не повторяется.

Доменные имена построены по иерархической системе, в которой домены первого уровня могут определять как географическое положение, так владельца или назначение сайта. Домен второго уровня детализирует информацию и может указывать как на конкретный регион, так и на определенного собственника сайта – частное лицо или организацию.

Домен второго уровня детализирует информацию и может указывать как на конкретный регион, так и на определенного собственника сайта – частное лицо или организацию.

Поддомен, или левая часть доменного имени, практически не регламентируется, не имеет большой ценности и доступна для использования фактически любому пользователю ,который хочет создать собственный сайт в интернете.

Доменные имена созданы для удобства использования Интернета человеком. Каждое такое наименование жестко привязано к конкретному IP-адресу или группе IP-адресов. Чтобы компьютер установил соединение, введенные слова с помощью DNS-сервиса преобразовывается в более понятные компьютеру цифры.

Совершенствование методов идентификация клиента сети, позволяет упростить поиск конкретного пользователя, устройства, либо ресурса.

Иерархия интернет-провайдеров

Магистрали прокладывают как под землей, так и под водой. По дну Атлантического, Тихого и даже Индийского океанов проложены многокилометровые кабели, соединяющие все части света. Вся инфраструктура, без которой невозможно существование Интернета в мировом масштабе, носит название «Опорная сеть Интернета».

Магистрали прокладывают как под землей, так и под водой. По дну Атлантического, Тихого и даже Индийского океанов проложены многокилометровые кабели, соединяющие все части света. Вся инфраструктура, без которой невозможно существование Интернета в мировом масштабе, носит название «Опорная сеть Интернета».Магистральные провайдеры, еще они известны под названием «Tier1-операторы» – это верхний уровень в иерархии операторов связи. Именно эти организации владеют системами и оборудованием, обеспечивающим связь. Именно они заняты поддержанием устройств в рабочем состоянии. Их ежедневный труд позволяет глобальной сети Интернет функционировать круглые сутки, семь дней в неделю на протяжении уже многих лет.

Следующий уровень – владельцы хабов, точек доступа, а также крупных, часто межгосударственных сетей связи. Обычно это национальные телекоммуникационные операторы. Такие компании могут иметь в своей собственности и магистральные линии. Они обеспечивают обмен трафиком в мировом масштабе, оплачивая транзит данных через сегменты принадлежащие операторам первого уровня.

Предоставление услуг абонентам

Если основной задачей операторов верхних уровней является обеспечение работоспособности инфраструктуры Интернета, то на региональном и местном уровне находятся организации, преследующие совершенно иные цели.

Как правило, такие операторы связи также имеют собственную сеть, расположенную на территории города, области или региона. Она необходима, чтобы обеспечить как можно большему количеству абонентов доступ к сети Интернет. Таким образом, главной задачей мелких операторов связи, является подключение абонентов, обеспечение их доступа к возможностям глобальной сети в рамках заключенного договора.

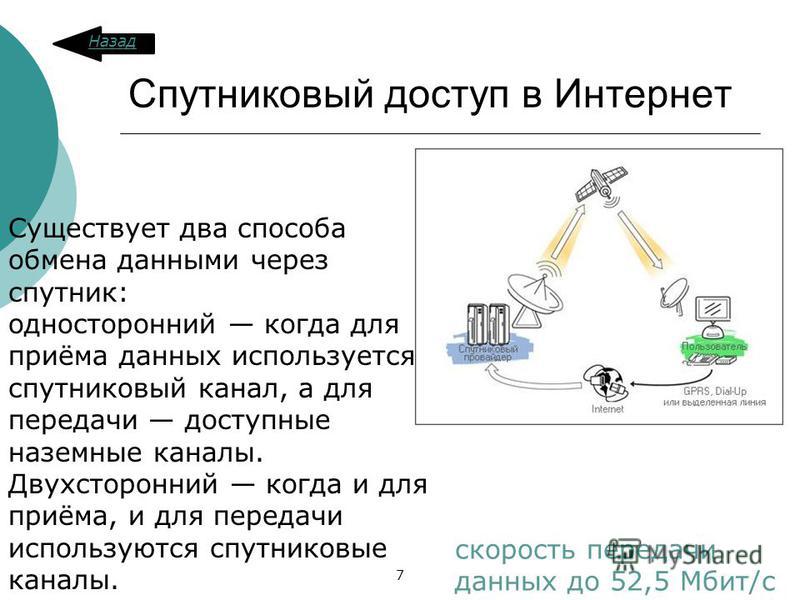

Спутниковая связь

Принцип работы спутниковых систем обмена данными, основан на взаимодействии наземных ретрансляторов и аналогичных устройств, размещенных на космических аппаратах. Пакеты данных предаются с наземного трансивера с помощью сверхвысокочастотного электромагнитного излучения. Затем эти сигналы, передаются по цепочке от одного спутника к другому, пока наконец снова не будут отосланы на другой трансивер, находящийся на поверхности планеты.

Спутниковая связь имеет как свои преимущества, например, она позволяет обеспечивать связь с труднодоступными регионами, так и недостатки – стоимость использования всё еще остается гораздо выше, чем применение наземных магистралей. Не смотря на то, что в данном виде коммуникации еще существуют нерешенные вопросы, такие как безопасность передачи данных, неустойчивость сигнала, возможность его блокирования зданиями и даже деревьями, спутниковая связь имеет отличные перспективы развития.

Взаимодействие региональных провайдеров с городскими, федеральными и операторами первого уровня

Региональным принято называть провайдеров, область работы которых ограничена городом, областью, районом. В этом смысле их следует отличать от федеральных и международных провайдеров. Основная задача регионального оператора связи – развитие, поддержание работоспособности собственной сети и предоставление доступа в Интернет, а также различных дополнительных услуг локальным абонентам.

Часто бывает, что крупные провайдеры работают в нескольких городах, тогда в каждом из них они имеют место, где расположено коммуникационное оборудование и где происходит подключение абонентских магистралей. Такое место называется точка присутствия (POP). При этом линии связи провайдер может как устанавливать самостоятельно, так и арендовать уже имеющиеся.

С точки зрения иерархии сетей, Интернет – не просто совокупность разнородных коммуникационных структур, а четко упорядоченная система. В рамках данной системы каждая сеть не только имеет четкое функциональное назначение, но и устанавливает прочные связи с другими сетями, которые по статусу находятся как выше, так и ниже ее.

Каждый провайдер, который является собственником коммуникационного оборудования и магистралей предоставляет его ресурсы для передачи информации как собственным абонентам, так и владельцам других сетей. Региональные провайдеры являются оператором верхнего уровня для городских провайдеров, которые платят за подключение к их ресурсам и транзит трафика. Таким образом, за счет арендуемых мощностей, они предоставляют собственным локальным пользователям возможность доступа в Интернет. Сами региональные провайдеры в свою очередь оплачивают использование ресурсов провайдеров федерального уровня, чтобы за счет этого обмениваться данными с заграничной частью глобальной сети.

Таким образом, за счет арендуемых мощностей, они предоставляют собственным локальным пользователям возможность доступа в Интернет. Сами региональные провайдеры в свою очередь оплачивают использование ресурсов провайдеров федерального уровня, чтобы за счет этого обмениваться данными с заграничной частью глобальной сети.

Доступ в интернет для клиентов разного уровня

Интернет состоит из огромного количества сетей, которые объединяются в целое за счет использования коммуникационных магистралей. Верхний или первый уровень в иерархии провайдеров – это организации занимающиеся обеспечением работоспособности хабов и магистральных сетей. Иногда их также называют Tier1-операторы (а также transit-free).

«Пиринг» – основной вид взаимодействия между операторами первого уровня

Согласно принятому определению, Tier1-операторы, это владельцы систем связи, которые имеют соединение с сетью Интернет через собственные узлы. Фактически они являются сегментами сети интернет, которые непосредственно соединены с другими сегментами глобальной сети, принадлежащими другим собственникам.

Обмен данными между такими собственниками происходит бесплатно, на основе взаимовыгодных соглашений, так называемых «пиринговых договоров» или просто «пиринга» (от английского peering — соседство).

Считается, что пиринг – высокоэффективная система. Он дает возможность сокращать маршруты передачи информации, снижать расходы на трафик. Обмен данными может производится как через соединение «точка-точка», организованное между двумя сетями, так и через общую точку обмена трафика, которая соединяет нескольких операторов, но фактически может не принадлежать ни одному из них, а являться собственностью сторонней организации.

Точка обмена трафиком (Internet Exchange Point) относится к особому типу объектов сетевой инфраструктуры, которая способствует сокращению маршрутов, уменьшению использования транзитных сетей, ускорению обмена данными. Представляет собой автономную систему, имеющую собственный блок публичных IP-адресов.

Операторы второго уровня и их взаимоотношения с Tier1

Магистральный провайдер и Tier1-оператор – это не обязательно тождественные понятия. Многие крупные провайдеры, имеющие в собственности хабы и протяженные интернет-коммуникации, вынуждены покупать транзит траффика, поэтому формально они относятся к Tier-2-операторам. Однако, Tier1-операторы, не только поддерживают работоспособность оборудования и организуют обмен данными друг с другом, но и продают транзит трафика провайдерам нижнего уровня – Tier2.

Многие крупные провайдеры, имеющие в собственности хабы и протяженные интернет-коммуникации, вынуждены покупать транзит траффика, поэтому формально они относятся к Tier-2-операторам. Однако, Tier1-операторы, не только поддерживают работоспособность оборудования и организуют обмен данными друг с другом, но и продают транзит трафика провайдерам нижнего уровня – Tier2.

Разница между Тier1 и Tier2 операторами часто формальна и заключается только в одном – платит данная организация за транзит данных или обменивается информацией только по своим каналам. Любой Tier1-оператор, который по каким-либо причинам начинает покупать трафик, сразу же автоматически начинает считаться оператором второго уровня.

Данное определение не зависит от количества и качества оборудования находящегося в собственности и является в некотором смысле условным, не отражающем в полной мере технической оснащенности сети. Многие Tier2-операторы, являются более крупными, чем многие Tier1, а качество интернет соединения, которое они предоставляют может быть лучше, а скорость выше. В данном случает разделение на первый и второй уровень, скорее атрибут статуса, который чаще всего используется в рекламных целях.

В данном случает разделение на первый и второй уровень, скорее атрибут статуса, который чаще всего используется в рекламных целях.

Tier1-операторы не имеют транзитных путей передачи информации. Поэтому, когда две таких организации прекращают взаимодействие друг с другом – по любым причинам, то клиенты одной сети перестают «видеть» ресурсы другой. Части остаются разделены до улаживания всех разногласий, либо до того момента, пока один из операторов верхнего уровня не начнет покупать транзитный трафик у других сетей. Это приводит к тому, что Tier1-оператор теряет свой статус и становится оператором второго уровня.

Однако, никакие сложности во взаимоотношениях не влияют на обычных пользователей, на местных провайдеров, которые подключены через Tier2-оператора. Провайдер же второго уровня имеет выход сразу на нескольких операторов Tier1, ему ничто не мешает покупать транзит трафика и, при необходимости, искать обходные пути. Именно к этому типу относится большинство провайдеров национального масштаба.

Операторы Tier3, выход на конечного пользователя

Чаще всего конечный пользователь подключается к интернету через сети Tier3-операторов. Это организации, которые не участвуют в пиринговых договорах и весь объем трафика покупают у операторов верхних уровней. Однако, услуги подключения, также могут предоставлять и операторы второго и даже первого уровня.

Фактически доступ к Интернету осуществляется за счет физического присоединения оборудования абонента к устройствам, входящим в сеть провайдера. В данном случае провайдер выступает в качестве посредника, который, однако, несет на себе ответственность за обеспечение обещанной скорости связи и надежности соединения. Плату, которую провайдер третьего уровня берет со своих абонентов, он тратит не только на поддержания своего оборудования – своей сети – в рабочем состоянии, но и на оплату доступа к ресурсам операторов второго и первого уровня.

Часто бывает, что Tier2-операторы также занимаются работой с абонентами и дают им доступ к глобальной сети. Одно время считалось, что чем выше статус провайдера, тем лучше качество предоставляемых им услуг. Однако, опыт показывает, что данные категории мало друг с другом связаны. Есть множество примеров, когда провайдеры низких уровней запрашивают более низкую абонентскую плату, а уровень предоставляемого сервиса у них оказывается выше. Специалисты склонны связывать эту аномалию с организационными особенностями работы отдельных компаний.

Одно время считалось, что чем выше статус провайдера, тем лучше качество предоставляемых им услуг. Однако, опыт показывает, что данные категории мало друг с другом связаны. Есть множество примеров, когда провайдеры низких уровней запрашивают более низкую абонентскую плату, а уровень предоставляемого сервиса у них оказывается выше. Специалисты склонны связывать эту аномалию с организационными особенностями работы отдельных компаний.

Маршрутизация в Интернете

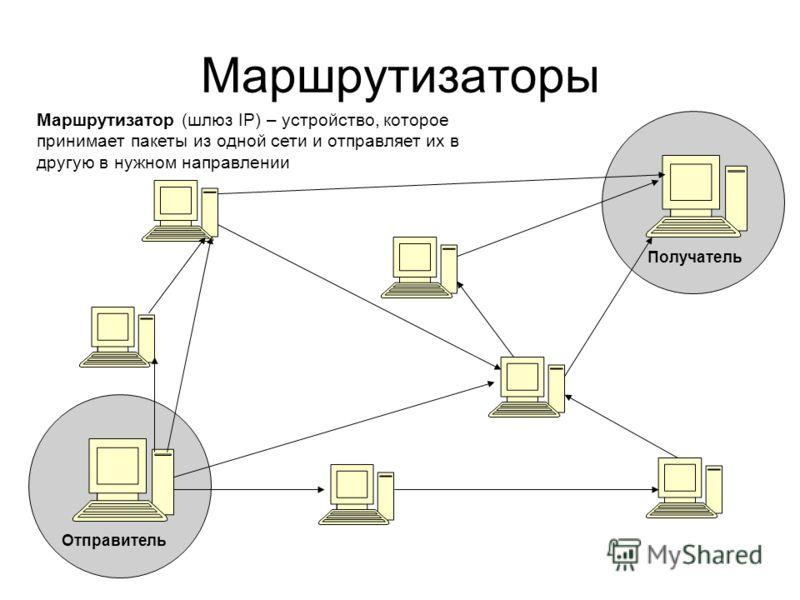

Чтобы связать между собой большое количество разнородных локальных и глобальных сетей, необходимо было выработать единые нормы и правила передачи данных. Одним из главных результатов работы по стандартизации способов обмена информацией стал протокол TCP/IP.

Он является основой методологии передачи данных в современной сети Интернет. Протокол TCP/IP представляет собой набор правил описывающих способ передачи информационных блоков от источника к конечному абоненту. Модель предполагает существование четырех уровней, через которые передаются данные, и каждый из этих уровней имеет собственное описание в протоколе.

Правила определяют, как формируются пакеты данных, каким методом они обрабатываются, как их следует передавать. Описание затрагивает вопросы установления маршрута и способа приема информации. Основные задачи при обмене данными в сети:

- Верное определение адресата;

- Выбор оптимального маршрута;

- Сохранение целостности данных.

Такие вопросы, конечно, возникают и при работе в небольших локальных сетях, с малым числом абонентов. Но в глобальных масштабах Интернета они могли стать серьезной проблемой. Чтобы избежать потенциальных трудностей и был разработан стек протоколов TCP/IP.

Важным отличием TCP/IP является отсутствие привязки к конкретному виду устройств. Протокол аппаратно независим, и поэтому превосходно подходит для организации взаимодействия между сетевым оборудованием различных производителей, без привязки к их особенностям. На его основе можно подключать друг к другу любые виды сетей и обеспечивать обмен данными между их абонентами (хостами).

Все операторы связи независимо от их уровня и статуса, ежедневно развивают и поддерживают работоспособность глобальной сети, заботясь об оборудовании, протягивая новые магистрали, давая возможность подключиться абонентам в самых отдаленных уголках планеты.

Что такое TCP/IP и как работает этот протокол – База знаний Timeweb Community

Протокол TCP/IP – это целая сетевая модель, описывающая способ передачи данных в цифровом виде. На правилах, включенных в нее, базируется работа интернета и локальных сетей независимо от их назначения и структуры.

Что такое TCP/IP

Произошло наименование протокола от сокращения двух английских понятий – Transmission Control Protocol и Internet Protocol. Набор правил, входящий в него, позволяет обрабатывать как сквозную передачу данных, так и другие детали этого механизма. Сюда входит формирование пакетов, способ их отправки, получения, маршрутизации, распаковки для передачи программному обеспечению..png)

Стек протоколов TCP/IP был создан в 1972 году на базе NCP (Network Control Protocol), в январе 1983 года он стал официальным стандартом для всего интернета. Техническая спецификация уровней взаимодействия описана в документе RFC 1122.

В составе стека есть и другие известные протоколы передачи данных – UDP, FTP, ICMP, IGMP, SMTP. Они представляют собой частные случаи применения технологии: например, у SMTP единственное предназначение заключается в отправке электронных писем.

Уровни модели TCP/IP

Протокол TCP/IP основан на OSI и так же, как предшественник, имеет несколько уровней, которые и составляют его архитектуру. Всего выделяют 4 уровня – канальный (интерфейсный), межсетевой, транспортный и прикладной.

Канальный (сетевой интерфейс)

Аппаратный уровень обеспечивает взаимодействие сетевого оборудования Ethernet и Wi-Fi. Он соответствует физическому из предыдущего стандарта OSI. Здесь задача состоит в кодировании информации, ее делению на пакеты и отправке по нужному каналу. Также измеряются параметры сигнала вроде задержки ответа и расстояния между хостами.

Здесь задача состоит в кодировании информации, ее делению на пакеты и отправке по нужному каналу. Также измеряются параметры сигнала вроде задержки ответа и расстояния между хостами.

Межсетевой (Internet Layer)

Интернет состоит из множества локальных сетей, объединенных между собой как раз за счет протокола связи TCP/IP. Межсетевой уровень регламентирует взаимодействие между отдельными подсетями. Маршрутизация осуществляется путем обращения к определенному IP-адресу с использованием маски.

Если хосты находятся в одной подсети, маркируемой одной маской, данные передаются напрямую. В противном случае информация «путешествует» по целой цепочке промежуточных звеньев, пока не достигнет нужной точки. Назначение IP-адреса проводится по стандарту IPv4 или IPv6 (они не совместимы между собой).

Транспортный уровень (Transport Layer)

Следующий уровень отвечает за контроль доставки, чтобы не возникало дублей пакетов данных. В случае обнаружения потерь или ошибок информация запрашивается повторно. Такой подход дает возможность полностью автоматизировать процессы независимо от скорости и качества связи между отдельными участками интернета или внутри конкретной подсети.

В случае обнаружения потерь или ошибок информация запрашивается повторно. Такой подход дает возможность полностью автоматизировать процессы независимо от скорости и качества связи между отдельными участками интернета или внутри конкретной подсети.

Протокол TCP отличается большей достоверностью передачи данных по сравнению с тем же UDP, который подходит только для передачи потокового видео и игровой графики. Там некритичны потери части пакетов, чего нельзя сказать о копировании программных файлов и документов. На этом уровне данные не интерпретируются.

Прикладной уровень (Application Layer)

Здесь объединены 3 уровня модели OSI – сеансовый, представления и прикладной. На него ложатся задачи по поддержанию сеанса связи, преобразованию данных, взаимодействию с пользователем и сетью. На этом уровне применяются стандарты интерфейса API, позволяющего передавать команды на выполнение определенных задач.

Возможно и использование «производных» протоколов. Например, для открытия сайтов используется HTTPS, при отправке электронной почты – SMTP, для назначения IP-адресов – DHCP. Такой подход упрощает программирование, снижает нагрузку на сеть, увеличивает скорость обработки команд и передачи данных.

Например, для открытия сайтов используется HTTPS, при отправке электронной почты – SMTP, для назначения IP-адресов – DHCP. Такой подход упрощает программирование, снижает нагрузку на сеть, увеличивает скорость обработки команд и передачи данных.

Порты и сокеты – что это и зачем они нужны

Процессы, работающие на прикладном уровне, «общаются» с транспортным, но они видны ему как «черные ящики» с зашифрованной информацией. Зато он понимает, на какой IP-адрес адресованы данные и через какой порт надо их принимать. Этого достаточно для точного распределения пакетов по сети независимо от месторасположения хостов. Порты с 0 до 1023 зарезервированы операционными системами, остальные, в диапазоне от 1024 до 49151, условно свободны и могут использоваться сторонними приложениями.

Комбинация IP-адреса и порта называется сокетом и используется при идентификации компьютера. Если первый критерий уникален для каждого хоста, второй обычно фиксирован для определенного типа приложений. Так, получение электронной почты проходит через 110 порт, передача данных по протоколу FTP – по 21, открытие сайтов – по 80.

Так, получение электронной почты проходит через 110 порт, передача данных по протоколу FTP – по 21, открытие сайтов – по 80.

Преобразование IP-адресов в символьные адреса

Технология активно используется для назначения буквенно-цифровых названий веб-ресурсов. При вводе домена в адресной строке браузера сначала происходит обращение к специальному серверу DNS. Он всегда прослушивает порт 53 у всех компьютеров, которые подключены к интернету, и по запросу преобразует введенное название в стандартный IP-адрес.

После определения точного местонахождения файлов сайта включается обычная схема работы – от прикладного уровня с кодированием данных до обращения к физическому оборудованию на уровне сетевых интерфейсов. Процесс называется инкапсуляцией информации. На принимающей стороне происходит обратная процедура – декапсуляция.

Положение об использовании сети Интернет [SecurityPolicy.ru]

1.1. Настоящее Положение устанавливает порядок использования сети Интернет работниками «ВАША ОРГАНИЗАЦИЯ» (далее Организация).

1.2. Действие настоящего Положения распространяется на работников Организации, подрядчиков и третью сторону.

3.1. Доступ к сети Интернет предоставляется ограниченному кругу работников Организации в целях выполнения ими своих служебных обязанностей, требующих непосредственного подключения к внешним информационным ресурсам.

3.2. Для доступа работников Организации к сети Интернет допускается применение коммерческого ПО, входящего в Реестр разрешенного к использованию ПО и указанного в Паспорте ПК.

3.3. Операции по предоставлению доступа работников Организации к сети Интернет и контролю его использования выполняются непосредственно (при участии) администраторами ИС.

3.4. Доступ работнику Организации к сети Интернет может быть инициирован Руководителем структурного подразделения в случаях:

необходимости организации АРМ для нового работника;

необходимости выполнения работника новых (дополнительных) обязанностей, для которых требуется доступ к внешним ресурсам.

3.5. Процесс предоставления доступа работника Организации к сети Интернет состоит из следующих этапов:

3.5.1. Подача заявки в утвержденной форме на подключение работника Организации к сети Интернет осуществляется Руководителем структурного подразделения на имя Руководителя Организации.

3.5.2. Подготовленная заявка согласовывается с начальником отдела ИТ с целью получения заключения о технической возможности подключения АРМ работника к сети Интернет.

3.5.3. В случае согласования с Руководителем Организации заявки ее оригинал передается в отдел ИТ для выполнения настроек на узле централизованного доступа к сети Интернет Организации.

3.5.4. Подключение АРМ работника выполняется на месте специалистами отдела ИТ.

3.6. АРМы, используемые для обработки критичной информации, не могут быть подключены к сети Интернет.

3.7. При использовании сети Интернет необходимо:

3.7.1. Соблюдать требования настоящего Положения.

3.7.2. Использовать сеть Интернет исключительно для выполнения своих служебных обязанностей.

3.7.3. Ставить в известность администраторов ИС о любых фактах нарушения требований настоящего Положения.

3.8. При использовании сети Интернет запрещено:

3.8.1. Использовать предоставленный Организацией доступ в сеть Интернет в личных целях.

3.8.2. Использовать специализированные аппаратные и программные средства, позволяющие работникам Организации получить несанкционированный доступ к сети Интернет.

3.8.3. Совершать любые действия, направленные на нарушение нормального функционирования элементов ИС Организации.

3.8.4. Публиковать, загружать и распространять материалы содержащие:

3.8.4.1. Конфиденциальную информацию, а также информацию, составляющую коммерческую тайну, за исключением случаев, когда это входит в служебные обязанности и способ передачи является безопасным, согласованным с администраторами ИС заранее.

3. 8.4.2. Информацию, полностью или частично, защищенную авторскими или другим правами, без разрешения владельца.

8.4.2. Информацию, полностью или частично, защищенную авторскими или другим правами, без разрешения владельца.

3.8.4.3. Вредоносное ПО, предназначенное для нарушения, уничтожения либо ограничения функциональности любых аппаратных и программных средств, для осуществления несанкционированного доступа, а также серийные номера к коммерческому ПО и ПО для их генерации, пароли и прочие средства для получения несанкционированного доступа к платным Интернет-ресурсам, а также ссылки на вышеуказанную информацию.

3.8.4.4. Угрожающую, клеветническую, непристойную информацию, а также информацию, оскорбляющую честь и достоинство других лиц, материалы, способствующие разжиганию национальной розни, подстрекающие к насилию, призывающие к совершению противоправной деятельности и т.д.

3.8.5. Фальсифицировать свой IP-адрес, а также прочую служебную информацию.

3.9. Организация оставляет за собой право блокировать или ограничивать доступ пользователей к Интернет-ресурсам, содержание которых не имеет отношения к исполнению служебных обязанностей, а также к ресурсам, содержание и направленность которых запрещены международным и Российским законодательством.

3.10. Блокирование и ограничение доступа пользователей к Интернет-ресурсам осуществляется на основе Регламента применения категорий Интернет-ресурсов.

3.11. Информация о посещаемых работниками Организации Интернет-ресурсах протоколируется для последующего анализа и, при необходимости, может быть предоставлена Руководителям структурных подразделений, а также Руководству Организации для контроля.

3.12. При подозрении работника Организации в нецелевом использовании сети Интернет инициализируется служебная проверка, проводимая комиссией, состав которой определяется Руководителем Организации.

3.13. По факту выясненных обстоятельств составляется акт расследования инцидента и передается Руководителю структурного подразделения для принятия мер согласно локальным нормативным актам Организации и действующему законодательству. Акт расследования инцидента и сведения о принятых мерах подлежат передаче в отдел ИТ.

3.14. Содержание Интернет-ресурсов, а также файлы, загружаемые из сети Интернет, подлежат обязательной проверке на отсутствие вредоносного ПО.

1. Регламент применения категорий Интернет-ресурсов является неотъемлемой частью положения об использовании сети Интернет.

2. Доступ пользователей к сети Интернет предоставляется на основе групп категорий Интернет-ресурсов.

3. Выделяется 5 групп категорий Интернет-ресурсов:

3.1. Группа 1 – Базовая – категории сайтов доступные по-умолчанию:

3.1.1. Юриспруденция.

3.1.2. Бизнес и экономика.

3.1.3. Образование.

3.1.4. Политика.

3.1.5. Здоровье.

3.1.6. Поисковые системы.

3.1.7. Сети доставки контента.

3.1.8. Динамический контент.

3.1.9. Новости.

3.1.10. Общественные организации.

3.1.11. Путешествия.

3.1.12. Транспорт.

3.2. Группа 2 – Средства коммуникации – все категории Интернет-ресурсов доступные группе 1, а также дополнительные категории:

3.2.1. Интернет-телефония.

3.2.2. Обмен мгновенными сообщениями.

3.2.3. Веб-чаты.

3.2.4. Общедоступная электронная почта.

3.2.5. Обмен текстовыми и мультимедиа сообщениями.

3.3. Группа 3 – Информационные технологии – все категории Интернет-ресурсов доступные группе 2, а также дополнительные категории:

3.3.1. Безопасность.

3.3.2. Пиринговые сети.

3.3.3. Хранилища информации и резервное копирование.

3.3.4. Потоковый аудио и видео контент.

3.4. Группа 4 – Расширенный доступ – все категории Интернет-ресурсов доступные группе 3, а также дополнительные категории по специальному запросу.

3.5. Группа 5 – Разрешено все.

4. Предоставление пользователям доступа к сети Интернет на основе той или иной группы категорий Интернет-ресурсов осуществляется администраторами ИС на основе информации, указанной Руководителем структурного подразделения в заявке.

Интернет — это… Что такое Интернет?

Интернет — глобальная информационная сеть, части которой логически взаимосвязаны друг с другом посредством единого адресного пространства, основанного на протоколе TCP/IP. Интернет состоит из множества взаимосвязанных компьютерных сетей и обеспечивает… … Финансовый словарь

Интернет состоит из множества взаимосвязанных компьютерных сетей и обеспечивает… … Финансовый словарь

Интернет-2 — проект создания инфраструктуры нового Интернета, основанного на новом протоколе IPv6, обеспечивающего повышенную производительностью, надежность и скоростью передачи данных. По английски: Internet 2 Синонимы английские: Abilene См. также:… … Финансовый словарь

интернет — и да и нет, царство безграничных возможностей, инет, сетка, сеть, паутина, всемирная паутина, всемирная сеть Словарь русских синонимов. интернет Всемирная паутина Словарь синонимов русского языка. Практический справочник. М.: Русский язык. З. Е.… … Словарь синонимов

Интернет — всемирная глобальная компьютерная сеть, предоставляющая пользователям возможность доступа к многочисленным информационным и бизнес ресурсам и электронной почте. Доступ в Интернет обеспечивается компаниями провайдерами. Словарь бизнес терминов. … … Словарь бизнес-терминов

… … Словарь бизнес-терминов

ИНТЕРНЕТ — (англ. Internet) глобальная компьютерная сеть, дающая доступ к емким специализированным информационным серверам и обеспечивающая электронную почту. Доступ в Интернет и сервис обеспечивается провайдерами. Райзберг Б.А., Лозовский Л.Ш.,… … Экономический словарь

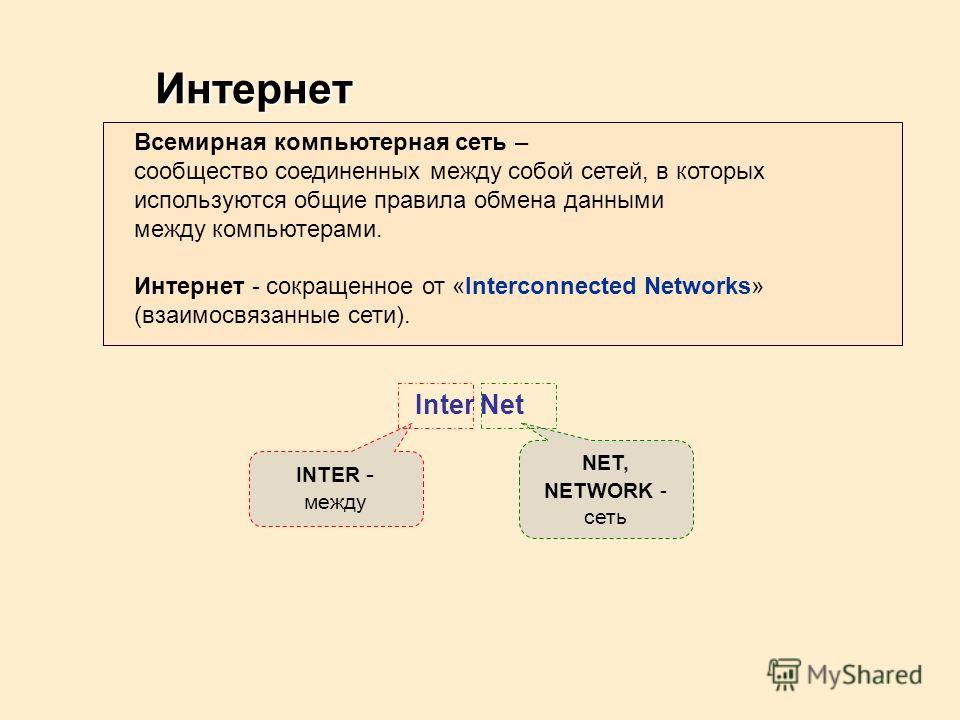

ИНТЕРНЕТ — [англ. Internet Словарь иностранных слов русского языка

ИНТЕРНЕТ — (англ. Internet от лат. inter между и англ. net сеть паутина), международная (всемирная) компьютерная сеть электронной связи, объединяющая региональные, национальные, локальные и др. сети. Способствует значительному увеличению и улучшению обмена… … Большой Энциклопедический словарь

ИНТЕРНЕТ — (сеть), всемирная коммуникационная система, состоящая из сотен небольших КОМПЬЮТЕРНЫХ СЕТЕЙ, связанных между собой телефонными системами. Это схема сетей, по которой с помощью коротких местных линий связи передаются сообщения и данные из одного… … Научно-технический энциклопедический словарь

ИНТЕРНЕТ — (InterNet) (англ. взаимо сеть или сеть сетей) феномен культуры, конституировавшийся в последней трети 20 в. на технологической основе общемировой системы компьютерных сетей и в определенном смысле представляющий собой модельную объективацию… … История Философии: Энциклопедия

взаимо сеть или сеть сетей) феномен культуры, конституировавшийся в последней трети 20 в. на технологической основе общемировой системы компьютерных сетей и в определенном смысле представляющий собой модельную объективацию… … История Философии: Энциклопедия

ИНТЕРНЕТ — (от англ. Internet). Всемирная (глобальная) система компьютерных сетей, интегрированная сетевая система, состоящая из неоднородных коммуникативных сетей, объединенных между собой. И. объединяет множество серверов, на которых находится огромный… … Новый словарь методических терминов и понятий (теория и практика обучения языкам)

Интернет — • Интернет это место не для слабонервных! … Оригинальная словарная подборка афоризмов

СРОЧНООО, ДАМ 20 БАЛЛОВ 2. Из чего состоит сеть Интернет? 3. Когда был создан прообраз сети

Ответ:

2.Интернет (англ. Internet — между сетей) — гигантская всемирная компьютерная сеть, объединяющая десятки тысяч сетей всего мира.

3.Первый сервер arpanet был установлен 2 сентября 1969 года в Калифорнийском университете (Лос-Анджелес)

4.Интернета работает Всемирная паутина (World Wide Web, WWW) и множество других систем передачи данных.

5.Принципы, по которым строится Интернет, впервые были применены в сети ARPANET, созданной в 1969 году по заказу американского агентства DARPA. Используя наработки ARPANET, в 1984 году Национальный научный фонд США создал сеть NSFNET для связи между университетами и вычислительными центрами. В отличие от закрытой ARPANET подключение к NSFNET было достаточно свободным и к 1992 году к ней подключились более 7500 мелких сетей, включая 2500 за пределами США. С передачей опорной сети NSFNET в коммерческое использование появился современный Интернет.

6.Узел Интернета – это организация, которая подсоединяет отдельных пользователей к сети Интернет и имеет право выделять постоянные или динамические IP – адреса.

7.В начале 90-х годов.

8.Руне́т (русскоязычный Интернет, русский Интернет) — часть сайтов Интернета с основным контентом на русском языке. Распространён на все континенты, включая Антарктиду, но больше всего сконцентрирован в СНГ и, в особенности, в России и на Украине.

Распространён на все континенты, включая Антарктиду, но больше всего сконцентрирован в СНГ и, в особенности, в России и на Украине.

9.

Основным источником мультимедийных ресурсов для большинства пользователей становится всемирная компьютерная сеть Интернет. Эта сеть предоставляет доступ как к образовательным, так и ко многим другим ресурсам, содержащим в себе информацию самых разных типов, начиная текстом и заканчивая сложными видеоизображениями.

В настоящее время мультимедиа и гипермедиа-технологии становятся неотделимыми от телекоммуникационных технологий, а всемирные сети превращаются в большое и хорошо структурированное хранилище мультимедиа-информации.

Одним из самых популярных и перспективных сервисов сетевых технологий, связанных с мультимедиа, является WWW-технология, которая представляет собой распределенную систему гипермедиа-ресурсов, отличительной особенностью которых, кроме привлекательного внешнего вида, является возможность организации перекрестных ссылок друг на друга. Используя специальную программу просмотра документов WWW (браузер), пользователь сети может быстро перемещаться по ссылкам от одного документа к другому, путешествуя по пространству всемирной паутины.

Используя специальную программу просмотра документов WWW (браузер), пользователь сети может быстро перемещаться по ссылкам от одного документа к другому, путешествуя по пространству всемирной паутины.

Объяснение:

Глобальная сеть интернет — презентация онлайн

информатика и я где-то…Глобальная сеть Интернет

Вавилов Игорь Юрьевич

оглавление:

Глобальная компьютерная сеть Интернет

Источник:

Глобальная

компьютерная сеть Интернет

первая часть

слайды , ссылки и общая информация о пользователе сети

вторая часть

интернет Пользователь.

короткое повествование о городе Воркута

третья часть

@

Интернет — это глобальная компьютерная сеть, в состав которой входят национальные, региональные и локальные сети, раскинувшаяся в

масштабах всего земного шара. Компьютеры, которые постоянно подключены к сети Интернет и находятся в постоянно включенном состоянии,

называются хостами или узлами.

Современный Интернет состоит из миллионов узловых компьютеров, обслуживающих сотни миллионов

Современный Интернет состоит из миллионов узловых компьютеров, обслуживающих сотни миллионовпользователей. — Источник: Глобальная компьютерная сеть Интернет

Общая схема построения сети Интернет Составляющие сети Интернет перекрывают друг друга, поэтому любая пара его узлов

соединена между собой по многим каналам связи. Благодаря этому Интернет обеспечивает устойчивую связь даже при разрушении

части сети. В подавляющем большинстве компьютеры узлов и хостов принадлежат некоторым организациям, которые обеспечивают

доступ к Интернет отдельным пользователям. Такие организации называются провайдерами (поставщиками) услуг Интернет. Таким

образом, пользователь, подключившись к компьютеру провайдера, может получать информацию с других компьютеров, которые

являются серверами сети. Для обмена данными компьютеры сети Интернет используют протокол, который называется TCP/IP. Этот

протокол состоит из двух частей: TCP — протокол управления обменом данными, IP — протокол определения маршрута передачи

данных.

— Источник: Глобальная компьютерная сеть Интернет

— Источник: Глобальная компьютерная сеть ИнтернетTCP — протокол управления обменом данными,

TCP

обменом

данными,

IP —

— протокол

протокол управления

определения

маршрута

передачи

IP данных.

— протокол

определения

маршрута

передачи

— Источник: Глобальная компьютерная

данных.

сеть Интернет

Система адресов в сети Интернет Каждый компьютер в сети Интернет имеет адрес в виде 4-байтового числа, которая называется IP-адресом.

Обычно IP-адрес записывается в виде десятичного числа, которое разделено точками на четыре части, например, адрес web сервера Microsoft

13.77.161.179. Начальная часть числа — номер участка сети, конечная часть числа — номер конкретного компьютера на этом участке. Такая

адресация не очень удобна для запоминания, поэтому специально для пользователей разработаны другую систему адресации, которая называется

доменной. При этом всю сеть Интернет разбили на отдельные части (домены) по географическому или организационному признаку.

Имена доменов

Имена доменовнекоторых стран: — Источник: Глобальная компьютерная сеть Интернет

de — Германия,

ru — Россия,

us — США.

Имена доменов некоторых организаций: com —

коммерческие организации, edu —

образовательные организации, gov —

правительственные организации.

Домены могут иметь подчиненные домены (субдомены), те, в свою очередь, еще более мелкие субдомены и т.д. На самом низком уровне находится

имя компьютера, которое является уникальным в пределах своего домена. Полное доменное имя записывается последовательно по уровням

подчинения справа налево через точку. Например, сервер портала госзакупок имеет полный доменный адрес zakupki.gov.ru. Отметим, что IP-адрес и

доменный адрес — разные формы записи одного и того же имени компьютера в сети. Однако, одному IP адресу может соответствовать несколько

доменных имен, как и одно доменное имя может иметь несколько IP адресов. В Интернете существуют специальные DNS-серверы, с помощью

которых доменные адреса превращают в IP-адреса.

— Источник: Глобальная компьютерная сеть Интернет

— Источник: Глобальная компьютерная сеть ИнтернетВажнейшие сервисы Интернет Служба WWW (World Wide Web — Всемирная паутина) — система взаимосвязанных электронных

документов, хранящихся на Web-серверах. Отдельные документы состоят из Web-страниц, которые могут содержать взаимные

гиперссылки и могут находиться на различных Web-серверах. Таким образом, один документ может быть разбросан по всему миру,

образуя сеть страниц. Web-страницы, объединенные общей темой, называются Web-сайтом.

Электронная почта (E-mail) — услуга, которая позволяет обмениваться сообщениями между различными компьютерами. Эти сообщения хранятся

на специальных почтовых серверах и доступны для просмотра адресатом. Телеконференции или служба новостей (UseNet) — услуга, которая

предоставляет возможность участникам телеконференции размещать свои сообщения или статьи по определенной заранее определенной темы

на общих электронных досках объявлений NNTP-серверов новостей. Там их могут прочитать другие участники конференции и выразить по поводу

них свои мысли.

Протокол передачи файлов (FTP — File Transfer Protocol) — услуга, с помощью которой можно получать копии файлов нужных

Протокол передачи файлов (FTP — File Transfer Protocol) — услуга, с помощью которой можно получать копии файлов нужныхдокументов и программ, которые размещены в архивах на специальных FTP-серверах. Интерактивное общение (IRC — Internet Relay Chat) — услуга,

которая обеспечивает групповой обмен текстовыми сообщениями в реальном времени, то есть без задержки времени между сообщением и

получением ответа на него.

Сервис ICQ предназначен для поиска сетевой IP-адреса человека, компьютер которой присоединен в данный момент к сети Интернет.

Название службы является акронимом выражения «I seek уоu» — «я тебя ищу». Необходимость подобной услуги связано с тем, что

большинство пользователей не имеют постоянной IP-адреса. Они получают динамическую IP-адрес, действующий только в течение этого

сеанса. При каждом присоединении к сети Интернет программа IСQ, установленная на компьютере пользователя, определяет текущий IPадрес и сообщает его центральной службе, которая, в свою очередь, оповещает партнеров пользователя.

Далее партнеры (если они

Далее партнеры (если онитакже являются клиентами этой службы) могут установить с пользователем прямая связь. Далее связь осуществляется в режиме,

аналогичном сервиса IRC. Появление технологии IP-телефонии позволяет объединить телефонные сети общего пользования с

возможностями сети Интернет по передаче данных с помощью шлюза (gateway). Шлюз представляет собой устройство, в который с

одной стороны включаются телефонные линии, а с другой стороны — сеть Интернет. Телефонная связь через Интернет с

использованием IP-телефонии может осуществляться следующими способами: компьютер-компьютер; телефон-телефон; компьютертелефон; Web-телефон.

Подробнее об этом можно прочитать в статье Сервисы сети Интернет — Источник: Глобальная

компьютерная сеть Интернет

Работа в сети Интернет За время существования Интернета разработано много программ-браузеров, с помощью которых пользователь может

получать доступ к самой разнообразной информации, расположенной на многочисленных Web-страницах.

Они различаются своими возможностями и

Они различаются своими возможностями ипостоянно совершенствуются. К нашему времени подавляющее большинство клиентов Интернета использует браузеры Microsoft Edge, Google Chrome

или Mozilla Firefox. Все программы-браузеры имеют примерно одинаковые возможности. Программа Google Chrome является наиболее популярной и

позволяет не только просматривать Web-страницы, но и работать со всеми сервисами Интернета и службами самого Google (электронной почтой,

сетевыми новостями, облачным хранилищем, видеозаписями и др.). Основная панель инструментов любого браузера имеет следующие кнопки:

«Назад» — для перехода к предыдущей загруженной пользователем страницы; «Вперед» — для

перехода к следующей странице (кнопка становится доступна после одного или нескольких щелчков

мышью на кнопке «Назад») «Остановить» — для прерывания связи с текущим узлом и остановки

передачи данных; «Обновить» — позволяет восстановить информацию в текущем окне, снова загрузив

страницу с сервера (применяется тогда, когда что-то на экране имеет нежелательный вид, или если

информация на узле восстанавливается очень часто и необходимо пересмотреть самую свежую

страницу) «Домой» — для перехода к «домашней» странице, с которой вы начинаете навигацию в

Интернете; «Поиск» — для поиска ресурсов Интернета по введенным словам с помощью поисковых

систем; «Избранное» — для накопления интересных страниц и удобного доступа к ним; «Журнал» — для

поиска и выбора страниц, к которым обращались во время предыдущих сеансов работы с программой

браузера; «Печать» — для распечатки содержимого текущего окна браузера.

— Источник: Глобальная

— Источник: Глобальнаякомпьютерная сеть Интернет

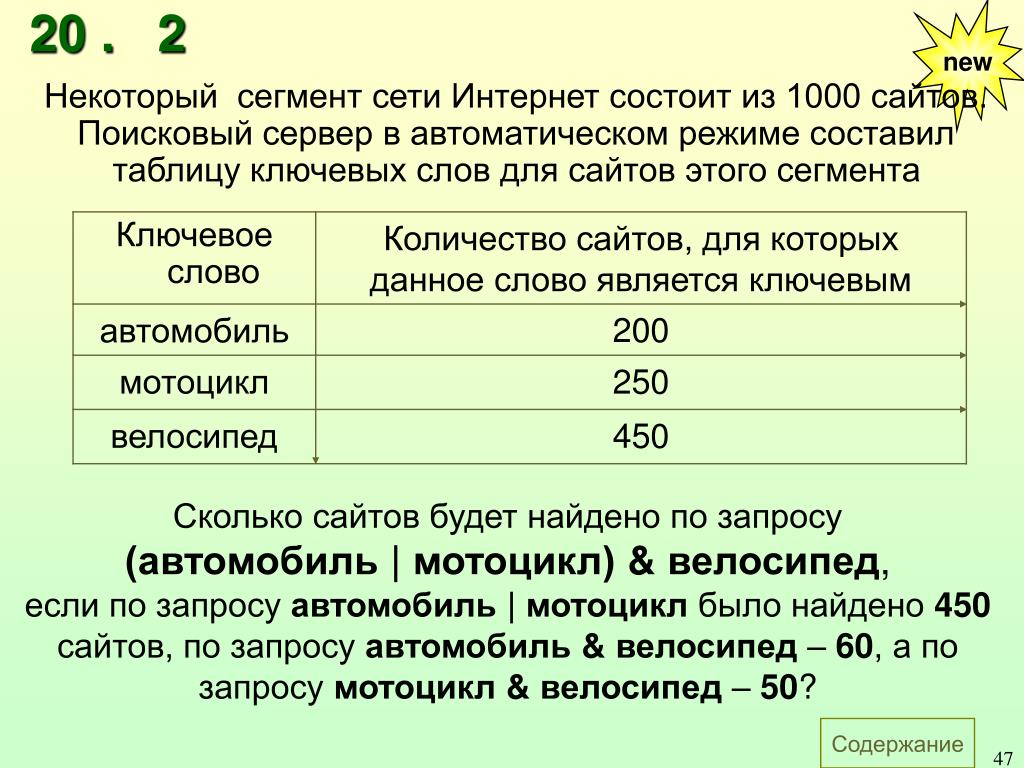

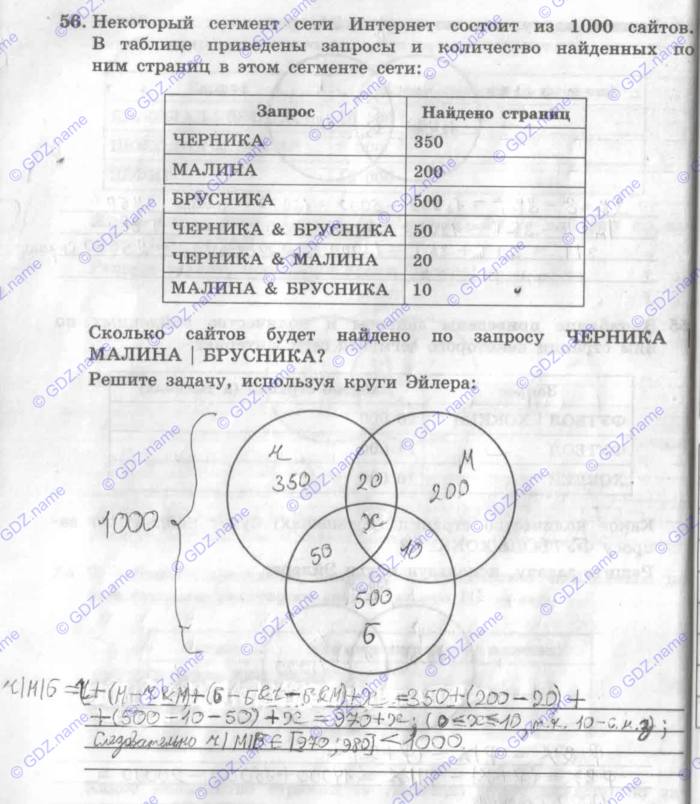

Сейчас в сети Интернет по разным оценкам размещено более миллиарда сайтов (Web-страниц). Чтобы облегчить поиск необходимых данных, создаются

специальные поисковые серверы , которые собирают и хранят характеристики документов в своих базах данных. При обращении к поисковому серверу

открывается страница, содержащая каталоги новостей по различным темам (наука, спорт, погода, политика и т. д.) и элементы для контекстного поиска.

Благодаря каталогам можно вести направленный поиск необходимых данных, просматривая их содержимое. Кроме этого, поисковые системы выполняют

контекстный поиск, то есть поиск по содержанию документов, используя собственные базы данных. На странице есть специальное поле, в котором

задается запрос: ключевые слова для поиска или их комбинация с использованием логических операторов «И» ( «+»), «ИЛИ» ( «,»), «НЕТ» ( «-«) и др . В ответ

на запрос предлагается список документов со ссылками на соответствующий адрес с объяснением и / или короткой аннотацией документа.

Качество

Качествопоиска и количество найденных документов во многом зависят от корректности запроса и объема базы данных поисковой системы, например, они будут

отличаться для запросов «МЕНЕДЖМЕНТ» и «МЕНЕДЖМЕНТ + ПРЕДПРИЯТИЕ». На странице поиска обычно доступна справка по составлению запроса, с

которой целесообразно познакомиться перед поиском. С целью проведения первичного поиска на конкретную тему целесообразно использовать

поисковые каталоги . Для специалистов, хорошо знакомых с ресурсами сети Интернет в своей области, полезным является поиск по ключевым словам.

Самыми популярными являются такие поисковые серверы: — Источник: Глобальная компьютерная сеть Интернет

www.yandex.ru

www.google.com

www.rambler.ru

Поисковые серверы связаны между собой. Специальные программы-спайдеры

(пауки) постоянно просматривают узлы, корректируя собственные базы

данных. Оперативность их работы обеспечивается за счет быстродействующей

аппаратуры. Так, поисковый сервер google сканирует миллионы cтраниц в

сутки.

Для многих пользователей поисковые серверы являются отправной

Для многих пользователей поисковые серверы являются отправнойточкой для работы в сети. Это привело к превращению простых поисковых

систем в порталы — универсальные сетевые ресурсы, имеющие широкий набор

сервисов и облегчающие навигацию по сети. Они содержат поисковую машину,

каталог ресурсов, почтовую систему, службу новостей и тому подобное.

Пользователь – человек, который использует что-то для своих нужд. Что такое пользователь в виртуальной

системе? Если у вас есть реальная возможность выхода в Интернет, то вы уже являетесь потенциальным

пользователем системы. Иными словами, это может быть:

Клиент конкретного сервиса, работающего в режиме реального времени.

Физическое лицо, посетившее определенный веб-ресурс.

Человек, зашедший в виртуальную сеть для решения своих проблем или просто из любопытства.

Отличительные характеристики пользователя

Если в этом есть необходимость, то посетитель сайта может зарегистрироваться на данном

портале.

Для этого создается учетная запись. На разных веб-ресурсах это выглядит, как:

Для этого создается учетная запись. На разных веб-ресурсах это выглядит, как:Личный кабинет.

Профиль.

Страница.

Зарегистрированный пользователь может оставлять комментарии, получать персональную информацию. Для

этого при посещении сайта он авторизируется, т.е. вводит свои:

Имя или логин.

Пароль.

На некоторых порталах – файлы-ключи.

Пользователь

Анонимный и «официальный» посетитель портала

Чтобы зайти на любой веб-ресурс, пользователю совсем не обязательно где-то регистрироваться. Он может

отлично «прогуляться» по страницам интернета, пользоваться информацией в полном объеме, нигде не

оставляя данных о своем профиле.

С другой стороны, каждый человек может пройти регистрацию на любом сайте несколько раз под разными

аккунтами. Поэтому одно и то же физическое лицо в интернет-системе может превратиться в бесконечное

число «официально обозначенных» пользователей конкретного ресурса.

источник сайт Одноклассники,

https://ok.

ru. мои видео и фото !

ru. мои видео и фото !пример 🙂

источник сайт Одноклассники, https://ok.ru.

мои фотографии

моё видео

Проживаю я в Заполярье в славном городе Воркута , где тружусь и занимаюсь

творчеством иногда .

https://ok.ru/video/2299032439360

Это всё ИНТЕРНЕТ пространство !

источник сайт Одноклассники, https://ok.ru. мои фотографии, слайд 1

источник сайт Одноклассники, https://ok.ru. мои фотографии, слайд 2

источник сайт Одноклассники, https://ok.ru. мои фотографии, слайд 3

источник сайт Одноклассники, https://ok.ru. мои фотографии, слайд 4

источник сайт Одноклассники, https://ok.ru. мои фотографии, слайд 5

источник сайт Одноклассники, https://ok.ru. мои фотографии, слайд 6

https://www.litres.ru/igor-urevich-vavilov/stihotvoreniyaarhiv-zhelaniy/

https://www.litres.ru/igor-urevich-vavilov/dom-naivnogocheloveka-stihotvoreniya/

реклама в сети интернет

источник сайт Одноклассники, https://ok.ru. мои фотографии, слайд 7

источник сайт Одноклассники, https://ok.

ru. мои фотографии, слайд 8

ru. мои фотографии, слайд 8источник сайт Одноклассники, https://ok.ru. мои фотографии, слайд 9

источник сайт Одноклассники, https://ok.ru. мои фотографии, слайд 10

некоторые сведения о городе Воркута

город, регион

пгт

река

природа

дата

Воркута

Северный

Воркута

тундра

июнь 2020г.

северо-западный

поселок городского типа

пресная вода

цветы

лето

Заполярье

обустроен

1954г.

мосты, ТЭЦ,

рыболовля

иван-чай

умеренное и

короткое

лето средн. температура +15

г. Воркута

июнь

продолжительность лета 25- 40 дней

май

Данные взяты из источника

сайт Одноклассники, https://ok.ru. моё видео, мои фотографии.

Спасибо за просмотр.

автор Вавилов И. Ю.

5.1 Интернет — основы информационных систем управления

Изучив этот раздел, вы сможете сделать следующее:

- Обсудите роль хостов, доменов, IP-адресов и DNS в обеспечении работы Интернета.

- Опишите основные аспекты инфраструктуры Интернета.

- Узнайте, что делает маршрутизатор и какую роль эти устройства играют в сети.

- Поймите, почему владение интернет-инфраструктурой критически важно для современных финансов, и уметь обсуждать риски в автоматизированных торговых системах.

Интернет — это сеть сетей, их на самом деле миллионы. Если сеть в вашем университете, у вашего работодателя или у вас дома имеет доступ к Интернету, она подключается к провайдеру Интернет-услуг (ISP). Многие (но не все) интернет-провайдеры — это крупные телекоммуникационные компании, такие как Verizon, Comcast и AT&T. Эти провайдеры подключаются друг к другу, обмениваются трафиком и гарантируют, что ваши сообщения могут попасть на любой другой компьютер, подключенный к сети и желающий общаться с вами.

В Интернете нет центра, и никто им не владеет.Это хорошая вещь. Интернет был разработан с учетом резервирования и отказоустойчивости — это означает, что если одна сеть, соединительный провод или сервер перестают работать, все остальное должно продолжать работать. Возникнув в результате военных исследований и работы в образовательных учреждениях еще в 1960-х годах, Интернет действительно стал популярным в 1990-х годах, когда был изобретен графический просмотр веб-страниц, и большая часть операционной инфраструктуры Интернета была переведена на поддержку частных фирм, а не правительственные гранты.

Возникнув в результате военных исследований и работы в образовательных учреждениях еще в 1960-х годах, Интернет действительно стал популярным в 1990-х годах, когда был изобретен графический просмотр веб-страниц, и большая часть операционной инфраструктуры Интернета была переведена на поддержку частных фирм, а не правительственные гранты.

Рисунок 12.1

Интернет — это сеть сетей, и эти сети связаны вместе. На схеме выше кампусная сеть «state.edu» подключена к другим сетям Интернета через двух интернет-провайдеров: Cogent и Verizon.

От NBC: Это история Интернета —

«Нет современного мира без Интернета. Интернет — это не только идея, но и настоящее изобретение, он изменил и повлиял практически на все аспекты нашей жизни.Теперь вопрос: что будет дальше? »

От Vox: Тонкие подводные кабели:

«Интернет, как известно, проходит через оптоволоконные кабели и вышки сотовой связи, но 99% высокоскоростной международной информации передается под водой. Как давно это происходит? Подводные кабели, доставляющие информацию, — не новая идея — первый трансатлантический кабель был проложен в 1858 году — подводные кабели существуют еще со времен появления телеграфа ».

Как давно это происходит? Подводные кабели, доставляющие информацию, — не новая идея — первый трансатлантический кабель был проложен в 1858 году — подводные кабели существуют еще со времен появления телеграфа ».

TCP / IP: секретный соус Интернета

Хорошо, мы знаем, как читать веб-адрес, мы знаем, что каждому устройству, подключенному к сети, нужен IP-адрес, и мы знаем, что DNS может просматривать веб-адрес и находить IP-адрес машины, которую вы хотите общаться с.Но как веб-страница, электронное письмо или загрузка iTunes действительно попадают с удаленного компьютера на ваш рабочий стол?

В следующей части нашего пути к Интернету мы узнаем о двух дополнительных протоколах: TCP и IP. Эти протоколы часто записываются как TCP / IP и произносятся, читая все пять букв подряд, «T-C-P-I-P» (иногда их также называют набором интернет-протоколов ). TCP и IP встроены в любое устройство, которое пользователь будет использовать для подключения к Интернету — от карманных компьютеров до настольных компьютеров и суперкомпьютеров — и вместе TCP / IP обеспечивает работу Интернета.

TCP и IP встроены в любое устройство, которое пользователь будет использовать для подключения к Интернету — от карманных компьютеров до настольных компьютеров и суперкомпьютеров — и вместе TCP / IP обеспечивает работу Интернета.

Рисунок 12.4 TCP / IP в действии

В этом примере сервер слева отправляет веб-страницу пользователю справа. Приложение (веб-сервер) передает содержимое страницы в протокол TCP (встроенный в операционную систему сервера). TCP разбивает веб-страницу на пакеты. Затем IP берет на себя ответственность, пересылая пакеты от маршрутизатора к маршрутизатору через Интернет, пока они не прибудут на компьютер пользователя. Пакеты иногда идут по разным маршрутам, а иногда приходят не по порядку.TCP, запущенный в принимающей системе справа, проверяет, что все пакеты были доставлены, запрашивает повторную отправку поврежденных или потерянных пакетов, размещает их в правильном порядке и отправляет идеальную точную копию веб-страницы в ваш браузер.

TCP и IP работают ниже http и других протоколов передачи приложений, упомянутых ранее. TCP (протокол управления передачей) творит чудеса в начальной и конечной точке поездки — как на вашем компьютере, так и на конечном компьютере, с которым вы общаетесь.Допустим, веб-сервер хочет отправить вам большую веб-страницу. Приложение веб-сервера передает веб-страницу, которую хочет отправить, своей собственной версии TCP. Затем TCP разрезает веб-страницу на более мелкие фрагменты данных, называемые пакетами (или дейтаграммами). Пакеты похожи на маленькие конверты, содержащие часть всей передачи — они помечены адресом назначения (куда идет) и адресом отправителя (откуда она пришла). Теперь оставим TCP на секунду, потому что TCP на веб-сервере затем передает эти пакеты второй половине нашего динамического дуэта, IP.

TCP (протокол управления передачей) творит чудеса в начальной и конечной точке поездки — как на вашем компьютере, так и на конечном компьютере, с которым вы общаетесь.Допустим, веб-сервер хочет отправить вам большую веб-страницу. Приложение веб-сервера передает веб-страницу, которую хочет отправить, своей собственной версии TCP. Затем TCP разрезает веб-страницу на более мелкие фрагменты данных, называемые пакетами (или дейтаграммами). Пакеты похожи на маленькие конверты, содержащие часть всей передачи — они помечены адресом назначения (куда идет) и адресом отправителя (откуда она пришла). Теперь оставим TCP на секунду, потому что TCP на веб-сервере затем передает эти пакеты второй половине нашего динамического дуэта, IP.

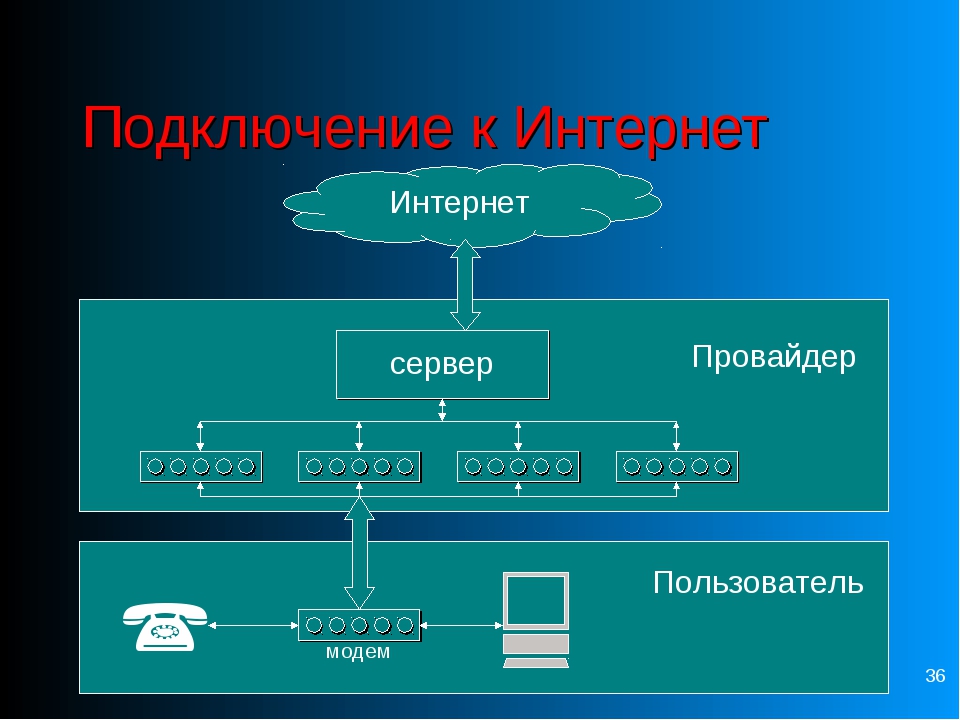

Задача IP (Интернет-протокола) заключается в маршрутизации пакетов до их конечного пункта назначения, и этим пакетам, возможно, придется пройти через несколько сетей, чтобы добраться до места назначения. Работа ретранслятора осуществляется через специальные компьютеры, называемые маршрутизаторами, и эти маршрутизаторы взаимодействуют друг с другом и с другими компьютерами, используя IP (поскольку маршрутизаторы подключены к Интернету, у них также есть IP-адреса. Некоторые даже имеют имена). Каждый компьютер в Интернете подключен к маршрутизатору, и все маршрутизаторы подключены по крайней мере к одному (а обычно более чем к одному) другому маршрутизатору, связывая сети, составляющие Интернет.

Некоторые даже имеют имена). Каждый компьютер в Интернете подключен к маршрутизатору, и все маршрутизаторы подключены по крайней мере к одному (а обычно более чем к одному) другому маршрутизатору, связывая сети, составляющие Интернет.

не имеют точной, сквозной информации по всем точкам в Интернете, но они все время общаются друг с другом, поэтому маршрутизатор имеет довольно хорошее представление о том, куда отправить пакет, чтобы получить его ближе туда, где это должно закончиться. Эта болтовня между маршрутизаторами также делает Интернет децентрализованным и отказоустойчивым. Даже если один выход из маршрутизатора выходит из строя (сетевой кабель обрывается, маршрутизатор ломается, питание маршрутизатора отключается), пока есть другое соединение с этим маршрутизатором, ваш пакет будет перенаправлен.Сети выходят из строя, поэтому хороший отказоустойчивый дизайн сети предполагает наличие альтернативных путей в сеть и из нее.

Как только пакеты получены на конечный компьютер (ваш компьютер в нашем примере), запускается версия TCP этой машины. TCP проверяет, есть ли у него все пакеты, проверяет, не были ли пакеты повреждены или повреждены, запрашивает замену пакетов (при необходимости ), а затем размещает пакеты в правильном порядке, передавая точную копию вашей передачи программе, с которой вы общаетесь (сервер электронной почты, веб-сервер и т. д.).).

TCP проверяет, есть ли у него все пакеты, проверяет, не были ли пакеты повреждены или повреждены, запрашивает замену пакетов (при необходимости ), а затем размещает пакеты в правильном порядке, передавая точную копию вашей передачи программе, с которой вы общаетесь (сервер электронной почты, веб-сервер и т. д.).).

Эта прогрессия — приложение от источника к TCP в источнике (разделение отправляемых данных), к IP (для пересылки между маршрутизаторами), к TCP в пункте назначения (соедините передачу и убедитесь, что она идеальна), чтобы приложение в месте назначения — выполняется в обоих направлениях, начиная с сервера для сообщений, поступающих к вам, и начиная с вашего компьютера, когда вы отправляете сообщения на другой компьютер.

Что связывает маршрутизаторы и компьютеры?

Маршрутизаторы подключаются друг к другу с помощью кабеля или по беспроводной связи.Кабель, соединяющий компьютер в доме или офисе, вероятно, медный (вероятно, тот, который обычно называется кабелем Ethernet), а передача данных осуществляется через медь через электричество. Кабели большой протяженности, по которым передается большой объем данных на большие расстояния, обычно представляют собой волоконно-оптические линии — кабели, покрытые стекловолокном, которые пропускают свет (свет быстрее и распространяется на большие расстояния, чем электричество, но волоконно-оптическое сетевое оборудование дороже, чем медно-электрический вид). Беспроводная передача может происходить через Wi-Fi (для меньших расстояний), вышку сотовой связи или спутник на большие расстояния.Но прелесть набора интернет-протоколов (TCP / IP) в том, что не имеет значения, какие именно носители передачи данных. Пока ваше оборудование маршрутизации может соединять любые две сети и пока это оборудование «говорит» по IP, вы можете быть частью Интернета.

Кабели большой протяженности, по которым передается большой объем данных на большие расстояния, обычно представляют собой волоконно-оптические линии — кабели, покрытые стекловолокном, которые пропускают свет (свет быстрее и распространяется на большие расстояния, чем электричество, но волоконно-оптическое сетевое оборудование дороже, чем медно-электрический вид). Беспроводная передача может происходить через Wi-Fi (для меньших расстояний), вышку сотовой связи или спутник на большие расстояния.Но прелесть набора интернет-протоколов (TCP / IP) в том, что не имеет значения, какие именно носители передачи данных. Пока ваше оборудование маршрутизации может соединять любые две сети и пока это оборудование «говорит» по IP, вы можете быть частью Интернета.

На самом деле, ваши сообщения, вероятно, передаются через множество различных носителей, чтобы добраться до конечного пункта назначения. Если вы используете ноутбук, подключенный через Wi-Fi, то это беспроводное соединение находит базовую станцию, обычно в пределах трехсот футов. Эта базовая станция, вероятно, подключена к локальной сети (LAN) через медный кабель. А ваша фирма или колледж могут подключаться к быстрым и дальним частям Интернета с помощью оптоволоконных кабелей, предоставляемых поставщиком Интернет-услуг (ISP) этой фирмы.

Эта базовая станция, вероятно, подключена к локальной сети (LAN) через медный кабель. А ваша фирма или колледж могут подключаться к быстрым и дальним частям Интернета с помощью оптоволоконных кабелей, предоставляемых поставщиком Интернет-услуг (ISP) этой фирмы.

В большинстве крупных организаций есть несколько поставщиков услуг Интернета для резервирования, обеспечивающих несколько путей в сети и из нее. Это сделано для того, чтобы, если сетевое соединение, предоставляемое одной фирмой, выходит из строя, например, ошибочная обратная лопата перерезает кабель, другие соединения могут обойти проблему.

В Соединенных Штатах (и на большинстве дерегулированных телекоммуникационных рынков) провайдеры Интернет-услуг бывают самых разных размеров — от небольших региональных игроков до крупных международных компаний. Когда разные интернет-провайдеры соединяют свое сетевое оборудование вместе для обмена трафиком, это называется пирингом. Пиринг обычно осуществляется на нейтральных сайтах, называемых точками обмена интернет-трафиком (IXP), хотя некоторые фирмы также имеют частные точки обмена трафиком. Операторы связи обычно не взимают плату друг с друга за пиринг.Вместо этого «деньги делаются» в бизнесе интернет-провайдеров путем взимания платы с конечных точек в сети — организаций-заказчиков и конечных пользователей, которых интернет-провайдер подключает к Интернету. Конкуренция между операторами связи помогает поддерживать низкие цены, высокое качество и продвижение инноваций.

Операторы связи обычно не взимают плату друг с друга за пиринг.Вместо этого «деньги делаются» в бизнесе интернет-провайдеров путем взимания платы с конечных точек в сети — организаций-заказчиков и конечных пользователей, которых интернет-провайдер подключает к Интернету. Конкуренция между операторами связи помогает поддерживать низкие цены, высокое качество и продвижение инноваций.

Финансам нужна скорость

Когда многие люди думают о торговле на Уолл-стрит, они представляют собой открытую яму протеста на Нью-Йоркской фондовой бирже (NYSE). Но люди-трейдеры слишком медлительны для многих наиболее активных торговых фирм.Более половины всех сделок с акциями в США и четверть мировых валютных сделок сейчас осуществляется с помощью программ, которые принимают торговые решения без какого-либо вмешательства человека (Timmons, 2006). Есть много названий для этой автоматизированной, управляемой данными границы финансирования — алгоритмическая торговля, торговля по черному ящику или высокочастотная торговля. И хотя фирмы, специализирующиеся на автоматизированной высокочастотной торговле, составляют лишь около 2 процентов торговых фирм, работающих в Соединенных Штатах, на их долю приходится около трех четвертей всей U.S. Объем торгов акциями (Иати, 2009).

И хотя фирмы, специализирующиеся на автоматизированной высокочастотной торговле, составляют лишь около 2 процентов торговых фирм, работающих в Соединенных Штатах, на их долю приходится около трех четвертей всей U.S. Объем торгов акциями (Иати, 2009).

Программисты лежат в основе современных финансов. «Компьютерщик, который пишет код — теперь эти ребята стали ценными ребятами», — говорит бывший глава отдела рыночных систем в Fidelity Investments, и эта редкая порода лучших программистов может заработать «десятки миллионов долларов» на разработке этих систем (Berenson, 2009). . Такие системы используют интеллектуальный анализ данных и другие методы построения моделей для обработки огромных объемов данных и выявления пригодных для использования рыночных моделей. Затем модели запускаются на основе данных в реальном времени и выполняются в тот момент, когда обнаруживается торговая возможность.(Подробнее о том, как собираются данные и строятся модели, см. В главе 11 «Активы данных: базы данных, бизнес-аналитика и конкурентные преимущества». )

)

Победа с этими системами означает, что нужно действовать быстро, очень быстро. Если вы столкнетесь с задержкой (технари называют задержкой ), вы, возможно, упустите возможность воспользоваться сигналом или несовершенством рынка. Чтобы сократить время ожидания, многие торговые фирмы переносят свои серверы из собственных центров обработки данных в помещения для колокации .Эти объекты действуют как места хранения, где серверы компании получают сверхбыстрые соединения как можно ближе к месту действия. А арендуя место в « colo », фирма привлекает кого-то еще для решения проблем с электричеством и охлаждением, часто обеспечивая более надежное резервное питание и более низкие затраты на электроэнергию, чем компания могла бы получить самостоятельно.

Equinix, крупная публичная компания по IXP и колокации, имеющая производственные мощности по всему миру, добавила растущее число фирм, занимающихся высокочастотной торговлей, в список клиентов, который включает в себя компании электронной коммерции, Интернета, программного обеспечения и телекоммуникационные компании. Только в северном Нью-Джерси (где расположены многие из серверов, на которых происходит торговля на «Уолл-стрит») Equinix размещает около восемнадцати бирж и торговых платформ, а также узел доступа к инфраструктуре безопасных финансовых транзакций NYSE (SFTI).

Только в северном Нью-Джерси (где расположены многие из серверов, на которых происходит торговля на «Уолл-стрит») Equinix размещает около восемнадцати бирж и торговых платформ, а также узел доступа к инфраструктуре безопасных финансовых транзакций NYSE (SFTI).

Менее десяти лет назад 80 миллисекунд были приемлемо малой задержкой, но теперь торговые фирмы переходят от одной миллисекунды к микросекундам (Schmerken, 2009). Таким образом, совершенно очевидно, что понимание того, как работает Интернет и как его лучше всего использовать, имеет фундаментальное и стратегическое значение для тех, кто занимается финансами.Но также помните, что такая автоматическая торговля сопряжена с риском. Системы, которые работают сами по себе, могут перемещать многие миллиарды в мгновение ока, и действия одной системы могут каскадироваться, вызывая действия других.

Весной 2010 г. «внезапный обвал» привел к свободному падению промышленного индекса Доу-Джонса почти на 1000 пунктов, что является самым большим внутридневным падением за всю историю. Эти черные ящики могут быть загадочными — через несколько недель после события 6 мая эксперты все еще анализировали торговые записи, пытаясь выяснить, как произошел внезапный сбой (Daimler & Davis, 2010).Регулирующие органы и законодатели признают, что теперь им необходимо понимать технологии, телекоммуникации и их влияние на общество в целом, чтобы они могли создавать платформы, которые подпитывают рост, не подвергая экономику риску.

Эти черные ящики могут быть загадочными — через несколько недель после события 6 мая эксперты все еще анализировали торговые записи, пытаясь выяснить, как произошел внезапный сбой (Daimler & Davis, 2010).Регулирующие органы и законодатели признают, что теперь им необходимо понимать технологии, телекоммуникации и их влияние на общество в целом, чтобы они могли создавать платформы, которые подпитывают рост, не подвергая экономику риску.

Наблюдение за траекторией пакета через Traceroute

Хотите увидеть, как пакеты передаются от маршрутизатора к маршрутизатору при перемещении по Интернету? Попробуйте инструмент под названием traceroute . Traceroute неоднократно отправляет кластер из трех пакетов, начиная с первого маршрутизатора, подключенного к компьютеру, затем следующего и т. Д., Выстраивая путь, по которому пакеты идут к месту назначения.

Traceroute встроен во все основные настольные операционные системы (Windows, Mac, Linux), и несколько веб-сайтов будут запускать traceroute между местоположениями (traceroute. org и visualroute.visualware.com — отличные места для изучения).

org и visualroute.visualware.com — отличные места для изучения).

В сообщении ниже показана трассировка маршрута между ирландской фирмой VistaTEC и Бостонским колледжем. Поначалу это выглядит как тарабарщина, но если присмотреться, мы сможем понять, что происходит.

Рисунок 12.5

В приведенной выше таблице показано десять переходов, начиная с домена в vistatec.т.е. и заканчивающийся на 136.167.9.226 (в таблице этого не сказано, но все IP-адреса, начинающиеся с 136.167, являются адресами Бостонского колледжа). Три группы чисел в конце трех строк показывают время (в миллисекундах) трех пакетов, отправленных для проверки этого участка нашего путешествия. Эти числа могут быть интересны администраторам сети, пытающимся диагностировать проблемы со скоростью, но мы проигнорируем их и сосредоточимся на том, как пакеты передаются от точки к точке.

В начале каждой строки находится имя компьютера или маршрутизатора, который ретранслирует пакеты для этого участка пути.Иногда маршрутизаторам даются имена, а иногда это просто IP-адреса. Когда маршрутизаторам присвоено имя, мы можем определить, в какой сети находится пакет, по имени домена. Глядя на имена маршрутизаторов слева от каждой строки в трассировке выше, мы видим, что первые два перехода находятся в сети vistatec.ie. Переход 3 показывает первый маршрутизатор вне сети vistatec.ie. Он находится в домене tinet.net, поэтому это должно быть имя интернет-провайдера VistaTEC, поскольку это первое соединение за пределами vistatec.т.е. сеть.

Иногда названия маршрутизаторов указывают на их местоположение (часто они используют те же трехсимвольные сокращения, которые вы видите в аэропортах). Посмотрите внимательно на хосты в переходах с 3 по 7. Поддомены dub20, lon11, lon01, jfk02 и bos01 предполагают, что пакеты идут из Дублина, затем на восток в Лондон, затем на запад в Нью-Йорк (международный аэропорт Джона Ф. Кеннеди) , затем на север в Бостон. Это долгий путь за доли секунды!

Переход 4 находится на tinet.net, а переход 5 — на cogentco.com (поищите их в Интернете, и вы узнаете, что cogentco.com, как и tinet.net, также является интернет-провайдером). Это говорит о том, что между этими переходами происходит пиринг, и трафик передается от оператора к оператору.

Узел 8 по-прежнему остается cogentco.com, но неясно, кому принадлежит безымянный маршрутизатор на узле 9, 38.104.218.10. Мы можем использовать Интернет, чтобы выяснить это. Поищите в Интернете фразу «поиск IP-адреса», и вы найдете множество инструментов для отслеживания организации, которая «владеет» IP-адресом.Используя инструмент на whatismyip.com, я обнаружил, что этот номер зарегистрирован в PSI Net, которая теперь является частью cogentco.com.

Пути маршрутизации, интернет-провайдеры и пиринг — все выявлено через traceroute. Вы только что выполнили своего рода сетевое «компьютерное сканирование» и изучили вены и артерии, составляющие часть Интернета. Довольно круто!

Если вы пробуете traceroute самостоятельно, имейте в виду, что не все маршрутизаторы и сети совместимы с traceroute. Возможно, что по мере того, как ваш след попадает в несколько переходов по пути (особенно в начале или в конце пути), в конце каждой строки будут отображаться три символа «*» вместо чисел, обозначающих скорость передачи пакетов.Это указывает на то, что на этом переходе истекло время ожидания трассировки. Некоторые сети блокируют traceroute, потому что хакеры использовали этот инструмент для зондирования сети, чтобы выяснить, как атаковать организацию. Однако в большинстве случаев переходы между источником и назначением трассировки (шаги, включающие всех интернет-провайдеров и их маршрутизаторы) видны.

Traceroute — отличный способ изучить, как работает Интернет, и закрепить только что изученные темы. Найдите инструменты traceroute в Интернете или просмотрите информацию о том, как использовать команду traceroute, встроенную в ваш компьютер, в Интернете.

Есть еще один Интернет?

Если вы студент крупного исследовательского университета, велика вероятность, что ваша школа является частью Интернета2. Internet2 — это исследовательская сеть, созданная консорциумом исследовательских, академических, промышленных и государственных компаний. Эти организации коллективно создали высокопроизводительную сеть, работающую со скоростью до ста гигабит в секунду, для поддержки и экспериментов с требовательными приложениями. Примеры включают высококачественную видеоконференцсвязь; высоконадежная и широкополосная визуализация для медицины; и приложения, которые обмениваются огромными наборами данных между исследователями.

Если ваш университет является участником Internet2 и вы обмениваетесь данными с другим компьютером, входящим в консорциум Internet2, то маршрутизаторы вашей организации достаточно умны, чтобы направлять трафик через сверхбыструю магистраль Internet2. В таком случае, скорее всего, вы уже используете Internet2, даже не подозревая об этом!

Основные выводы

- TCP / IP, или набор Интернет-протоколов, помогает получать точные копии передач Интернет-сообщений из одного места в другое.TCP работает на концах передачи, разбивая передачи на управляемые пакеты в начале и объединяя их вместе, проверяя качество в конце. IP работает посередине, маршрутизируя пакеты к месту назначения. Маршрутизаторы

- — это специальные вычислительные устройства, которые пересылают пакеты из одного места в другое. Маршрутизаторы обычно подключаются более чем к одному исходящему пути, поэтому в случае, если один путь становится недоступным, можно использовать альтернативный путь.