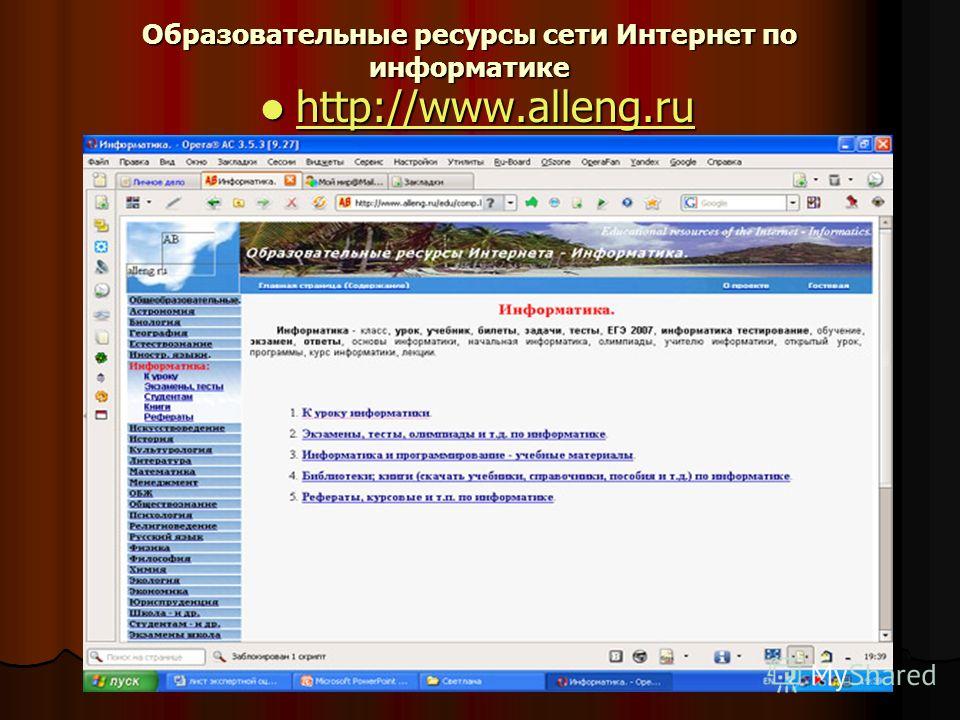

Ресурсы сети интернет — презентация онлайн

1. Тема: «Общие ресурсы в сети Интернет»

18.05.2020г.2. Компьютерная сеть — это система обмена информацией между различными компьютерами.

3. Топология локальных сетей

ШинаКольцо

Звезда

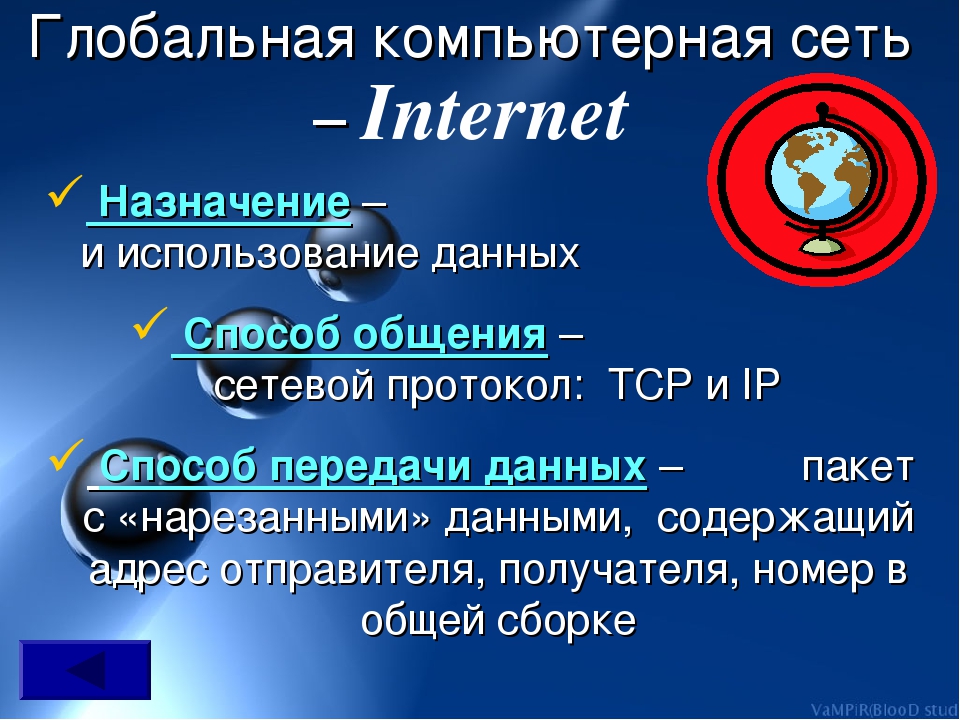

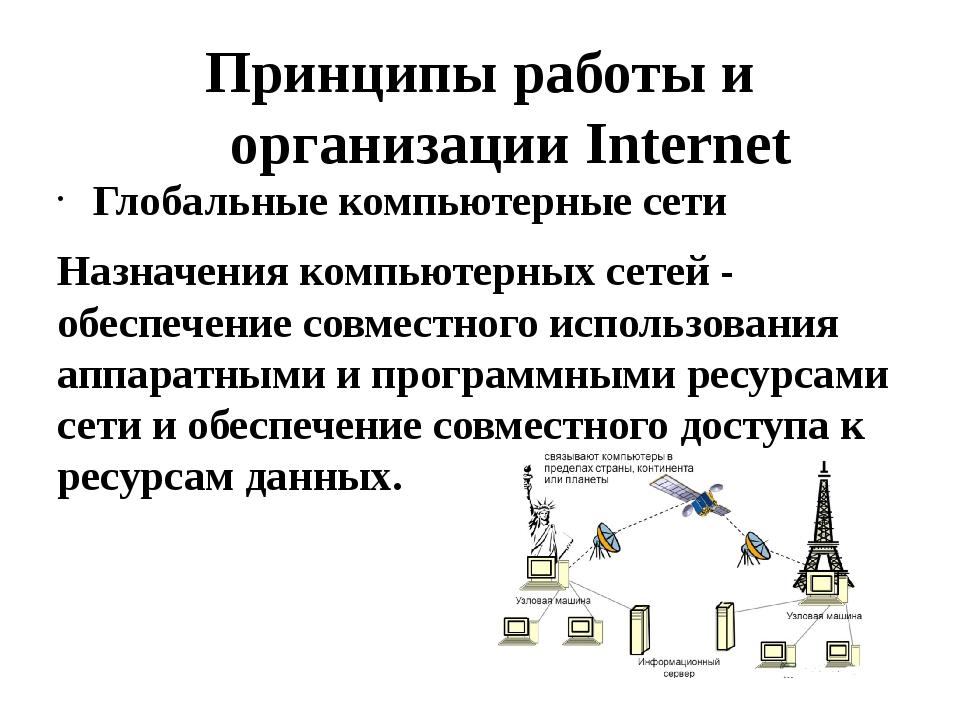

4. Интернет представляет собой сложную аппаратно-программную систему

Глобальная компьютерная сеть(Интернет) — всемирная система, в

которой локальные, региональные и

корпоративные сети соединены

между собой многочисленными

каналами передачи информации с

высокой пропускной способностью.

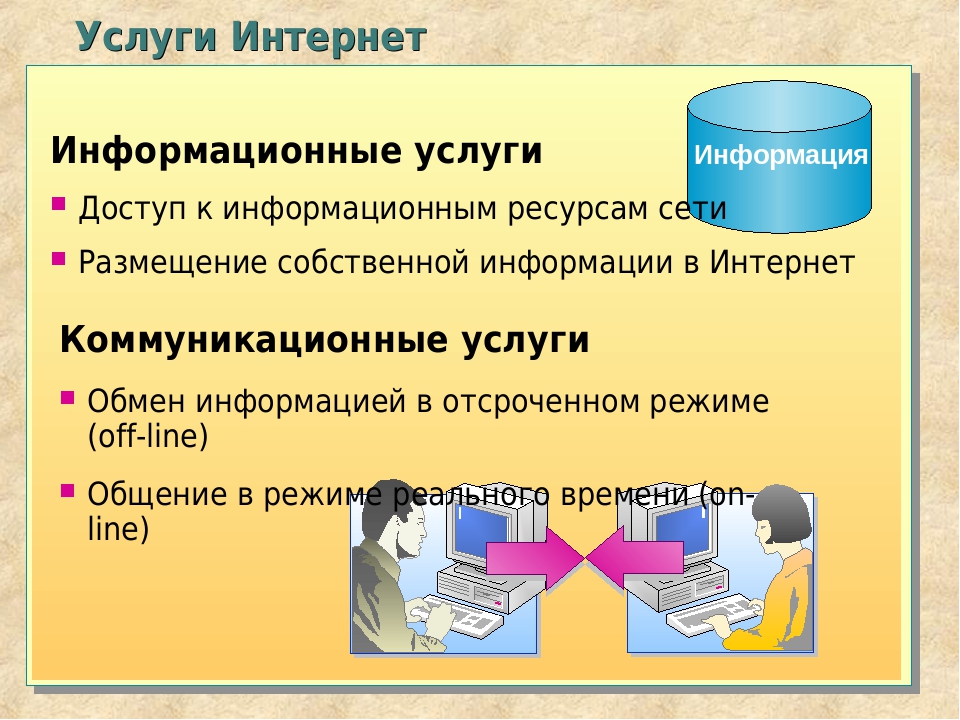

Интернет предоставляет:

возможность доступа к огромным объемам информации;

возможность оперативно обмениваться этой информацией с другими

пользователями из большинства стран мира;

возможность размещать в Интернете свою собственную информацию.

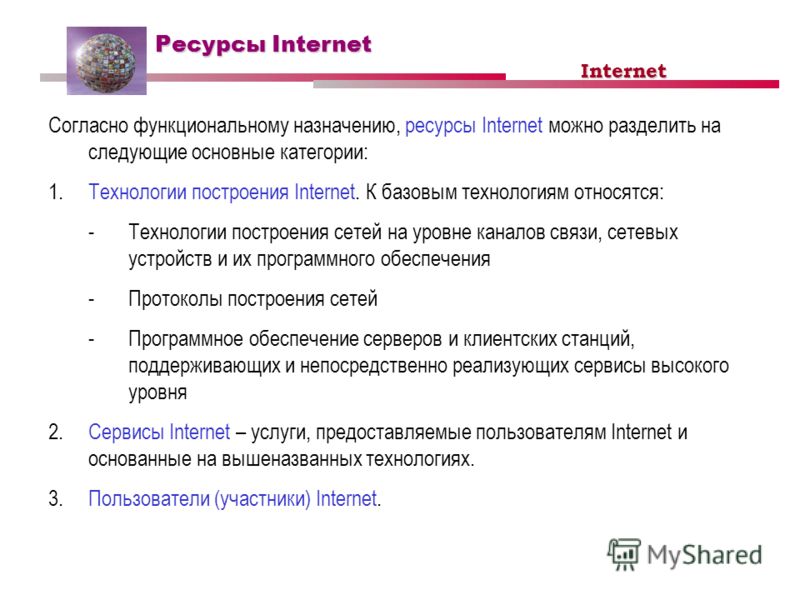

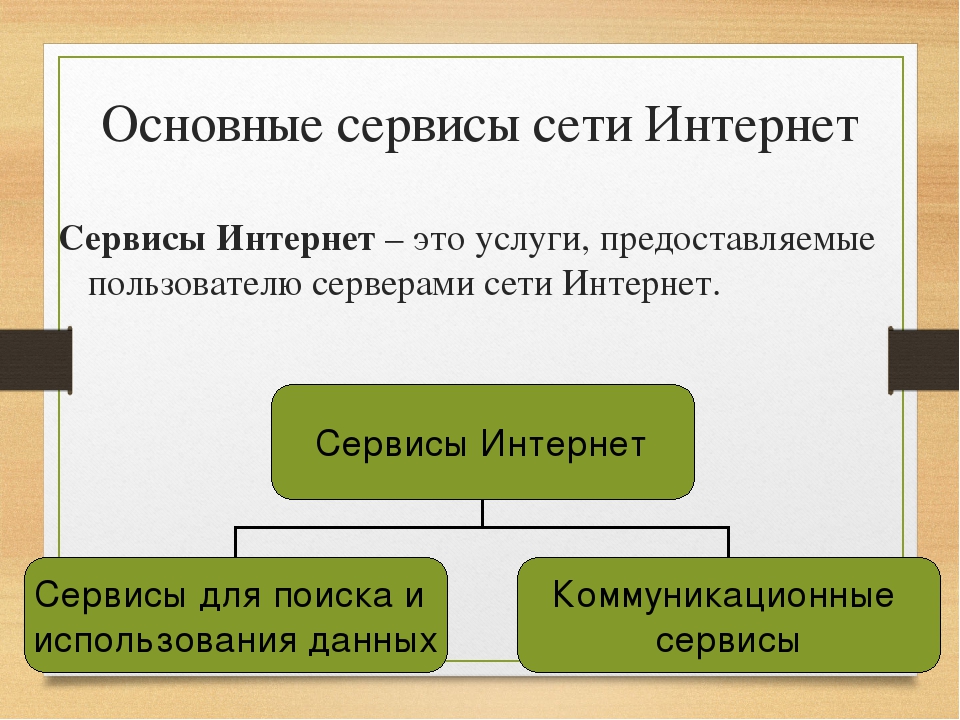

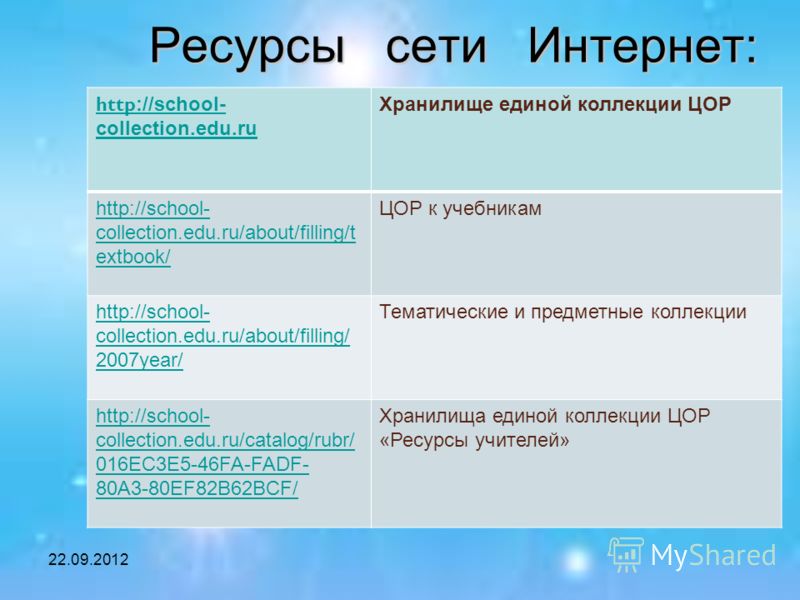

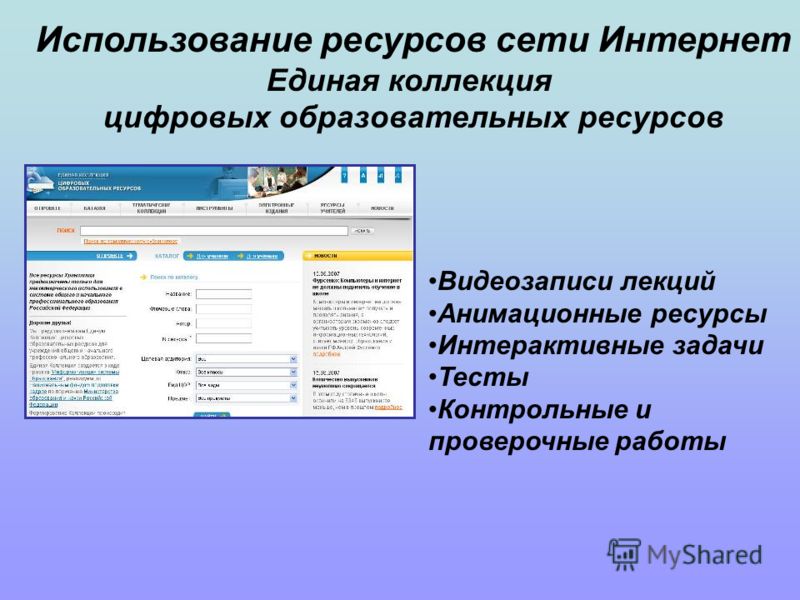

5. Ресурсы сети Интернет

ТехническиеПрограммные

Информационные

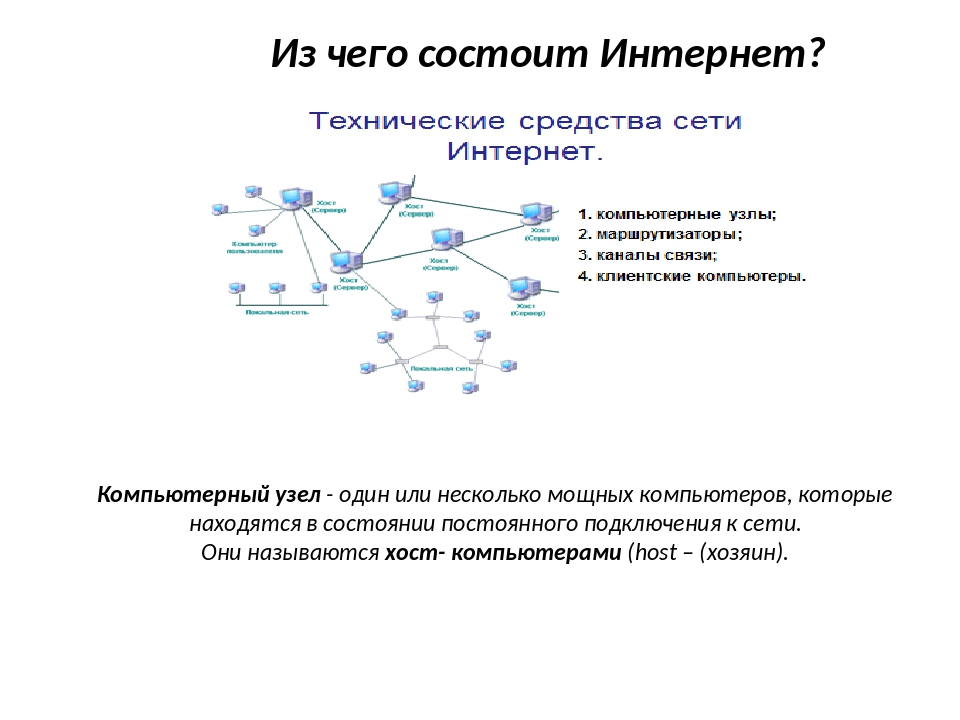

6. Технические ресурсы

Технические ресурсыОсновными составляющими любой глобальной сети

являются компьютерные узлы и каналы связи

К узлам компьютерной сети подключаются персональные компьютеры пользователей

подобно тому, как с телефонными станциями соединяются телефоны абонентов.

Компьютерные

в роли абонента компьютерной сети может выступать как отдельный человек через свой

узлы

ПК, так и целая организация через свою локальную сеть. В последнем случае к узлу

подключается файл-сервер локальной сети.

Провайдер

Организация-владелец узла глобальной сети называется провайдером сетевых услуг.

Пользователь заключает договор с провайдером на подключение к его узлу и в

дальнейшем оплачивает ему предоставляемые услуги (подобно тому, как мы оплачиваем

услуги телефонной сети).

Узел содержит один или несколько мощных компьютеров, которые находятся в состоянии

постоянного подключения к сети. Они называются хост — компьютерами (англ. host —

хозяин).

других компьютеров в Интернете — он называется IP-адресом

IP-адрес

IP-адрес состоит из четырех десятичных чисел, каждое в диапазоне от 0 до 255, которые

записываются через точку.

Например:193.126.7.29

Например:193.126.7.29128.29.15.124

Такие же IP-адреса получают и компьютеры пользователей Сети, но они

называются временными адресами (действуют лишь во время подключения пользователя

к сети и изменяются в каждом новом сеансе связи), в то время как адреса узловых

компьютеров остаются неизменными.

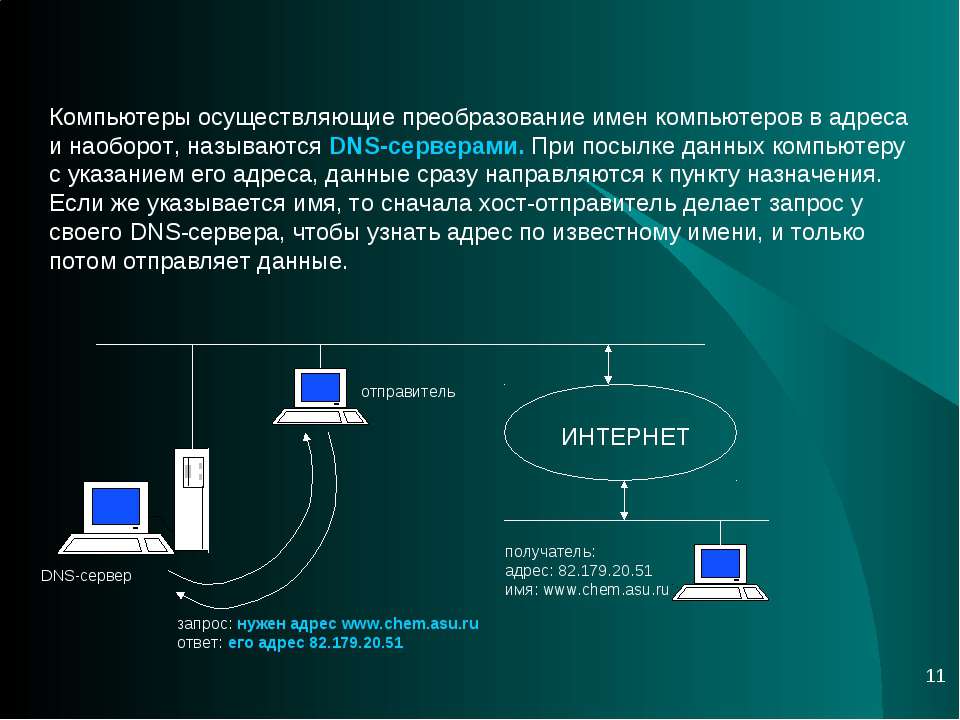

7. Технические ресурсы

Технические ресурсысимвольных адресов, более удобная и понятная для пользователей.

Она называется Доменной Системой Имен (DNS — Domain Name

System).

Каждый -адрес имеет соответствующее доменное имя.

Доменная Система Имен Например, IP-адресу 195.34.32.11 сервера компании “МТУ-Интел”

соответствует доменное имя dialup.mtu.ru. Данное имя состоит из

трех доменов, разделенных точками. В Интернете действует

специальная адресная служба, которая занимается выделением IPадресов компьютерам, подключаемым к Сети, и назначением им

доменных имен.

Слово “домен” обозначает участок, зону.

Система доменных имен построена по иерархическому принципу.

Первый справа домен (его еще называют суффиксом) — домен

Структура доменных верхнего уровня, следующий за ним — домен второго уровня и т. д.

имен

Последний (первый слева) — имя компьютера.

Домены верхнего уровня бывают географическими

(двухбуквенными) или административными (трехбуквенными).

8. Примеры доменных имен:

Географическиедомены

Административные

домены

ru — домен Росси

uk — домен Англии;

са — домен Канады;

de — домен Германии;

jp — домен Японии

gov — правительственная

mil — военная сеть;

edu — образовательная

сеть;

com — коммерческая сеть.

9. Каналы связи

телефонные линии;электрическая кабельная связь;

оптоволоконная кабельная связь;

радиосвязь (через радиорелейные линии, через спутники

связи).

Различные каналы связи различаются тремя

основными свойствами: пропускной

способностью, помехоустойчивостью,

стоимостью.

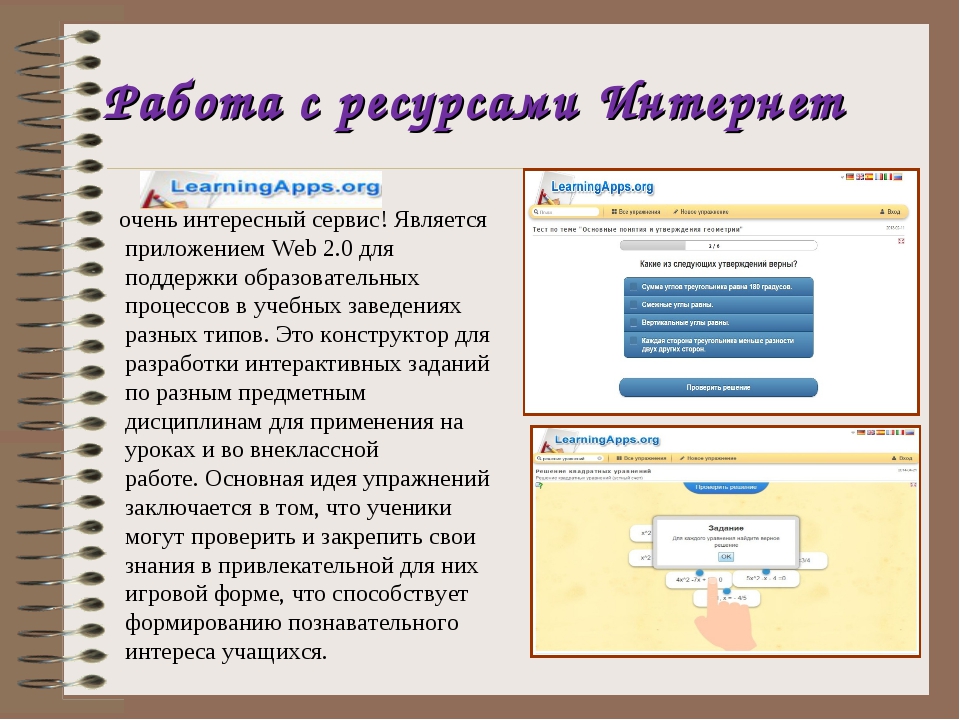

10. Программные ресурсы

Работа Сети поддерживается определеннымпрограммным обеспечением (ПО).

Это ПО функционирует на хост-компьютерах и на

персональных компьютерах пользователей.

Программное обеспечение узловых компьютеров

очень разнообразно. Условно его можно разделить на

11. Программное обеспечение

Базовое ПО обеспечивает поддержку работы сети по протоколу TCP/IP —базовому протоколу Интернета, то есть оно решает проблемы рассылки и

приема информации.

Прикладное ПО занимается обслуживанием разнообразных

информационных услуг Сети, которые принято называть службами

Интернета. Такие программы называются серверами. Для каждой

службы существует своя сервер-программа: для электронной почты,

для телеконференций, для WWW и пр.

12. Прикладное ПО

Сервер-программа — Часто под словом “сервер” понимают узловой компьютер.Хост-компьютер выполняет функцию сервера определенной службы Интернета,

если на нем работает сервер-программа этой службы.

разное время может выполнять функции сервера различных услуг; все зависит от

того, какая сервер-программа на нем в данный момент выполняется.

Клиент-программы — занимаются обслуживанием различных информационных

услуг на персональных компьютерах пользователей сети. Примеры популярных

программ: Outlook Express — клиент электронной почты, Internet Explorer — клиент

службы WWW (браузер).

Технология клиент-сервер Во время работы пользователя с определенной службой

Интернета между его клиент-программой и соответствующей сервер-программой на

в предоставлении данной информационной услуги. Такой способ работы Сети

называется технологией клиент-сервер.

13. Протоколы обмена информацией

Интернет не имеет определенной организационной структуры, представляет собойобъединение самостоятельных компьютерных сетей.

Объединяет их то, что все они используют базовые протоколы обмена TCP/IP.

Протокол TCP — Transfer Control Protocol — протокол управления передачей. Именно

согласно этому протоколу всякое сообщение, которое нужно передать по Сети, разбивается

доставки и еще некоторая служебная информация. Каждый такой пакет будет

самостоятельно перемещаться по сети независимо от других, но все они вместе соберутся у

адресата. Далее, согласно протоколу TCP, происходит обратный процесс: из отдельных

пакетов собирается исходное сообщение. Если какой-то из пакетов не дошел или был

испорчен при транспортировке, его передача будет запрошена повторно. Согласно

протоколу TCP передаваемое сообщение разбивается на пакеты на отправляющем

сервере и восстанавливается в исходном виде на принимающем сервере .

отдельного пакета до места назначения.

Пакеты передаются как эстафетные палочки от одного узла к другому.

Причем маршруты для

Причем маршруты дляразных пакетов из одного и того же сообщения могут оказаться разными. Вопрос о маршруте

решается отдельно для каждого пакета. Все зависит от того, куда его выгоднее передать в

момент обработки. Если на каком-то участке Сети произошел “обрыв”, то передача пакетов

пойдет в обход этого участка. Таким образом, в любой момент времени по любому каналу

Сети перемещается “вперемешку” множество пакетов из самых разных сообщений.

14. Информационные ресурсы

Электронная почтаТелеконференция

Прочие услуги

Поисковые системы

15. Электронная почта

Электронная почта — система обмена письмами в глобальных компьютерных сетях.Электронное письмо — текстовый файл, содержащий электронный адрес получателя и текст

письма. Электронное письмо может содержать вложения — файлы любых типов.

Электронный почтовый ящик — раздел (папка) на жестком диске почтового сервера, куда поступает вся

корреспонденция для его владельца.

Электронный адрес — используется для определения местонахождения почтового ящика адресата в

сети. Электронный адрес включает в себя две части, отделенные друг от друга символом @

Имя пользователя идентифицирует почтовый ящик на сервере. Имя пользователь выбирает себе, как правило,

сам. Оно может включать прописные и строчные буквы латинского алфавита, цифры, некоторые символы

(например, “-” или “%”). Желательно, чтобы имя, хотя бы в мнемонической форме, содержало информацию о

пользователе (индивидуальном или коллективном).

Адрес почтового сервера — Он состоит из частей (доменов), отделенных друг от друга точками. Читают адрес

слева направо. Ближайшее к значку @ название — это имя компьютера, содержащего почтовый ящик

пользователя. Далее может следовать несколько названий, уточняющих местоположение сервера в сети по

16. Примеры доменов верхнего уровня

АдминистративныеТип

организации

Географические

Страна

com

Коммерческая

ca

Канада

edu

Образовательная

de

Германия

gov

Правительство

jp

Япония

int

Международная

ru

Россия

name

Персональная

su

Бывший СССР

net

Коммуникационная

uk

Великобритания

org

Некоммерческая

us

США

17. Телеконференция

Телеконференция — коллективный обмен информацией по определенной тематикемежду пользователями глобальной компьютерной сети.

В отличие от электронной почты, телеконференция позволяет распространить ваше

сообщение одновременно среди большого числа пользователей сети. Каждая

конференция посвящена определенной теме. Наряду с термином “телеконференция”

используется термин “группы новостей” (newsgrups).

Любая телеконференция строится по определенным правилам, которые

оговариваются в момент ее открытия.

Конференции бывают открытые (то есть

Конференции бывают открытые (то естьдоступные для всех желающих) и закрытые (для участия в которых допускаются

только избранные пользователи).

Телеконференции располагаются в сети на серверах конференций, электронные

адреса которых выглядят следующим образом: [email protected]_cepвepa,

[email protected]_cepвepa, [email protected]_cepвepa

18. Общепринятые названия групп телеконференций

соmр. — компьютерная техника;humanities. — гуманитарные науки и

искусство;

news. — сами телеконференции;

гее. — хобби, отдых, развлечения;

sci. — наука;

soc. — социальные темы;

talk. — споры, болтовня на различные

темы;

misc. — прочие темы, не поддающиеся

классификации;

alt. — альтернативные (то есть

отличные от общепринятых) дискуссии;

bionet. — биологические исследования;

info. — информация различного

характера;

biz. — деловая информация о товарах

и услугах;

k!2. — школьные проекты;

schl.

— конференции для студентов и

— конференции для студентов ишкольников.

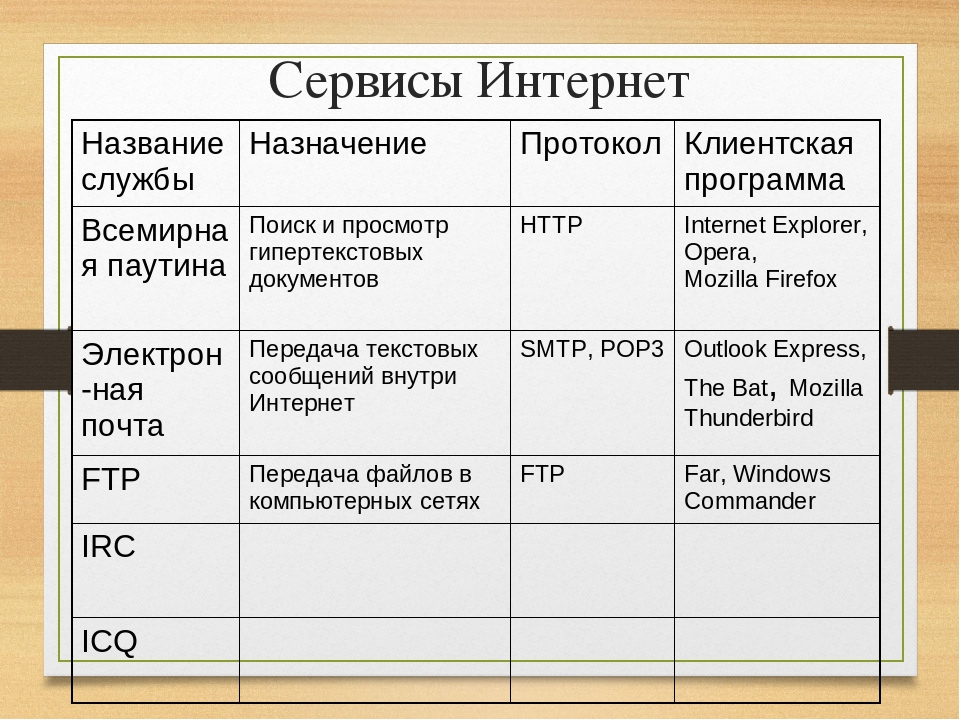

19. Прочие услуги Интернет

IRC(Internet Real Chat)

— разновидность конференции работающей в режиме реального

времени. Предоставляет пользователям возможность «поболтать» друг с другом.

— протокол передачи файлов — средства доступа к удаленному компьютеру,

FTP

позволяющие просматривать его каталоги и файлы, переходить из одного каталога в

(File Transfer Protocol)

другой, копировать, удалять и обновлять файлы

— сетевая программа, позволяющая с одного компьютера подсоединиться к другому и

Telnet

использовать не только его информационные ресурсы, но и запускать программы (как

автономные, так и типа клиент-сервер)

http

— использование протокола работы с гипертекстом , который лежит в основе WWW.

(HyperText Transfer

Этот тип связи надо указывать при обращении к любому WWW-серверу.

Protocol)

WAIS

— распределенная информационная система для работы с сетевыми базами данных.

Форумы

Чаты

Социальные сети

Программы для

общения:

ICQ, Skype

Хостинг , Реклама, Доски объявлений, Интернет-аукционы, Интернет-магазины,

Электронная коммерция

Цифровые деньги

20. World Wide Web

WWW (World Wide Web Всемирная паутина) — интерактивная гипертекстоваяинформационно-поисковая система в Интернет.

Блоки данных (“страницы”) размещаются на отдельных компьютерах, называемых WWW

серверами и принадлежащих отдельным организациям или частным лицам.

Для поиска информации в Internet используется универсальная адресация в виде адресов

— определителей местонахождения информационных ресурсов — URL (Uniform Resource

Locator). URL-адрес содержит информацию не только о том, где находится ресурс, но и

как к нему следует обращаться.

URL-адрес состоит из двух частей:

первая (левая) указывает тип связи, которую надо установить с нужным компьютером;

вторая (справа) — где именно в сети расположен данный ресурс (имя соответствующего

сервера).

Разделяются эти части двоеточием, например:

http://www.lyceum95.ru

Тип связи подсказывает, какую из базовых информационных систем (программ) вы будете

просматривать:

ftp:// — используется протокол ftp при обращении к ftp-серверам;

http://— использование протокола работы с гипертекстом (HyperText Transfer Protocol),

который лежит в основе WWW. Этот тип связи надо указывать при обращении к любому

WWW-серверу.

Webстраница

один отдельный электронный документ в системе WWW.

Web-браузер прикладная программа для просмотра Web-страниц. Наиболее

известные программы такого типа: Netscape Navigator и Microsoft

Internet Explorer. Броузер выводит на экран Web-страницу по прямому

указанию ее адреса, введенному пользователем или извлеченному из

гиперссылки.

Поисковый

сервер

специализированный сервер в Интернет, предназначенный для

осуществления пользователем поиска нужных ему Web-страниц.

Поиск может производиться либо по тематическому дереву, либо по

ключевым словам — группе слов, выделяющих область поиска.

Например: “Бразилия + футбол + чемпионат”.

Вот названия некоторых поисковых серверов:

зарубежные — Yahoo, Alta Vista;

российские — Rambler, Au, Aport.

На поисковый сервер можно выйти с помощью браузера, если указать

адрес сервера.

1. Общая информация / КонсультантПлюс

4. В подразделе 1

организация отражает сведения об использовании ИКТ по видам, а также о намерениях по их использованию в будущем году. В случае положительного ответа на поставленный вопрос в соответствующей графе проставляется код 1, в противном случае в этой графе проставляется код 2. Если хотя бы в одной из строк 101

, 102

в графах 3, 4 проставлен код 2, то ни в одной из строк 103

— 109

не может быть код 1 по соответствующим графам.

5. Локальная вычислительная сеть, в отличие от глобальной информационной сети, соединяет две или более ЭВМ (возможно разного типа), а также принтеры, сканеры, системы сигнализации (охранной, пожарной) и другое производственное оборудование или периферийные устройства, расположенные в пределах одного или нескольких соседних зданий, и не использует для этого средства связи общего назначения. Соединение одной ЭВМ с производственным оборудованием или периферийными устройствами не является локальной или глобальной сетью.

Глобальная информационная сеть охватывает совокупность электронно-вычислительных машин (ЭВМ), которые могут быть расположены в любых точках земного шара, связанных между собой каналами дальней связи (коммутируемыми или выделенными), предоставляемыми телефонными компаниями или другими предприятиями связи. Глобальная информационная сеть обеспечивает пользователям возможность обмениваться информацией, совместно использовать технические и программные средства, информационные ресурсы. Глобальная сеть может быть как общедоступной (Интернет, электронная почта), так и специализированной (корпоративной или ведомственной — Экстранет, Интранет). Если компьютер может получать или отправлять информацию в электронной форме на удаленные компьютеры, расположенные вне пределов одного или нескольких соседних зданий, то он считается подсоединенным к глобальной сети независимо от используемого оборудования, программного обеспечения, протоколов и регламентов информационного обмена.

Глобальная сеть может быть как общедоступной (Интернет, электронная почта), так и специализированной (корпоративной или ведомственной — Экстранет, Интранет). Если компьютер может получать или отправлять информацию в электронной форме на удаленные компьютеры, расположенные вне пределов одного или нескольких соседних зданий, то он считается подсоединенным к глобальной сети независимо от используемого оборудования, программного обеспечения, протоколов и регламентов информационного обмена.

Интранет представляет собой распределенную корпоративную вычислительную сеть, базирующуюся на технологиях Интернета и предназначенную для обеспечения доступа сотрудников к корпоративным информационным электронным ресурсам.

Экстранет — это расширение Интранета, содержащее выделенные области, к которым разрешен доступ внешним пользователям. Например, частичное предоставление доступа к корпоративным данным внешним пользователям о движении их заказов или о наличии продукции на складе.

6. По строке 101

в графе 3 показывается код 1, если в отчетном году в организации использовались персональные компьютеры (ПК) любых типов, в том числе PC/XT, AT, Pentium и совместимые, Macintosh, блокнотные (ноутбук), портативные персональные компьютеры. При этом учитываются все компьютеры независимо от того, являются ли они собственностью организации, взяты в аренду, в пользование, в распоряжение, поступившие безвозмездно или получены для производства работ на иных условиях.

При этом учитываются все компьютеры независимо от того, являются ли они собственностью организации, взяты в аренду, в пользование, в распоряжение, поступившие безвозмездно или получены для производства работ на иных условиях.

В графе 4 показывается код 1, если организация планирует использовать ПК в будущем году, независимо от того, использовались ли они ранее или начало их внедрения только планируется.

7. По строке 102

в графе 3 проставляется код 1, если в отчетном году в организации использовалась какая-либо вычислительная техника, кроме ПК.

Здесь учитываются суперЭВМ («Эльбрус», «Крей» и другие), большие ЭВМ (ЕС-1020 — ЕС-1060, ЕС-1191, ЕС-1195, IBM 3090, ES/9000, ES/9021, Siemens Nixdorf H90, h220, h230 и другие), малые ЭВМ (СМ ЭВМ, ЕС-1120, PDP, VAX 3000, VAX 4000, RM400, RM600, DEC7000, DEC10000, AlfaServer 1000, HP 3000, HP 9000, Proliant — 1000, IBM ES/9121, ES/9221, AS/400, RS/6000, Sun SPARK и другие).

Не подлежит учету технологическое оборудование с цифровым, микропроцессорным или компьютерным цифровым управлением, осуществляемым посредством встроенного компьютера. Если специальная ЭВМ предназначена для управления оборудованием, но при необходимости может быть использована для выполнения других функций, то она включается в состав вычислительной техники и должна быть учтена при заполнении данной

Если специальная ЭВМ предназначена для управления оборудованием, но при необходимости может быть использована для выполнения других функций, то она включается в состав вычислительной техники и должна быть учтена при заполнении данной строки

.

В графе 4 проставляется код 1, если организация планирует использовать ЭВМ указанных выше типов в будущем году, независимо от того, использовались ли они ранее или начало их внедрения только планируется.

8. По строке 103

в графе 3 проставляется код 1, если в отчетном году в организации использовались локальные вычислительные сети.

В графе 4 проставляется код 1, если использование локальных вычислительных сетей или их первоначальная установка планируется в будущем году.

9. По строке 104

в графе 3 проставляется код 1, если в организации используется электронная почта — обмен текстовыми сообщениями в электронном виде по каналам связи. При этом должны учитываться как внутренняя электронная почта, используемая для связи между сотрудниками внутри здания организации, так и внешняя, обеспечивающая обмен сообщениями с удаленными компьютерами, независимо от видов используемых для передачи сообщений технологий, протоколов и каналов связи.

При этом должны учитываться как внутренняя электронная почта, используемая для связи между сотрудниками внутри здания организации, так и внешняя, обеспечивающая обмен сообщениями с удаленными компьютерами, независимо от видов используемых для передачи сообщений технологий, протоколов и каналов связи.

В графе 4 проставляется код 1, если в будущем году использование электронной почты будет начато или продолжено.

10. По строке 105

в графе 3 проставляется код 1, если сотрудники организации имеют доступ к сети Интернет. При этом не имеет значения, каким именно образом организован такой доступ (непосредственно с рабочих мест сотрудников или для этого установлены специальные компьютеры, подключены отдельные компьютеры или доступ осуществляется через шлюз (удаление знака абзаца) локальной сети предприятия, используются ли коммутируемые или выделенные каналы связи и т.п.).

В графе 4 проставляется код 1, если планируется использование сети Интернет в будущем году, независимо от того, использовалась ли она ранее.

11. По строке 106

в графе 3 проставляется код 1, если в отчетном году в организации использовался Экстранет.

В графе 4 проставляется код 1, если планируется использование сети Экстранет в будущем году, независимо от того, использовалась ли она ранее.

12. По строке 107

в графе 3 проставляется код 1, если в отчетном году в организации использовался Интранет.

В графе 4 проставляется код 1, если планируется использование сети Интранет в будущем году, независимо от того, использовалась ли она ранее.

13. По строке 108

в графе 3 проставляется код 1, если организация использует другие глобальные информационные сети.

Здесь учитываются как общедоступные сети, так и сети, предназначенные для более узкого круга пользователей, например для предприятий определенной отрасли или для сотрудников организации, имеющей филиалы в других регионах.

В графе 4 проставляется код 1, если в будущем году будет начато или продолжено использование других глобальных сетей.

14. По строке 109

в графе 3 проставляется код 1, если для доступа к глобальным сетям организация использует выделенные каналы связи; при этом учитываются как собственные каналы, так и арендуемые у предприятий, оказывающих услуги связи, или у других предприятий и организаций на договорных основаниях.

В графе 4 проставляется код 1, если в будущем году планируется использование выделенных каналов связи, независимо от того, использовались ли они ранее.

КонсультантПлюс: примечание.

Строкам 110

и 111

формы N 3-информ, утвержденной Постановлением Росстата от 27.07.2006 N 42, соответствуют строки 111

, 112

Постановления Росстата формы N 3-информ, утвержденной Постановлением Росстата от 09. 06.2007 N 46.

06.2007 N 46.

15. В Справке 1

по строке 110

показывается объем отгруженных товаров собственного производства, выполненных работ и услуг собственными силами (без НДС, акцизов и других аналогичных платежей) в отчетном году.

16. По строке 111

отражается стоимость проданных товаров несобственного производства (без НДС, акцизов и других аналогичных платежей) в отчетном году, приобретенных для целей продажи (перепродажи) (их приобретение отражается в бухгалтерском учете на Дебете счета 41

).

Стоимость этих товаров показывается с учетом полученных возмещений и субсидий (например, на продаваемые лекарственные средства, топливо и т.п.). Кроме этого, по данной строке

указывается также стоимость проданных излишков сырья и материалов, приобретение которых учитывалось на счетах производственных запасов.

По деятельности ресторанов, кафе, баров, столовых и т.п. в данной строке

отражается стоимость проданных мучных, кондитерских, хлебобулочных изделий и других покупных товаров без кулинарной обработки для потребления, главным образом, на месте.

Организации (комиссионеры, поверенные, агенты), осуществляющие деятельность в торговле в интересах другого лица по договорам комиссии (удаление знака абзаца), поручениям либо агентским договорам, строку 111

не заполняют, так как стоимость проданных товаров по строке 111

отражают собственники этих товаров — организации, являющиеся комитентами, доверителями, принципалами.

По данной строке

также отражается продажа на сторону товара, полученного по договору мены (бартеру).

Не показывается по данной строке

продажа собственных основных средств, нематериальных активов, валютных ценностей, ценных бумаг.

КонсультантПлюс: примечание.

Постановление Росстата от 03.11.2004 N 50 со всеми изменениями утратило силу с отчета за январь 2007 года в связи с изданием Постановления

Росстата от 20.11.2006 N 69. Данный документ утратил силу с отчета за январь 2009 года в связи с изданием Приказа

Росстата от 12.11.2008 N 278, которым с указанного срока утверждены новые Указания

по заполнению форм N П-1, N П-2, N П-3, N П-4, N П-5(м).

Значения строк 110

, 111

определяются в соответствии с Порядком

заполнения и представления унифицированных форм федерального государственного статистического наблюдения в части формы N П-1 «Сведения о производстве и отгрузке товаров и услуг», утвержденным Постановлением

Росстата от 03. 11.2004 N 50, с

11.2004 N 50, с Дополнениями и изменениями

, утвержденными Постановлением Росстата от 30.11.2005 N 94 (пункты 14

и 15

соответственно).

Основы организации вычислительных сетей — Российская Федерация

В этом кратком обзоре сетевых технологий вы ознакомитесь с принципами работы компьютерных сетей, архитектурой, применяемой для проектирования сетей, и основами обеспечения их безопасности.

Что такое компьютерная сеть?

Компьютерная сеть — это совокупность компьютеров, соединенных с помощью кабелей (проводная) или технологии WiFi (беспроводная), с целью передачи и обмена данными и ресурсами, а также предоставления общего доступа к ним. Для построения компьютерной сети необходимо аппаратное обеспечение (например, маршрутизаторы, коммутаторы, точки доступа и кабели) и программное обеспечение (например, операционные системы и бизнес-приложения).

Зачастую компьютерная сеть зависит от географического положения. Например, LAN (локальная вычислительная сеть) объединяет компьютеры в ограниченном физическом пространстве, таком как офисное здание, тогда как WAN (глобальная вычислительная сеть) может обеспечивать взаимодействие компьютеров на разных континентах. Интернет — это самый масштабный пример сети WAN, объединяющей миллиарды компьютеров по всему миру.

Для дальнейшего определения компьютерной сети можно указать применяемый протокол связи, физическую конфигурацию компонентов, способ управления трафиком и назначение.

Компьютерные сети обеспечивают обмен данными в любых сферах деятельности, таких как бизнес, развлечения и исследования. Интернет, поисковые системы, электронная почта, обмен аудио- и видеозаписями, электронная коммерция, онлайн-трансляции и социальные сети — все это существует благодаря компьютерным сетям.

Типы компьютерных сетей

Большое разнообразие типов компьютерных сетей связано с тем, что требования к сетям постоянно менялись. Ниже перечислены самые распространенные типы компьютерных сетей:

Ниже перечислены самые распространенные типы компьютерных сетей:

LAN (локальная сеть): локальная сеть объединяет компьютеры, расположенные друг от друга на относительно небольшом расстоянии, позволяя им обмениваться данными, файлами и ресурсами. Например, в состав локальной сети могут входить все компьютеры в офисном здании, школе или больнице. Как правило, локальные сети находятся в частной собственности и управляются в частном порядке.

WLAN (беспроводная локальная сеть): WLAN — по своей сути аналогична локальной сети, однако в ней устанавливаются беспроводные соединения между устройствами.

WAN (глобальная сеть): как предполагает название, WAN объединяет компьютеры в глобальной области, которая может охватывать несколько регионов или даже континентов. Интернет — это самая крупная сеть WAN, объединяющая миллиарды компьютеров по всему миру. Управление WAN организовано с помощью моделей коллективного или распределенного владения.

MAN (городская вычислительная сеть): сети MAN по размерам обычно больше, чем сети LAN, но меньше, чем сети WAN. Как правило, сети MAN принадлежат городам и правительственным учреждениям.

PAN (личная сеть): PAN ограничивается обслуживанием одного пользователя. Например, если у вас есть iPhone и Mac, то с большой вероятностью они объединены в сеть PAN, которая обеспечивает совместное использование и синхронизацию данных — текстовых сообщений, электронной почты и фотографий — между обоими устройствами.

SAN (сеть хранения данных): SAN представляет собой специализированную сеть, обеспечивающую доступ к блочным системам хранения, таким как общая сеть или облачное хранилище. С точки зрения пользователя SAN выглядит и работает как дисковый накопитель, физически подключенный к компьютеру. (Дополнительная информация о принципах работы SAN с блочной памятью приведена на веб-странице Блочное хранилище: полное руководство).

CAN (кампусная сеть): сеть CAN также называется корпоративной сетью. CAN больше, чем сеть LAN, но меньше, чем сеть WAN. Сети CAN обслуживают такие объекты, как колледжи, университеты и бизнес-центры.

VPN (виртуальная частная сеть): VPN представляет собой безопасное двухточечное соединение между двумя конечными точками (см. раздел «Узлы» ниже). VPN создает зашифрованный канал, который защищает идентификационные данные пользователя и передаваемую информацию от несанкционированного доступа.

Важные термины и концепции

Ниже перечислены общие термины, с которыми вы можете столкнуться при изучении компьютерных сетей:

IP-адрес: IP-адрес — это уникальный номер, который присваивается каждому устройству, подключенному к сети на основе протокола Интернета (IP). Каждый IP-адрес содержит идентификатор сети, которой принадлежит устройство, а также расположение устройства в этой сети.

Когда одно устройство отправляет данные другому, в данные добавляется заголовок, содержащий IP-адрес отправляющего устройства и IP-адрес целевого устройства.

Когда одно устройство отправляет данные другому, в данные добавляется заголовок, содержащий IP-адрес отправляющего устройства и IP-адрес целевого устройства.Узлы: Узел представляет собой связующее звено внутри сети, которое может принимать, отправлять, создавать и хранить данные. Каждому узлу должен быть присвоен идентификатор для получения доступа, такой как IP-адрес. Примеры узлов: компьютеры, принтеры, модемы, мосты и коммутаторы. Узлом по сути является любое сетевое устройство, обладающее возможностью распознавать другие сетевые узлы и передавать им информацию.

Маршрутизаторы: Маршрутизатор — это физическое или виртуальное устройство, обеспечивающее передачу информации между сетями в виде пакетов данных. Анализируя содержимое пакетов, маршрутизаторы определяют оптимальный путь доставки информации конечному получателю. Маршрутизаторы пересылают пакеты данных до тех пор, пока они не достигнут целевого узла.

Коммутаторы: Коммутатор — это устройство, которое соединяет другие устройства и управляет обменом данными между узлами в сети, обеспечивая доставку пакетов данных конечным получателем.

Обратите внимание, что маршрутизатор отправляет информацию между сетями, а коммутатор отправляет информацию между узлами в пределах одной сети. В контексте компьютерных сетей термин «коммутация» описывает способ передачи данных между устройствами в сети. Три основных типа коммутации:

Обратите внимание, что маршрутизатор отправляет информацию между сетями, а коммутатор отправляет информацию между узлами в пределах одной сети. В контексте компьютерных сетей термин «коммутация» описывает способ передачи данных между устройствами в сети. Три основных типа коммутации:Коммутация каналов — между узлами в сети создается выделенный канал связи. Выделенный канал предлагает полную пропускную способность во время передачи — по нему не передается другой трафик.

Коммутация пакетов — предусматривает разбиение данных на независимые части, называемые пакетами, которые вследствие небольшого размера позволяют снизить нагрузку на сеть. Пакеты передаются по сети конечному получателю.

Коммутация сообщений — сообщение целиком отправляется из исходного узла и передается между коммутаторами до тех пор, пока не достигнет целевого узла.

Порты: Порт выполняет роль идентификатора конкретного соединения между сетевыми устройствами.

Каждый порт имеет числовое значение. Например, если сравнить IP-адрес с адресом жилого дома, то порт будет номером квартиры в этом доме. Номера портов помогают компьютерам маршрутизировать сообщения между приложениями, службами и процессами.

Каждый порт имеет числовое значение. Например, если сравнить IP-адрес с адресом жилого дома, то порт будет номером квартиры в этом доме. Номера портов помогают компьютерам маршрутизировать сообщения между приложениями, службами и процессами.Типы сетевых кабелей: Наиболее распространенные типы сетевых кабелей: витая пара Ethernet, оптоволоконный кабель и коаксиальный кабель. Выбор типа кабеля зависит от размера сети, схемы размещения сетевых элементов и физического расстояния между устройствами.

Примеры компьютерных сетей

Компьютерная сеть представляет собой совокупность проводных или беспроводных соединений между двумя и более компьютерами с целью обмена данными и ресурсами. Сегодня практически каждое цифровое устройство подключено к компьютерной сети.

В офисной обстановке можно организовать общий доступ к принтеру или системе группового обмена сообщениями. Для этой цели лучше всего подойдет локальная сеть (LAN), разрешающая совместное использование ресурсов на уровне вашего отдела.

Правительство города может управлять городской сетью камер наблюдения, отслеживающих плотность движения и дорожно транспортные происшествия. Эта сеть могла бы входить в состав городской вычислительной сети (MAN), позволяющей аварийно-спасательным службам реагировать на ДТП, предлагать водителям альтернативные маршруты и даже штрафовать нарушителей.

Компания The Weather Company создала децентрализованную ячеистую сеть, позволяющую мобильным устройствам напрямую взаимодействовать друг с другом без подключения к WiFi или сотовой сети. Проект Mesh Network Alerts обеспечивает доставку предупреждений о погоде миллиардам людей даже в районах с ограниченным доступом к Интернету.

Компьютерные сети и Интернет

Интернет — это сеть сетей, объединяющая миллиарды цифровых устройств по всему миру. Обмен данными между этими устройствами ведется по стандартным протоколам. В число таких протоколов входят протокол передачи гипертекста (HTTP) (префикс ‘http’ перед адресом веб-сайта). Протокол Интернета — задает уникальные идентификационные номера (IP-адреса), которые присваиваются всем устройствам, обращающимся к Интернету. IP-адрес можно сравнить с почтовым адресом, описывающим уникальное местоположение для правильной доставки информации.

Протокол Интернета — задает уникальные идентификационные номера (IP-адреса), которые присваиваются всем устройствам, обращающимся к Интернету. IP-адрес можно сравнить с почтовым адресом, описывающим уникальное местоположение для правильной доставки информации.

Поставщики интернет-услуг (ISP) и поставщики сетевых услуг (NSP) предлагают инфраструктуру, позволяющую передавать пакеты данных или информацию через Интернет. Передаваемую через Интернет информация нет смысла доставлять на все устройства, подключенные к Интернету. За определение конечного получателя информации отвечает комбинация протоколов и инфраструктуры.

Как они работают?

Компьютерные сети объединяют компьютеры, маршрутизаторы и коммутаторы с помощью электрических, оптоволоконных и беспроводных сигналов. Подключенные к сети устройства могут взаимодействовать друг с другом и обмениваться информацией и ресурсами.

Работа сетей подчиняется протоколам, которые устанавливают порядок отправки и приема данных. Такие протоколы обеспечивают взаимодействие устройств. Каждому устройству в сети присваивается IP-адрес — уникальный числовой идентификатор, с помощью которого к устройству могут обращаться другие устройства.

Такие протоколы обеспечивают взаимодействие устройств. Каждому устройству в сети присваивается IP-адрес — уникальный числовой идентификатор, с помощью которого к устройству могут обращаться другие устройства.

Маршрутизаторы — это виртуальные или физические устройства, отвечающие за передачу данных между разными сетями. Анализируя информацию, маршрутизаторы определяют оптимальный способ доставки данных конечному получателю. Коммутаторы соединяют устройства и управляют обменом данными между узлами внутри сети, обеспечивая доставку передаваемых по сети пакетов с информацией конечным получателям.

Архитектура

Архитектура компьютерной сети определяет физическую и логическую структуру сети. Она задает способ организации компьютеров в сети, а также распределяет задачи между ними. Сетевая архитектура состоит из следующих компонентов: аппаратное обеспечение, программное обеспечение, среда передачи данных (проводная или беспроводная), сетевая топология и протоколы связи.

Основные типы сетевых архитектур

Сетевые архитектуры бывают двух типов: одноранговые (P2P) и клиент-серверные. В архитектуре P2P два и более компьютеров соединены друг с другом как равноправные узлы, обладающие одинаковым приоритетом и полномочиями по отношению к сети. В сети P2P не требуется центральный сервер для координации. Каждый компьютер выполняет роль клиента (узел, которому требуется доступ к службе) и сервера (узел, который обслуживает клиента при обращении к службе). Каждый равноправный узел предоставляет сети часть своих ресурсов, включая вычислительную мощность, оперативную память, ресурсы хранения данных и пропускную способность.

В клиент-серверной сети за управление ресурсами и обслуживание клиентских устройств отвечает центральный сервер или группа серверов. Обмен данными между клиентами в сети осуществляется через промежуточный сервер. В отличие от модели P2P, клиенты в клиент-серверной архитектуре не отдают часть своих ресурсов под служебные нужды. Архитектура такого типа часто называется многоуровневой моделью, поскольку она состоит из нескольких уровней или слоев.

Архитектура такого типа часто называется многоуровневой моделью, поскольку она состоит из нескольких уровней или слоев.

Топология сети

Топология сети — это схема размещения узлов и соединений в сети. Сетевой узел — это устройство, которое может отправлять, получать, хранить или пересылать данные. Сетевое соединение устанавливается между узлами и может быть проводным или беспроводным.

Для успешного проектирования сетей важно хорошо понимать типы топологий. Среди множества топологий самыми распространенными являются шина, кольцо, звезда и ячеистая топология:

Шина — в сетевой топологии этого типа каждый узел напрямую подключен к главному кабелю.

Кольцо — соединения между узлами образуют кольцо и каждое устройство подключено ровно к двум соседним узлам. Соседние узлы напрямую соединены друг с другом; несоседние узлы взаимодействуют через другие узлы.

В сетевой топологии типа «звезда» все узлы подключены к одному центральному узлу, через который осуществляется взаимодействие между узлами.

В ячеистой топологии между узлами устанавливаются перекрывающиеся соединения. В случае полной ячеистой топологии каждый узел в сети подключен ко всем остальным узлам. Кроме того, можно создать частичную ячеистую топологию, в которой отдельные узлы подключены не ко всем узлам, а только к тем, с которыми они чаще всего обмениваются данными. Поскольку реализация полной ячеистой сети может быть дорогостоящим и трудоемким процессом, такая топология обычно используется в редких случаях, когда требуется высокая степень избыточности сети. Частичная ячеистая сеть не отличается настолько высокой избыточностью, но при этом реализовать ее гораздо проще и дешевле.

Безопасность

Средства обеспечения безопасности компьютерной сети защищают целостность информации в сети и управляют доступом к ней. Политики сетевой безопасности должны обеспечивать оптимальное сочетание обслуживания пользователей и управления доступом к информации.

Точки входа в сеть крайне разнообразны. Среди них — аппаратное и программное обеспечение, образующее сеть, а также подключенные к сети устройства, такие как компьютеры, смартфоны и планшеты. В связи с этим для обеспечения безопасности сети требуются разные методы защиты. Как правило, для этой цели применяются брандмауэры — устройства, которые отслеживают сетевой трафик и блокируют доступ к отдельным участкам сети с помощью правил безопасности.

Среди них — аппаратное и программное обеспечение, образующее сеть, а также подключенные к сети устройства, такие как компьютеры, смартфоны и планшеты. В связи с этим для обеспечения безопасности сети требуются разные методы защиты. Как правило, для этой цели применяются брандмауэры — устройства, которые отслеживают сетевой трафик и блокируют доступ к отдельным участкам сети с помощью правил безопасности.

Процессы идентификации пользователей с помощью идентификаторов и паролей добавляют дополнительный уровень безопасности. Изоляция сетевых данных позволяет затруднить доступ к частной или персональной информации по сравнению с менее важной информацией. Кроме того, в рамках программы обеспечения безопасности рекомендуется регулярно обновлять и устанавливать исправления аппаратного и программного обеспечения, довести до сведения пользователей сети информацию об основных угрозах и оставаться в курсе последних событий в области кибербезопасности. В условиях, когда сетевые угрозы постоянно эволюционируют, обеспечение безопасности сети можно рассматривать как бесконечный процесс.

В случае применения общедоступных облачных сред также важно регулярно обновлять процедуры обеспечения безопасности, чтобы гарантировать бесперебойный доступ и безопасность. Безопасное облако можно создать только на основе хорошо защищенной сети.

Ознакомьтесь с пятью основными соображениями (PDF, 298 КБ) по защите общедоступного облака.

Ячеистые сети

Как было отмечено выше, ячеистая сеть — это тип топологии, в которой каждый узел компьютерной сети соединен с максимально возможным количеством других узлов. В этой топологии узлы совместными усилиями выбирают оптимальный маршрут доставки данных получателю. Такая топология отличается высокой отказоустойчивостью, поскольку в случае сбоя одного из узлов данные можно будет передать через множество других узлов. Самоорганизация и самонастройка являются важными свойствами ячеистых сетей — для отправки информации выбирается самый быстрый и безопасный путь.

Типы ячеистых сетки

Ячеистые сети бывают двух типов — полная ячеистая сеть и частичная ячеистая сеть:

- В полной ячеистой топологии каждый узел сети соединен со всеми остальными узлами — такая схема гарантирует высочайший уровень отказоустойчивости.

Однако, она очень дорогая в реализации. В частичной ячеистой топологии соединены не все узлы — обычно только те из них, которые чаще всего обмениваются данными.

Однако, она очень дорогая в реализации. В частичной ячеистой топологии соединены не все узлы — обычно только те из них, которые чаще всего обмениваются данными. - Беспроводная ячеистая сеть может состоять из десятков сотен узлов. Пользователи подключаются к сети такого типа через точки доступа, распределенные по большой территории.

Распределители нагрузки и сети

Распределители нагрузки отвечают за распределение задач, рабочих нагрузок и сетевого трафика между доступными серверами. Распределители нагрузки можно сравнить с диспетчерской службой в аэропорту. Распределитель нагрузки отслеживает весь трафик, поступающий в сеть, и передает его маршрутизаторам или серверам, лучше всего подходящим для его обработки. Распределение нагрузки позволяет избежать перегрузки ресурсов, оптимизировать доступные ресурсы, уменьшить время отклика и повысить пропускную способность.

Подробный обзор распределителей нагрузки приведен на веб-странице Распределение нагрузки: полное руководство.

Сети доставки материалов

Сеть доставки материалов (CDN) — это сеть распределенных серверов, предоставляющая пользователям кэшированные (временно сохраненные) копии материалов веб-сайтов в зависимости от их географического расположения. CDN хранит материалы на распределенных серверах и предоставляет их пользователям таким образом, чтобы уменьшить расстояние между посетителями веб-сайта и сервером веб-сайта. Размещение кэшированных материалов ближе к конечным пользователям позволяет повысить скорость загрузки веб-страниц и помогает повысить качество обслуживания глобальной аудитории веб-сайтов. Сети CDN обеспечивают защиту от всплесков трафика, уменьшают время отклика, снижают потребление пропускной способности и помогают минимизировать последствия взломов и атак за счет размещения дополнительного уровня между конечными пользователями и инфраструктурой веб-сайта.

Сервисы потоковых трансляций в прямом эфире и по запросу, разработчики игр, создатели приложений, интернет-магазины — стремительный рост цифрового потребления вынуждает владельцев задействовать сети CDN для повышения качества обслуживания потребителей контента.

IBM и решения для компьютерных сетей

Решения для компьютерных сетей помогают компаниям оптимизировать трафик, повысить удовлетворенность пользователей, защитить сеть и упростить предоставление услуг. Как правило, лучшее решение для компьютерной сети представляет собой уникальную конфигурацию, специально разработанную с учетом типа и потребностей бизнеса.

Сети доставки материалов (CDN), распределители нагрузки и средства обеспечения сетевой безопасности — все это примеры технологий, которые могут помочь компаниям реализовать оптимальные решения для компьютерных сетей. IBM предлагает дополнительные решения для компьютерных сетей, включая следующие:

- Аппаратные шлюзы — это устройства, которые предлагают расширенный контроль над сетевым трафиком, повышают производительность сети и укрепляют ее безопасность. Он применяется для управления физическими и виртуальными сетями при маршрутизации в нескольких VLAN, в качестве брандмауэра, VPN, для формирования трафика и многого другого.

- Direct Link обеспечивает защиту и ускоряет передачу данных между частной инфраструктурой, мультиоблачными средами и IBM Cloud.

- Облачные интернет-услуги — это функции обеспечения безопасности и управления производительностью, предназначенные для защиты общедоступных веб-материалов и приложений перед их перемещением в облако. Защита от DDoS, глобальное распределение нагрузки и комплект функций обеспечения безопасности, повышения надежности и управления производительностью для защиты общедоступных веб-материалов и приложений перед их перемещением в облако.

Сетевые услуги IBM Cloud предлагают сетевые решения для оптимизации трафика, повышения удовлетворенности пользователей и эффективного предоставления ресурсов по мере необходимости.

Повысьте свою квалификацию в области сетевых технологий и получите профессиональную сертификацию IBM, пройдя курсы в рамках программы Инженер по надежности облачных сайтов (SRE), профессиональный уровень.

Зарегистрируйтесь для получения IBMid и создайте учетную запись IBM Cloud.

Правила использования сети Интернет. Детский сад № 67 г. Владивосток

Главная → Наши документы

Наши документы → Локальные акты

«Принято»

На педагогическом совете МБДОУ детский сад № 67

Протокол №

от 11.04.2017 года

«Утверждено»

Заведующий МБДОУ № 67

__________ Е.В. Елисеева

Приказ №

от 11.04.2017 года

Правила пользования сети Интернет

в МБДОУ «Центр развития ребенка – детский сад № 67 г. Владивостока»

1.Общие положения

1.1.Положение о правилах использования сети Интернет (далее-Правила) в Муниципальном бюджетном дошкольном образовательном учреждении «Центр развития ребенка – детский сад № 67 г. Владивостока» (далее-ДОУ) направлено на решение задач образовательного процесса в соответствии с законодательством РФ.

1.2. Настоящие Правила регулируют условия и порядок использования сети Интернет в ДОУ.

Настоящие Правила регулируют условия и порядок использования сети Интернет в ДОУ.

1.3. Настоящие Правила имеют статус локального нормативного акта ДОУ.

2. Организация использования возможностей сети Интернет

2.1.Вопросы использования возможностей сети Интернет в образовательном процессе рассматриваются на общем собрании трудового коллектива. Общее собрание трудового коллектива утверждает Правила использования сети Интернет на учебный год. Правила вводятся в действие приказом заведующего.

2.2. Правила использования сети Интернет разрабатываются на основе примерного регламента самостоятельно либо с привлечением внешних экспертов, в качестве которых могут выступать:

— специалисты в области информационных технологий;

— представители органов управления образованием;

— родители воспитанников.

2.3. При разработке Правил использования сети Интернет Общее собрание трудового коллектива руководствуется:

— законодательством Российской Федерации;

-опытом целесообразной и эффективной организации образовательного процесса с использованием информационных технологий и возможностей Интернета;

-интересами воспитанников;

-целями образовательного пространства;

-рекомендациями профильных органов и организаций в сфере классификации ресурсов сети Интернет.

2.4. Пользователи сети Интернет ДОУ отвечают за обеспечение эффективного и безопасного доступа к сети Интернет в ДОУ в соответствии с установленными в ДОУ Правилами.

2.5. Общее собрание трудового коллектива:

— принимает решение о разрешении/блокировании доступа к определённым ресурсам и (или) категориям ресурсов сети Интернет;

— определяет характер и объём информации, публикуемой на Интернет — ресурсах;

— даёт заведующему рекомендации о назначении и освобождении от исполнения своих функций лиц, ответственных за обеспечение доступа к ресурсам сети Интернет и контроль безопасности работы в Сети.

2.6. При использовании сети Интернет в ДОУ предоставляется доступ только к тем ресурсам, содержание которых не противоречит законодательству Российской Федерации.

2.7. Пользователи сети Интернет в ДОУ должны учитывать, что технические средства и программное обеспечение не могут обеспечить полную фильтрацию ресурсов сети Интернет вследствие частого обновления ресурсов.

2.8. При возникновении случайного доступа к негативной и запрещенной информации, размещённой на сторонних ресурсах сети Интернет, пользователь обязан немедленно закрыть доступ к вышеуказанным ресурсам и поставить в известность о случившемся заведующего.

2.9. При невозможности самостоятельного прекращения доступа к вышеуказанным ресурсам пользователь сети Интернет обязан поставить в известность о случившемся заведующего для решения проблемы с привлечением системного администратора.

2.10. Пользователи сети Интернет ДОУ несут ответственность за нарушение Правил в части доступа к негативной и запрещенной информации, размещённой на сторонних ресурсах сети Интернет.

3. Использование сети Интернет ДОУ

3.1. Принципы размещения информации в Интернет-ресурсах ДОУ призваны обеспечивать:

-соблюдение действующего законодательства Российской Федерации, интересов и прав граждан;

-защиту персональных данных воспитанников, родителей (законных представителей) и сотрудников.

3.2.Персональные данные воспитанников (включая фамилию и имя, возраст, фотографию, данные о месте жительства, телефонах и прочее, иные сведения личного характера) могут размещаться на Интернет ресурсах, создаваемых образовательной организацией, только с письменного согласия родителей (законных представителей).

3.3.Персональные данные сотрудников размещаются на Интернет-ресурсах только с письменного согласия лиц, чьи персональные данные размещаются.

3.4. Пользователи сети Интернет ДОУ несут ответственность за достоверность и корректность размещённой информации на интернет-ресурсах ДОУ и сторонних ресурсах в сети Интернет в соответствии с требованиями законодательства РФ.

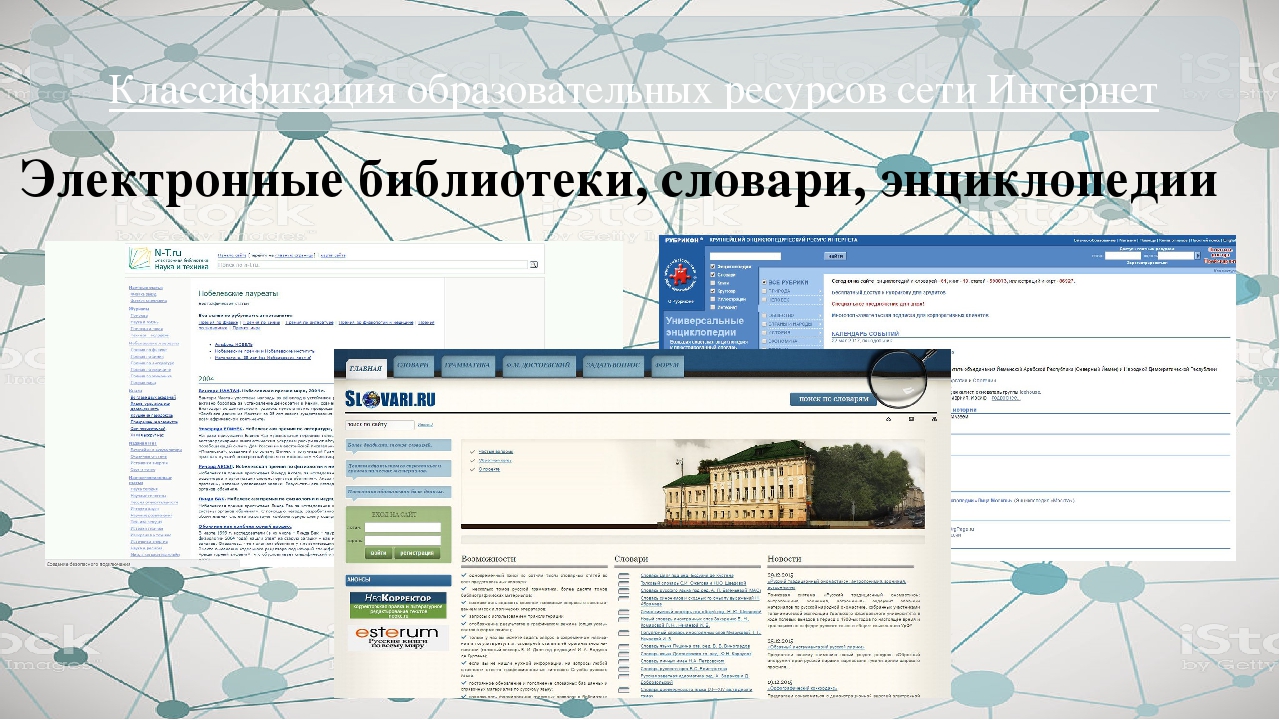

всего/активных ссылок: 2021-10-04 03:31:19 | domfenshuy.net Федеральные образовательные ресурсы Раздел содержит перечень сайтов федеральных органов управления образованием, учреждений образования федерального уровня, информационных сайтов федеральных программ и проектов, перечень федеральных информационно-образовательных порталов, а также описания новейших систем доступа к образовательным ресурсам сети Интернет, создаваемых на государсвенном уровне в рамках Федеральной целевой программы развития образования. Региональные образовательные ресурсы Раздел содержит перечень сайтов региональных органов управления образованием и региональных информационно-образовательных порталов. В разделе представлены проекты «Образование» и «Информатизация системы образования», реализуемые в регионах Российской Федерации. Изучение ресурсов раздела позволяет получить общее представление об особенностях функционирования и перспективах развития системы образования в российских регионах. Учебное книгоиздание и образовательная пресса В разделе представлены информационные ресурсы, освещающие вопросы учебного книгоиздания для общего образования, ресурсы образовательного назначения, опубликованные в сети Интернет основными средствами массовой информации, издательствами учебной и научно-методической литературы, а также перечни сайтов крупных книготорговых предприятий и интернет-магазинов, в которых можно заказать и приобрести заинтересовавшие издания. Ресурсы раздела предназначены для администрации, методистов, школьных библиотекарей, учителей и учащихся образовательных учреждений, а также родителей и представителей общественности, интересующихся данной тематикой. Конференции, выставки, конкурсы, олимпиады В разделе собраны ресурсы, информирующие о проведенных и предстоящих мероприятиях, участниками которых являются педагоги и школьники. Инструментальные программные средства Раздел содержит перечень основных компьютерных программных средств, использование которых позволяет автоматизировать большинство видов образовательной деятельности в целях повышения их эффективности. Ресурсы раздела содержат информацию об особенностях внедрения в обучение информационных и телекоммуникационных технологий. Описываются сценарии учебных занятий, осуществляемых с применением компьютерной техники, обсуждаются образовательные электронные издания и ресурсы, специфика их создания и использования. Перечисленные ресурсы содержат ссылки на программные средства, которые могут быть использованы для повышения эффективности работы учителя, завуча или директора. Ресурсы раздела предназначены для администрации, методистов и учителей образовательных учреждений, а также специалистов, занимающихся разработкой средств и технологий обучения. Электронные библиотеки, словари, энциклопедии Интернет-ресурсы образовательного и научно-образовательного назначения, оформленные в виде электронных библиотек, словарей и энциклопедий, пользуются особой популярностью, поскольку они предоставляют открытый доступ к полнотекстовым информационным ресурсам, представленным в электронном формате — учебникам и учебным пособиям, хрестоматиям и художественным произведениям, историческим источникам и научно-популярным статьям, справочным изданиям и др. Как правило, подобные ресурсы сети Интернет оснащаются достаточно подробными каталогами, а также системами поиска нужных материалов. Эти сервисы значительно облегчают работу с содержательным наполнением образовательных ресурсов сети Интернет, поскольку ориентированы на получение наиболее достоверных выборок и дают возможность педагогам и обучающимся формировать собственные библиографические описания. Ресурсы для администрации и методистов Раздел содержит перечень ресурсов, касающихся управленческих и правовых аспектов организации и ведения образовательной деятельности. Ресурсы для дистанционных форм обучения Раздел содержит перечень ресурсов, разработанных и рекомендованных для дистанционного обучения. Использование таких ресурсов позволяет учащимся самостоятельно изучать отдельные темы дисциплин школьной программы, решать задачи, дистанционно общаться с преподавателями и получать консультации, участвовать в заочных олимпиадах. Информационная поддержка ЕГЭ Раздел представляет ресурсы, посвященные условиям проведения и содержанию контрольно-измерительных материалов Единого государственного экзамена (ЕГЭ), содержащие инструкции по подготовке и проведению ЕГЭ. Приводимые ресурсы позволяет ознакомиться со статистическими данными, отражающими результаты проведения экзамена в разные годы и по разным дисциплинам, сделать обобщенные выводы о существующем состоянии региональных систем образования и приоритетных направлениях их развития. Благодаря приводимым в разделе ресурсам учащиеся и педагоги получат полную информацию о видах и содержании заданий, педагогические и психологические рекомендации по подготовке к ЕГЭ, сведения о вузах, принимающих студентов с учетом результатов ЕГЭ. Ресурсы для абитуриентов Раздел содержит сведения о направлениях, специальностях, условиях приема и обучения студентов российских вузов. Ресурсы, собранные в разделе, сообщают о печатных и электронных изданиях, публикующих сведения о высшем профессиональном образовании, общих требованиях к абитуриентам, вступительных экзаменах; предоставляют информацию справочного характера и учебный материал по различным дисциплинам; знакомят с рейтингом высших учебных заведений России, а также оказывают оперативную помощь в выборе специальности. В разделе не приведены ссылки на сайты отдельных вузов; их можно найти в многочисленных интернет-справочниках, а также среди ресурсов, включенных в Федеральный образовательный портал «Российское образование». Ресурсы по предметам образовательной программы Раздел представляет перечень ресурсов по основным предметам образовательной программы основного общего и среднего (полного) общего образования. Ресурсы классифицированы по подразделам, строго соответствующим 13 основным дисциплинам общего образования. Ресурсы, включенные в раздел, содержат учебный и справочный материал, использовать который могут как педагоги, так и учащиеся. Электронные тесты, интерактивные модели, красочные иллюстрации, готовые разработки, тренажеры и другие учебно-методические материалы, содержащиеся в ресурсах раздела, помогут учителям подготовить и провести интересные, познавательные, яркие занятия, а ученикам — выполнить домашние задания, исследовательские проекты или другие виды самостоятельных работ. Раздел предназначен для учителей, методистов и учащихся образовательных учреждений. Внешкольная и внеклассная деятельность Дополнительное образование детей (внешкольная работа) является составной частью системы образования и воспитания детей, подростков, учащейся молодежи и ориентировано на свободный выбор и освоение учащимися дополнительных образовательных программ. Цель внешкольной работы — развитие мотивации детей к познанию и творчеству, содействие личностному и профессиональному самоопределению учащихся, их адаптации в обществе, приобщение к здоровому образу жизни. Интернет-ресурсы, представленные в каталоге, помогут учителям и работникам дополнительного образования оперативно знакомиться с опытом коллег, участвовать в дистанционных конкурсах и фестивалях. Работа с ресурсами Глобальной сети позволяет использовать инновационные формы и методы организации деятельности школьников по разным направлениям: художественно-эстетическому, научно-техническому, эколого-биологическому, краеведческому, спортивно-оздоровительному. Внеклассная работа в школе — это форма организации социального воспитания, осуществляемая за пределами классно-урочной организации, как правило, во внеурочное время и в составе, не совпадающем с учебной группой класса. |

Что такое компьютерная сеть?

Компьютерная сеть, также называемая сетью передачи данных , представляет собой серию взаимосвязанных узлов, которые могут передавать, принимать и обмениваться данными, голосовым и видеотрафиком. Примеры узлов в сети включают серверы или модемы. Компьютерные сети обычно помогают конечным пользователям совместно использовать ресурсы и общаться. Они обычно появляются повсюду, например, в домах, офисах и правительственных учреждениях. Использование компьютерных сетей может преодолеть географические барьеры и сделать возможным обмен информацией.Компьютерные сети позволяют использовать и совместно использовать любое количество приложений и услуг, включая электронную почту, видео, аудио и множество других типов данных, через Интернет.

Примеры узлов в сети включают серверы или модемы. Компьютерные сети обычно помогают конечным пользователям совместно использовать ресурсы и общаться. Они обычно появляются повсюду, например, в домах, офисах и правительственных учреждениях. Использование компьютерных сетей может преодолеть географические барьеры и сделать возможным обмен информацией.Компьютерные сети позволяют использовать и совместно использовать любое количество приложений и услуг, включая электронную почту, видео, аудио и множество других типов данных, через Интернет.

используют различные протоколы и алгоритмы, чтобы точно указать, как конечные точки должны передавать и получать данные. Например, стандарт Ethernet устанавливает общий язык для связи в проводных сетях, а стандарт 802.11 делает то же самое для беспроводных локальных сетей (WLAN).

ИспользуетКомпьютерные сети имеют множество применений, которые многие считают важными сегодня, включая следующие:

- общий доступ к файлам , который позволяет пользователям обмениваться файлами данных через сеть;

- общий доступ к приложениям , который позволяет пользователям обмениваться приложениями через сеть;

- совместное использование аппаратного обеспечения , которое позволяет пользователям в сети совместно использовать аппаратные устройства, такие как принтеры и жесткие диски;

- модель клиент-сервер , которая позволяет хранить данные на серверах, где устройства конечных пользователей — или клиенты — могут получить доступ к этим данным;

- передача голоса по IP (VoIP) , который позволяет пользователям отправлять голосовые данные через Интернет-протоколы;

- связь , которая может включать видео, текст и голос;

- электронная коммерция , которая позволяет пользователям продавать и покупать товары через Интернет; и

- , , игровой , который позволяет нескольким пользователям играть вместе из разных мест.

Кроме того, разработка программ требует навыков и знаний как в области компьютерных сетевых технологий, так и в требованиях к программам.

Как работают компьютерные сети Компьютерные сети работают с использованием различного набора аппаратного и программного обеспечения. Все сети с коммутацией пакетов используют протокол управления передачей / Интернет-протокол (TCP / IP) для установления стандартных средств связи. Каждая конечная точка в сети имеет уникальный идентификатор, который используется для указания источника или назначения передачи.Идентификаторы включают IP-адрес узла или адрес управления доступом к среде (MAC). Узлы конечных точек, которые используются для целей маршрутизации, включают коммутаторы и маршрутизаторы, серверы, персональные компьютеры, телефоны, сетевые принтеры и другие периферийные вычислительные устройства, а также датчики и исполнительные механизмы. Модель взаимодействия открытых систем (OSI) определяет, как данные передаются между компьютерами.

Пропускная способность сети — это объем трафика, который сеть может поддерживать одновременно, при этом соблюдая соглашения об уровне обслуживания (SLA).Емкость сети измеряется с точки зрения пропускной способности. Пропускная способность определяется теоретическим максимальным числом бит в секунду (бит / с), которое может пройти через сетевое устройство. Пропускная способность — это мера фактической скорости успешной передачи с учетом таких факторов, как задержка, мощность обработки и служебные данные протокола.

ПреимуществаПреимущества использования компьютерных сетей:

- общий доступ к файлам , который позволяет пользователям обмениваться данными между пользователями;

- совместное использование ресурсов , которое позволяет пользователям совместно использовать несколько устройств, таких как копировальные аппараты и принтеры;

- связь , которая позволяет пользователям отправлять и получать сообщения и данные в реальном времени с нескольких устройств;

- удобство в том, что данные доступны через подключение к Интернету;

- стоимость в том, что снижаются затраты на оборудование, поскольку сетевые устройства могут совместно использовать ресурсы; и

- хранилище , которое позволяет пользователям получать доступ к данным, хранящимся удаленно или на других сетевых устройствах.

часто делятся на категории по поддерживаемой ими проводной или беспроводной технологии передачи, а также по объему их доменов. Некоторые примеры компьютерных сетей включают следующее:

- локальные вычислительные сети (LAN) , которые соединяют конечные точки в одном домене;

- , напротив, глобальные сети (WAN) , которые соединяют несколько локальных сетей;

- городских сетей (MAN) , которые соединяют компьютерные ресурсы в географической области;

- сети хранения данных (SAN) , которые соединяют между собой устройства хранения и ресурсы;

- персональные вычислительные сети (PAN) ;

- WLAN ;

- кампусные вычислительные сети (CAN) ;

- виртуальных частных сетей (VPN) ;

- пассивные оптические сети (PON) ; и

Сети также можно разделить на подсети, также называемые подсетями .

Сети могут быть общедоступными или частными. В то время как любой может получить доступ к общедоступному Интернету, доступ к частным и практически частным сетям требует, чтобы конечному пользователю были назначены учетные данные для доступа.

На предприятии системы контроля доступа к сети (NAC) обычно используют политики безопасности для управления доступом к сети организации. Это означает, что сетевым устройствам не разрешается подключаться, если они не соответствуют предопределенной бизнес-политике, которая обеспечивается продуктами NAC.При развертывании системы NAC немедленно обнаруживают все устройства, подключенные к сети, классифицируют их по типу и затем реагируют на них на основе предварительно настроенных правил соответствия, реализованных группой безопасности организации.

Продукты NAC обеспечивают доступ устройств к сети на основе конкретного устройства, с детальным контролем того, какой тип и уровень доступа разрешен. Эти средства контроля обеспечиваются политиками, которые определены в центральной системе управления. Большинство систем NAC также могут интегрироваться с Active Directory (AD) для управления доступом к сети на основе групповой политики, гарантируя, что пользователи имеют только доступ к сети, необходимый для выполнения их работы.

Эти средства контроля обеспечиваются политиками, которые определены в центральной системе управления. Большинство систем NAC также могут интегрироваться с Active Directory (AD) для управления доступом к сети на основе групповой политики, гарантируя, что пользователи имеют только доступ к сети, необходимый для выполнения их работы.

Топология сети — это физическая или логическая структура сети. Сетевые топологии включают следующее:

- Полная ячеистая сеть. Все узлы подключены друг к другу и могут обмениваться данными.

- Частично ячеистая сеть. Некоторые узлы подключены друг к другу по схеме полной ячеистой сети, но другие подключены только к одному или двум другим узлам в сети.

- Сеть точка-точка. Возможность подключения к сети ограничена двумя конечными точками.

- Звездная сеть. Все сетевые узлы подключены к общему центральному компьютеру.

- Древовидная сеть. Две или более сети звезды соединены вместе.

- Автобусная сеть. Сетевые устройства подключаются непосредственно к линии передачи. Все сигналы проходят через все устройства, но каждое устройство имеет уникальный идентификатор и распознает предназначенные для него сигналы.

- Кольцевая сеть. Сетевые устройства подключаются друг к другу в формате кольца, где каждое устройство подключено как минимум к двум другим устройствам. Визуализация различных типов топологии сети

Сетевые топологии — это физическая или логическая структура сети. Термин сетевая структура описывает способ, которым каждая топология создает определенный тип перекрестной схемы соединений, такой как топологии шины, кольца и звезды.Слово ткань используется как намек на нити в ткани. Хороший способ запомнить разницу состоит в том, что сетевые структуры описывают топологию сети.

Хороший способ запомнить разницу состоит в том, что сетевые структуры описывают топологию сети.

Интернет-способ организации сети: определение важнейших свойств Интернета

Краткое содержание

Чтобы сохранить ценность Интернета для нашего будущего, нам необходимо признать и защитить то, что делает его уникальным.

Что делает Интернет «Интернетом»? Было много видов компьютерных сетей, но ни одна из них не была принята таким количеством людей в глобальном масштабе и интегрирована в повседневную жизнь.Что такого особенного в Интернете как «сети сетей», которая превратилась в важный глобальный инструмент и в совершенно новое пространство для инноваций, роста и преобразований?

Интернет обязан своим успехом не только технологии, но и тому, как он работает и развивается. Интернет предоставляет беспрецедентные возможности для развития социального и культурного взаимопонимания. Сетевая среда дает людям возможность общаться, говорить, вводить новшества, делиться информацией, учиться и организовывать. Есть практически безграничные возможности, в которых мы можем использовать Интернет как силу добра.Чтобы убедиться, что мы можем продолжать использовать его таким образом, нам необходимо распознавать и защищать его критические свойства.

Есть практически безграничные возможности, в которых мы можем использовать Интернет как силу добра.Чтобы убедиться, что мы можем продолжать использовать его таким образом, нам необходимо распознавать и защищать его критические свойства.

Internet Society определило важнейшие свойства, которые определяют способ создания сетей в Интернете и лежат в основе роста и адаптируемости Интернета. Преимущества этих свойств способствовали экономическому и технологическому развитию, которое Интернет принес по всему миру.

Конкретные технологии и бизнес-модели могут приходить и уходить, но способ создания сетей через Интернет с самого начала был постоянной основой успеха Интернета.Чтобы Интернет будущего был таким же инновационным и устойчивым, каким он был до сих пор, критически важные свойства должны определять его эволюцию.

Использование сетевых технологий в Интернете в качестве линзы, через которую мы смотрим на развитие технологий и политики, поможет нам гарантировать, что Интернет завтрашнего дня будет открытым и ярким для всех.

Хотя критические свойства являются основополагающими принципами построения сети Интернет, они проявляются в преимуществах, которые они предоставляют любому, кто использует, строит, развивает и управляет различными компонентами экосистемы Интернета.

Критическое свойство | Преимущества |

1. Доступная инфраструктура с общим протоколом , которая открыта и имеет низкие барьеры для входа | Неограниченный доступ и общие протоколы обеспечивают глобальную связь и стимулируют рост сети. По мере того, как подключается все больше и больше участников, ценность Интернета для всех возрастает. |

2. Открытая архитектура взаимодействующих и повторно используемых строительных блоков , основанная на процессах разработки открытых стандартов, добровольно принятых сообществом пользователей | Открытая архитектура создает общие интероперабельные сервисы, которые повсюду обеспечивают быстрые и не требующие разрешений инновации. |

3.Децентрализованное управление и единая распределенная система маршрутизации , масштабируемая и гибкая | Распределенная маршрутизация обеспечивает отказоустойчивую и адаптируемую сеть автономных сетей, позволяющую локальную оптимизацию при сохранении возможности подключения по всему миру. |

4. Общие глобальные идентификаторы , которые являются однозначными и универсальными | Общий набор идентификаторов обеспечивает согласованную адресацию и согласованное представление всей сети без фрагментации или разрывов. |

5. Технологически нейтральная сеть общего назначения , простая и адаптируемая | Generality обеспечивает гибкость. Интернет постоянно обслуживает разнообразное и постоянно развивающееся сообщество пользователей и приложений. |

Критическое свойство 1: доступная инфраструктура с общим протоколом

Для подключения к Интернету разрешение центрального органа не требуется.Вы находите точку поблизости, договариваетесь о подключении — и вы в Интернете. Сеть расширяется за счет множества различных организаций, которые к ней подключаются. Не существует международной политики в отношении того, кто может подключаться или сколько они должны платить; эти факторы в значительной степени определяются рынком, а не централизованной властью. Отдельные узлы подключаются к Интернету с помощью различных физических подключений (например, беспроводной локальной сети, Ethernet, DSL) и различных базовых сетевых технологий. Однако каждое аппаратное соединение в конечном итоге представляет собой интерфейс с коммутацией пакетов, и каждый узел имеет общий открытый протокол сетевого уровня: Интернет-протокол (IP).

Эта открытая и доступная инфраструктура дает несколько ключевых преимуществ: первое — это глобальная связь, объединяющая участников со всего мира и позволяющая им связываться друг с другом. Второй — рост: сеть продолжает расти, потому что участники находят ценность в подключении, которое продолжает создавать еще большую ценность для всех, кто подключен. Интернет-пользователю, пытающемуся использовать новое приложение, не нужно задавать вопросы вроде «Используют ли они тот же протокол, что и я?» или «Могу ли я получить доступ к их части Интернета из моей части Интернета?» Фактически, большинство пользователей Интернета могут даже не знать, что нужно задавать эти вопросы, потому что открытая модель Интернета означает, что им не нужно думать о таких вещах.Сеть открыта для всех, кто желает принять участие, в качестве потребителя, поставщика информации, разработчика инфраструктуры или ученого, желающего изучить, как все это сочетается друг с другом. [1] Без центрального органа, определяющего, кто, как и где устанавливаются соединения, сеть может органически расти, чтобы поддерживать потребности своих пользователей. [2] После того, как сеть решила основную задачу подключения к Интернету, они становятся частью всего глобального Интернета.

Доступный Интернет предполагает рыночный подход к росту, что приводит к лишению прав тех, у кого нет средств для финансирования подключения и услуг.Если у вас нет денег, чтобы заплатить за это, возможно, у кого-то нет бизнес-причин для распространения Интернета на ваш дом или бизнес. Интернет открыт, но это не означает, что у всех будет доступ к органическому рынку. В регионах, где у пользователей Интернета мало вариантов выбора поставщиков услуг и подключений, преимущества этого важного свойства могут быть уменьшены: пользователи Интернета могут увидеть менее доступный Интернет.

Когда свойство общего протокола отсутствует, пользователи не могут использовать Интернет в полной мере.Например, Интернет переходит с IPv4 на IPv6. В течение этого переходного периода некоторые пользователи могут находиться «в Интернете», но не могут подключиться к некоторым приложениям, потому что одно работает по IPv4, а другое — по IPv6. Опасность потери возможности подключения и, следовательно, фрагментации Интернета является одной из причин того, что переход занял так много времени и был настолько дорогостоящим: никто не хочет нарушать это важное свойство и изолировать себя от остальной сети.

Критическое свойство 2: открытая архитектура взаимодействующих и повторно используемых строительных блоков

Интернет предоставляет четко определенные и понятные услуги приложениям, использующим простую открытую архитектуру.Строительные блоки технологии собраны в несколько слоев, работая вместе для предоставления услуг приложениям и конечным пользователям. Каждый строительный блок выполняет определенную функцию, например, поддерживает различные типы сетей, обеспечивает надежный транспорт, обеспечивает безопасность или обеспечивает разрешение имен [3] . Любой может добавить инновации в любой момент [4] — и пользователи Интернета могут принять (или отклонить) те строительные блоки, которые приносят пользу, без перепроектирования всей сети. Когда строительные блоки для новых общих служб легко создавать и устанавливать, это ускоряет развертывание и внедрение инноваций.

Эта открытая архитектура дает ключевое преимущество: общие функционально совместимые сервисы и многократно используемые строительные блоки позволяют быстро внедрять инновации без каких-либо разрешений. Разработчику приложения не нужно начинать с первых принципов и задумываться об архитектуре и технологии базовой сети. Вместо этого архитектура Интернета предлагает хорошо понятное меню вариантов, позволяющее быстро развертывать и внедрять инновации. Даже неопределенности, например, является ли базовая сеть IPv4 или IPv6, сводятся к минимуму с точки зрения разработчика приложения, поскольку строительные блоки, отвечающие за транспортные функции, скрывают эти различия. [5]

Структура строительных блоков Интернета имеет тенденцию подталкивать инновации вверх, поскольку разработчики опираются на то, что существует, предоставляя более качественные и творческие услуги, не требуя изменений в базовой технологии.

Процесс стандартизации открыт для всех заинтересованных и информированных сторон, и результаты этого процесса используются на добровольной основе. Изменения принимаются, когда они служат определенной цели, а ненужные умирают. Даже когда некоторые из строительных блоков являются проприетарными (например, Google Maps API), их определения достаточно открыты, чтобы обеспечить децентрализованную разработку и развертывание, предотвращая окостенение.